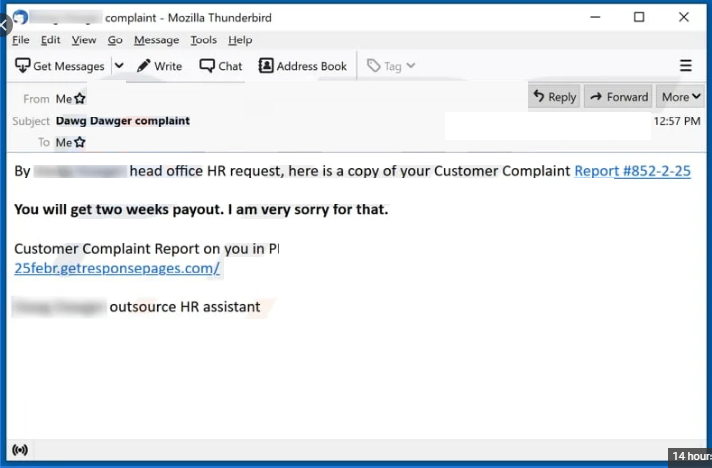

Here's your PayPal invoice Email Virusは受信者をだまして悪意のある添付ファイルを開き、「Agent TeslaRATMalware」を配信します 「これがPayPalの請求書です。」メールはトロイの木馬ウイルスに属しています。このスパムメールの背後にいる詐欺師の目的は、「エージェントテスラ」(リモートアクセストロイの木馬(RAT))をコンピュータに広めることです。彼らは、信頼できる企業、組織の名前とロゴ、スパムメール内の他のエンティティの指示を、彼らが本物の送信者であることの証拠として使用しています。詐欺師が無実のユーザーを詐欺し、デバイスへの感染を引き起こすために使用するこのよく知られた手法は、「フィッシング/詐欺」またはマルスパムキャンペーンとして知られています。 この場合、詐欺師は「PayPal請求書メール」詐欺で「GQH Co.、Ltd」の名前を使用し、この会社が$ 3,590,000 USDの請求書を送信したと主張し、「請求書の表示と支払い」ボタンをクリックするように仕向けます/ RARアーカイブファイルをダウンロードするためにこのスパムメールに表示されるハイパーリンク。このRARアーカイブファイルには、「Agent Tesla Trojan」マルウェアをコンピュータにインストールするように設計された、「Invoice from GQH CO、Ltd(683814).exe」という名前の実行可能ファイルが含まれています。ただし、実行可能ファイルの名前は異なる場合がありますが、動機は同じです。 ご存じない場合、「エージェントテスラトロイの木馬」は、コンピュータにリモートでアクセスして制御するように設計されたリモートアクセストロイの木馬(RAT)マルウェアです。このトロイの木馬ウイルスは、サイバー犯罪者に、キーボードロギングまたはキーボード入力の記録、クリップボードキャプチャ、スクリーンショットの撮影、システムアクティビティのビデオの記録、個人アカウント、電子メールクライアント、ダウンロードマネージャー、メッセージングクライアント、FTPおよびVPNクライアントなどを提供します。 これらの収集されたデータは、IDを盗んだり、不正な購入や取引を行ったりするなどの悪意のある目的で悪用される可能性があります。このRATマルウェアは、他の有害なマルウェアをコンピューターに拡散させ、すでに実行されているいくつかの正当なプロセスをブロックしようとする可能性もあります。言い換えれば、この詐欺メールウイルスとトリガーされたRATマルウェアは、オンラインプライバシーとシステムセキュリティにとって安全ではありません。したがって、このタイプの詐欺メールを信頼してはならず、そこに表示されているリンク/ボタン/添付ファイルを開かないようにしてください。...