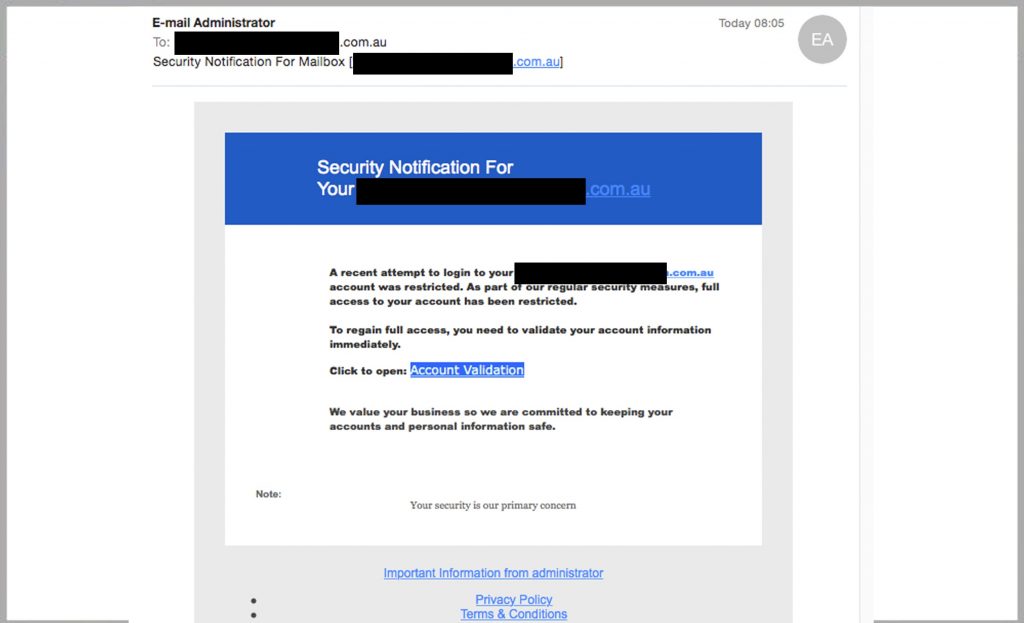

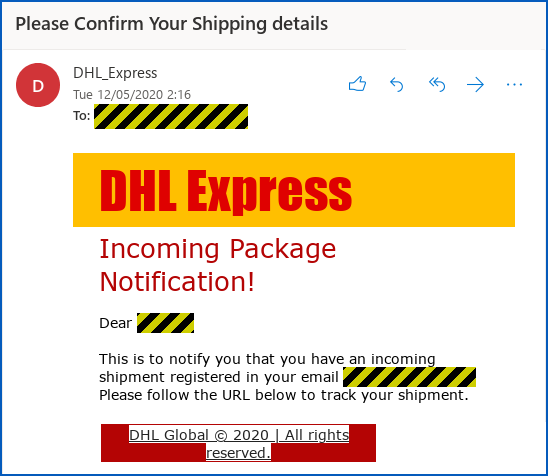

ObliqueRAT Malware:削除するための完全なガイド ObliqueRAT Malwareは、感染したPCシステムにリモートでアクセスし、制御するためにサイバー犯罪者によって使用されるリモートアクセストロイの木馬です。この悪名高いウイルスは、機密データの盗難、他の悪質なプログラムにコンピュータの感染、DDoS (分散型サービス拒否) 攻撃のトリガーなど、いくつかの悪意のある目的に使用できます。この危険なトロイの木馬は、数回更新され、少なくとも 5 つの亜種があります。.2020年4月に初めて配布を開始し、南アジアの組織を対象としており、現在も進行中です。この危険な脅威が標的デバイスに正常に侵入すると、マシン上の悪質な問題が数多く発生する可能性があります。 ObliqueRAT Malware社はデータを盗み、ユーザーのプライバシーに高いリスクをもたらします。 レポートによると、ObliqueRAT Malwareの最新バージョンは、OSのバージョン、名前、ユーザーアカウント名などのシステム情報を収集することができ、また、それらの中のディレクトリやファイルをチェックすることができます。ウイルスはまた、特定のユーザー名(通常はマルウェア研究者が使用)を持ったり、侵害されたデバイスで実行されている特定のプロセス(Virtual Machines/VMソフトウェアに属するプロセスなど)に気付いたりして、システム上での実行を妨げる可能性があります。この悪名高いトロイの木馬は、感染したシステム上のドライブ内のファイルを管理し、.csv、.doc、.docx、.pdf、.ppt、.pptx.、.txt、.xls、.xlsx拡張子を持つリムーバブルドライブからファイルを抽出することが判明しました。 さらに、ObliqueRAT Malwareはウェブカメラにアクセスし、ビデオを録画し、スクリーンショット(キャプチャ画面)を取ることができます。これらのコンテンツは、多くの場合、被害者を脅迫したり、社会保障番号、クレジットカードの詳細、パスワードなどの機密データを抽出するためにサイバー詐欺師によって利用されます。さらに、JSSLOADERや他のトロイの木馬ウイルスと同様に、他のサイバー感染を広げる可能性もあります。これは、実行中のすべてのセキュリティサービスを無効にし、マシンがより厄介な寄生虫のために脆弱にすることができます。これは、ランサムウェアなどの他のオンライン脅威を可能にします, スパイウェア, ブラウザハイジャッカー, ルートキット, ワームなど感染したPCに潜入し、内部のより多くの損害を引き起こします. ObliqueRAT...