Kaspersky Email Scam ウイルスを削除する方法

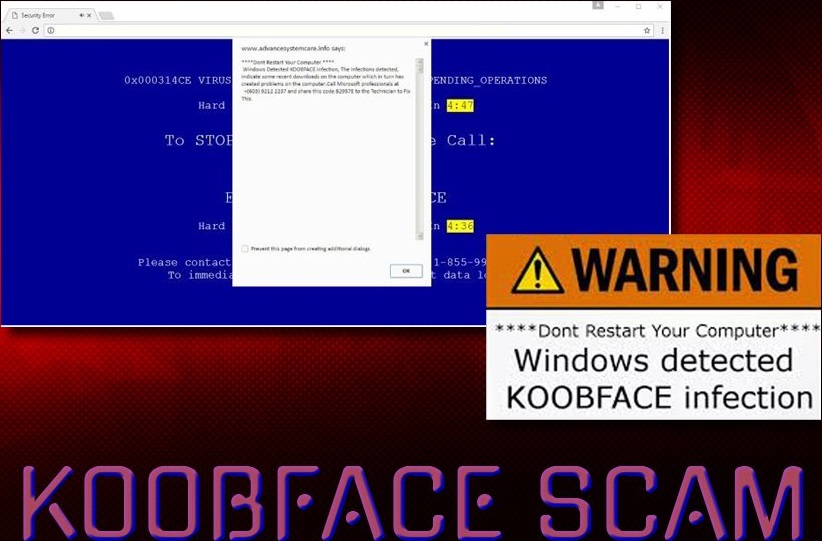

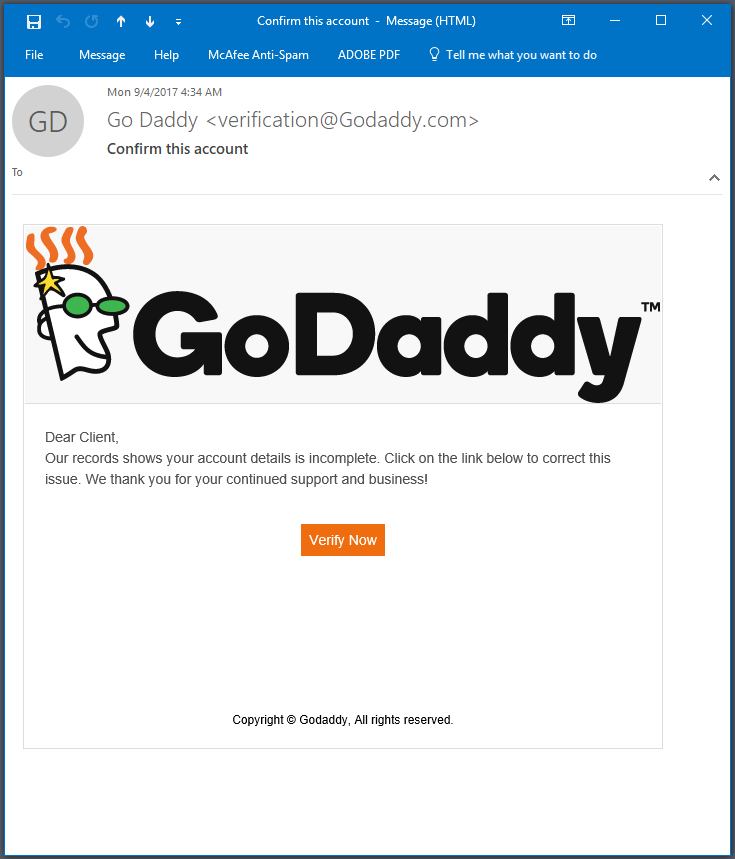

Kaspersky Email Scamトロイの木馬:簡単に削除手順 Kaspersky Email Scam社は、サイバー犯罪者が何千ものフィッシングメールを送信するスパムキャンペーンを指摘しています。これらの手紙は、世界的なサイバーセキュリティサービスとアンチウイルスソフトウェアプロバイダであるKaspersky Labからのメッセージを装っています。詐欺的なメールは、悪質なファイルが受信者のメールボックスで検出されたと主張しています。しかし、彼らの唯一の動機は、ユーザーに自分の電子メールを確認するように要求するフィッシングウェブサイトを宣伝することです。我々は、正当なケスペルスキーラボは、これらの偽の電子メールとは関係がないことを強調します.彼らによって昇格されたサイトは、ユーザーのログイン資格情報(メールアドレスとパスワード)が入力された記録のために作成されます。だから、これらの手紙を決して信用しない、またはそうでなければ、それはいくつかの深刻な問題につながる可能性があります。 Kaspersky Email Scam の詳細を知る: 「Kaspersky Email Scam」の文字には、件名/タイトルとして「緊急スキャンが必要です!」と、多様な可能性があります。彼らは、自動スキャンで、受信者の電子メールボックスに悪質なファイルが見つかったと述べています。また、保存されたファイルやデバイスへの損傷を避けるために、フルスキャンを実行することをお勧めします。文字には、一度クリックするとフィッシングサイトにリダイレクトする「SCAN NOW」ボタンが含まれています。ページには、訪問者にサインインして電子メールアカウントを確認するよう指示するポップアップウィンドウが表示されます。このサイトに入力されるパスワードは、Kaspersky Email Scam の背後にいるユーザーに公開されます。 サイバー犯罪者は、一般的に他のアカウントやサービスにリンクされているため、電子メールをターゲットにすることがよくあります。したがって、ハイジャックされたメールアカウントを使用して、詐欺師はそれに接続された他のプラットフォームへのアクセスを得ることができます。かなり頻繁に, これらのユーザーは、システムがすでにトロイの木馬ウイルスに感染しているような詐欺の標的にされています.この恐ろしいソフトウェアは、データの盗難、マルウェアの拡散、暗号通貨のマイニングなど、複数の危険な目的で犯罪者によって利用することができます。...