Project Plagueトロイの木馬を削除する方法

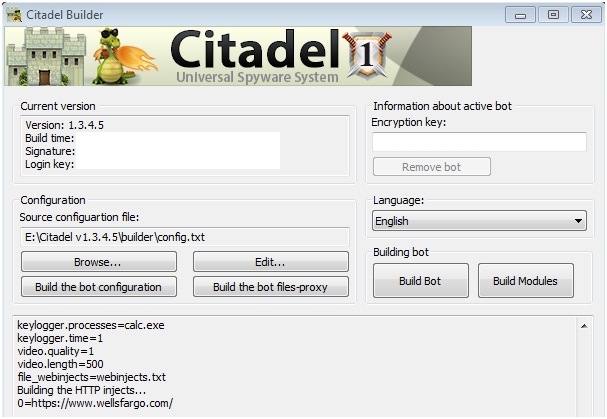

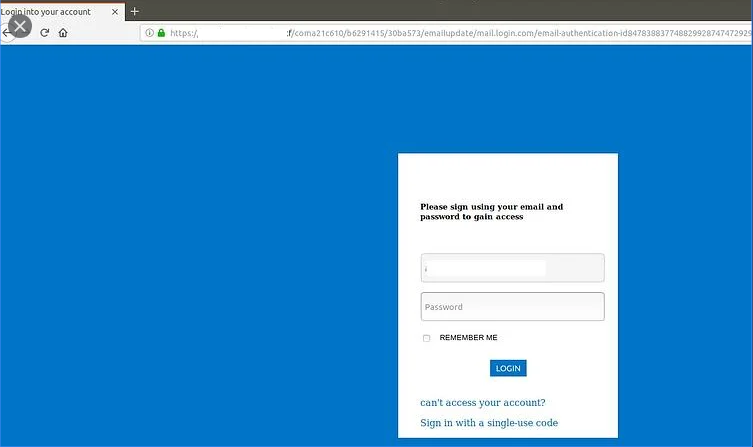

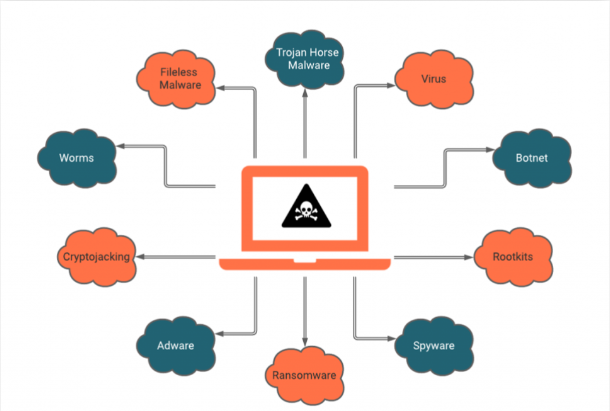

Project Plague: 完全アンインストールガイド Project Plague 社は、感染したPCシステムをボットネットに含め、それらのデバイスを暗号通貨マイナーに感染させる悪意のあるソフトウェアです。この厄介なトロイの木馬ウイルスは、彼らは特別にコマンドと制御サーバーとして使用するウェブサイトを通じてサイバー犯罪者によって制御されています.ボットネットに追加されるコンピュータが多ければ多いほど、より多くのリソースを使用してアクティビティを実行できるため、より多くの収益を生み出すことができます。この種のPCの脅威は、さまざまな欺瞞的な目的に利用することができ、ハードドライブのクラッシュ、ソフトウェアの故障、データ損失、ブートエラー、アプリケーションの誤動作などの感染システムに複数の危険な問題を引き起こすことがよくあります。 Project Plagueの深度分析: Project Plagueは、DDoS(分散型サービス拒否)攻撃を実行し、クリック詐欺を実行し、スパムやその他の幻想的な動機を送信するために使用することができます。サイバー詐欺師は、特定のサーバー、サービスまたはネットワークのトラフィックを中断するためにDDoS攻撃を開始します。このような攻撃は、ユーザーがウェブサイトやその他のオンラインサービスにアクセスできないようにするために引き起こされます。ボットネットは、スパムキャンペーンを実行するためにも使用され、その間に、何千もの詐欺的な電子メールが多数のユーザーに送信されます。サイバー犯罪者は、悪質なファイルやリンクを含む電子メールを使用してボットネットを介してマルウェアを増殖させます. Project Plague 社は、ログイン認証情報 (ユーザー名、パスワード、電子メールアドレス)、銀行情報、クレジットカード情報、その他の機密データを他のユーザーに欺くために利用されることがよくあります。さらに, この悪名高いトロイの木馬は、あなたのウェブセッションを非常に複雑にするあなたのインターネットブラウザ上の侵入広告の数千の出現を担当することもできます.これらの広告は、多くの場合、リダイレクト機能が付属しており、不安定なサイバー感染症をホストする可能性があり、非常に危険なサイトに人々を取ることができます.だから、どんなに役に立つ魅力的に見ても、これらの広告とのやり取りを避けてください。 Project Plague社は、侵害されたシステムに暗号通貨マイナーをダウンロードしてインストールするために、典型的には使用されます。この種のPCの脅威は、複雑な数学的問題を解決することによってBitCoinsやMoneroのような暗号通貨を採掘するために大量のCPUとGPUリソースを使用しています。より高速なマイニングプロセスは、強力なコンピュータハードウェアを必要とし、膨大な量のシステムリソースを食い尽くします。つまり、侵害されたデバイスは、より多くの電力を必要とし、通常よりも遅く動作し、頻繁に応答しません。これにより、マシンの動作が以前より遅くなり、タスクを完了するのに通常よりも時間がかかります。そのため、Project Plagueの迅速な削除が強く必要になります。 Project Plagueを広める方法: これらのタイプのトロイの木馬ウイルスは、不正スパムメール、非公式ソフトウェアアクティベーション('cracking')ツール、その他のトロイの木馬、信頼性の低いソフトウェアダウンロードソース、偽のソフトウェアアップデータなど、複数の詐欺的なテクニックを通じて広がる可能性があります。その中で,...