Pykseウイルスを削除する方法

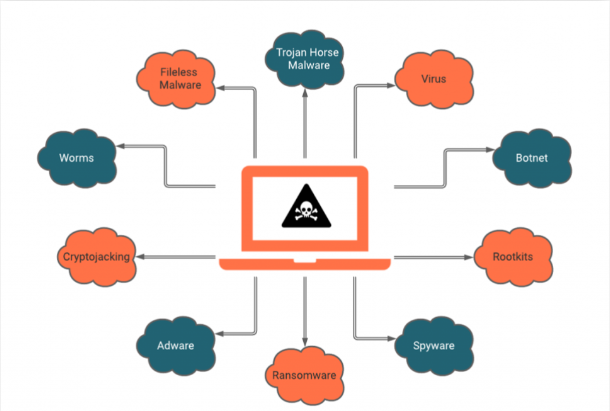

Pykseを削除するための完全なヒント Pykseは、PykspaおよびSandraとも呼ばれ、ワームとして分類されるコンピュータウイルスです。 Skypeプログラムを介してインスタントメッセージを介して拡散します。攻撃者は悪意のあるリンクを介してそれを配布します。彼らは標的とされた犠牲者にプライベートメッセージを送ります。提供されたリンクをクリックすると、マルウェアのダウンロード/インストールがシステムで実行されます。マルウェアは、リムーバブルドライバーまたは感染したネットワーク共有を介して拡散する可能性もあります。 Pykseのインストールが行われると、起動アイテムが作成され、OSを再起動するたびにアクティブ化して自動的に実行できるようになります。その主な機能は、バックドアを開くことで感染したPCへのリモートアクセスを許可することです。実行されるコマンドは何でもかまいませんので、これは危険です。たとえば、ハッカーは、ワームに追加されたさまざまな悪意のある機能を含む更新をワームに送信する可能性があります。彼らは、DDoS攻撃やマルスパムキャンペーンにもシステムを使用できます。 詐欺師は、さまざまな悪意のあるコマンドを実行し、悪意のあるファイルを挿入し、マルウェアをインストールする可能性があります。インストールされるマルウェアは、配布したいものに応じて、ランサムウェア、暗号通貨マイナー、またはキーロガーである可能性があります。侵入するマルウェアによっては、システムに悪意のある症状が追加される可能性があります。 さらに、邪悪な人々はさまざまな機密データを盗もうとする可能性があります。彼らは、不正な購入や取引に関連する銀行を標的にすることができ、さらには通信アカウントを標的にしてマルウェアを連絡先に広めることさえできます。これにより、個人情報の盗難という深刻な問題が発生します。このようなことを避けるために、Pykseの削除を強くお勧めします。 研究者によると、Pykseウイルスは機能を維持するためにWindowsオペレーティングシステムに変更を加える可能性があります。これにより、ユーザーがさまざまなセキュリティ関連サイトにアクセスできなくなり、セキュリティ関連のコンポーネントを含むウィンドウがシャットダウンされる可能性があります。このような場合、削除プロセスは、システムをスキャンして悪意のあるマルウェアとそのすべてのコンポーネントを正しく見つけて削除できる強力なウイルス対策ツールを使用して実行する必要があります。 ワームの発生を防ぐ方法は? incognitoタブにアクセスすると、オンライン時間を非公開にすることができます。ただし、このモードでも、広告が追跡される場合があります。したがって、オンラインセッション中に匿名になるには、追加の保護レイヤーが必要です。これは、プライベートインターネットアクセスVPNを使用して実現できます。このソフトウェアは、トラフィックを別のサーバーに再ルーティングできます。このように、IPアドレスと地理的位置の偽装を残します。厳格なノーログポリシーに基づいているため、データが記録されたり、漏洩したり、ファーストパーティとサードパーティの両方が利用したりすることはありません。 Pykseの削除のヒント Pykseによるシステム感染のほとんどの場合、ユーザーはシステムに保存されている重要なファイルが破損していることに気付きます。失われたファイルは時々非常に重要です。このような場合、ファイルを回復する方法は少なくとも2つ以上あるため、ユーザーがパニックになることはありません。既存のバックアップ、Osによって短時間作成されたシャドウコピー、またはサードパーティのツールを参照できます。したがって、ファイルの回復についてあまり考えずに、Pykseの削除に焦点を当ててください-支援については投稿の下を確認してください。 特別なオファー Pykse は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterの無料スキャナーは、コンピューターから現在の脅威をスキャンして検出し、ダウンロードするだけで、一度だけ削除することもできますが、次の48時間は駆除する必要があります。...