Notwanna ransomwareを削除してファイルを回復する方法

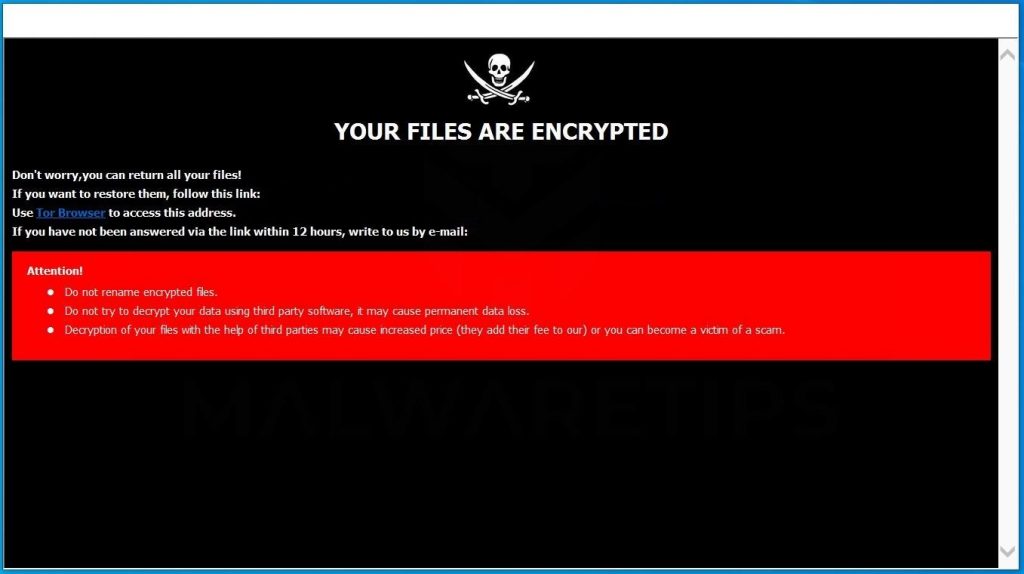

Notwanna ransomwareを削除してファイルを復号化するための完全なヒント Notwanna ransomwareは、Xoristランサムウェアグループによるランサムウェアタイプの感染症です。保存されているすべてのファイルへのユーザーのアクセスをブロックし、復号化のために身代金の支払いを要求します。ファイルの暗号化のプロセス中に、暗号化された各ファイルのファイル名に.Notwanna拡張子が追加されます。たとえば、ファイル1.jpfgの名前は「1.jpg」から「1.jpg.Notwanna」、「2.jpg」から「2.jpg.Notwanna」に変更されます。 ランサムウェアはその後デスクトップの壁紙を変更し、「КАКРАСШИФРОВАТЬФАЙЛЫ.txt」ファイルを作成し、ポップアップウィンドウを表示します。 Notwannaのポップアップウィンドウ「КАКРАСШИФРОВАТЬФАЙЛЫ.txt」とデスクトップの壁紙は、連絡先および(または)支払い情報を含む身代金メモです。ポップアップはロシア語とGibberish(ロシア語を使用していない人向け)で書かれています。 テキストファイルとポップアップには、同じ身代金メッセージが含まれています。彼らは被害者にファイルの暗号化について通知し、データを元に戻したい場合は、ビットコインで300ドルを提供されたBTCウォレットに転送するように指示します。支払い後36時間以内に復号化ツールが提供されることが約束されています。ただし、いかなる状況でもそうすることはお勧めしません。 Notwanna ransomwareの背後にいる人々は、あなたが信頼できる人々ではありません。身代金の支払いを受け取ると、復号化ツールが提供されず、ファイルがなくなるだけで消えてしまう可能性があります。残念ながら、公式の復号化ツールは現在利用できません。また、Notwanna ransomwareを削除しても、すでに暗号化されているファイルは復号化されません。ただし、それ以上のファイル暗号化を防ぐ必要があります。 ファイルの回復には、既存のバックアップが最適なオプションです。ただし、問題は、すべてのユーザーがそのようなバックアップを利用できるわけではないということです。この場合、ユーザーはシャドウコピーが利用可能かどうかを確認する必要があります。これらは、WindowsOSから自動的に設計されたバックアップです。このオプションが削除されていることが判明した場合は、サードパーティのデータ回復ツールに依存する必要があります。 Notwanna ransomwareはどのように私のシステムに侵入しましたか? ほとんどのユーザーは、スパムメール、偽のソフトウェアアップデーター、信頼できないソースからダウンロードしたファイル、ソフトウェアクラッキングツール、またはトロイの木馬を介して、システムをランサムウェアに感染させます。ランサムウェアの配信に使用される電子メールには、悪意のあるファイルが添付ファイルまたはリンクとして含まれていることがよくあります。受信者は、悪意のあるファイルをダウンロードして開くときに、システムに電子メールを感染させます。 偽のソフトウェアアップデーターは、ソフトウェアを修正または更新しません。更新の代わりにマルウェアをインストールし、バグや古いソフトウェアの欠陥を修正または悪用します。非公式ページ、サードパーティのダウンローダーなどの信頼性の低いチャネルからダウンロードされた悪意のあるファイルは、ユーザーがそれらを開いたり実行したりするとシステムに感染します。ソフトウェアクラッキングツールは、有料ソフトウェアのアクティベーションキーをバイパスすることでシステムに感染します。 Notwanna ransomwareのデスクトップの壁紙に表示されるテキスト: おっと、あなたの重要なファイルは暗号化されています。 このテキストが表示されても「WanaDecrypt0r」ウィンドウが表示されない場合は、ウイルス対策ソフトウェアが復号化ソフトウェアを削除したか、コンピューターから削除しました。 ファイルが必要な場合は、復号化ソフトウェアを実行する必要があります。...