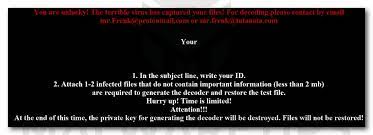

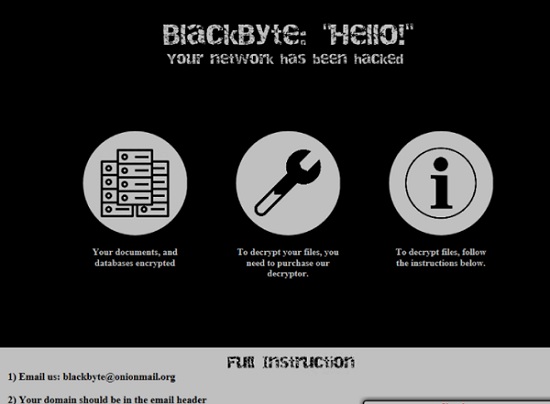

Windows10 / 8/7コンピューターでJ4fsf Ransomwareを削除する簡単な方法 J4fsf Ransomwareは、ランサムウェアと見なされる非常に危険なファイルウイルスです。このランサムウェアタイプのマルウェアは、コンピューターのハードドライブに保存されているファイルを暗号化するように設計されており、復号化キー/ソフトウェアの身代金の支払いを要求します。最初に、このウイルスは、コンピューターにインストールされているすべてのセキュリティプログラム/機能をブロックして、コンピューター内のこのマルウェアに関連する悪意のあるアクティビティの検出を回避しようとします。セキュリティツールがブロックされているため、このランサムウェアの背後にいる攻撃者は、コンピュータに深く感染し、各形式のファイルを暗号化する可能性があります。 J4fsf Ransomwareは、画像、オーディオ、ビデオ、ゲーム、ppt、xlx、css、html、テキスト、ドキュメント、データベース、その他の形式のファイルを含む、すべての形式のファイルを暗号化できます。疑わしい動作のため、個人ファイルやロックされたファイルを開いたりアクセスしたりすることはできなくなります。元のファイル名にランダムな文字列と.j4fsfファイル拡張子を追加することにより、各ファイルを変更します。たとえば、「1.png」ファイル名の名前を「1.png」に変更します。 1iaO5JmmZdx7bxmbLyv8-dSa2NalpxJSYoliQDFkhPURh7sTZt2PGF1UlUZosBpd.j4fsf ’。暗号化プロセスが終了すると、身代金メモとしての「R7vw_HOW_TO_DECRYPT.txt」テキストファイルがWindowsデスクトップにドロップされます。 身代金メモには、このランサムウェアに関する情報、ロックされたファイルを回復/復号化する方法の説明、サイバー犯罪者の電子メールID、および身代金の詳細が含まれています。身代金メモには、コンピューターのハードドライブに保存されているすべての形式のファイルが暗号化されており、提供されたTorネットワークWebサイトまたは提供された電子メールアドレスを介してサイバー犯罪者との連絡を確立する必要があると記載されています。このランサムウェアの背後にいるサイバー犯罪者によると、ロックされたファイルを回復/復号化する唯一の方法は、復号化キー/ソフトウェアのために一定額の身代金を支払うことです。 身代金メモには、このランサムウェアをアンインストールしたり、ロックされたファイルの名前を変更したり、サードパーティの復号化ソフトウェアを使用したりすると、すべての個人ファイルまたはロックされたファイルが完全に失われるとも記載されています。身代金の支払いが行われたとしても、ロックされたファイルを復号化/回復することはないことに注意してください。したがって、決して彼らを信頼してはならず、いかなる場合でも彼らに身代金を支払うことは避けてください。身代金を支払うと、深刻なプライバシーの問題、経済的損失、さらには個人情報の盗難につながる可能性があります。ロックされたすべてのファイルを回復する1つの可能な方法は、強力なバックアップからそれらを復元することです。ただし、その前に、最初にコンピュータでJ4fsf Ransomware関連ファイルをできるだけ早く見つけて削除するようにしてください。 どのようにしてWindowsコンピュータでJ4fsf Ransomwareを入手しましたか? 場合によっては、ランサムウェアタイプのマルウェアはスパムメールキャンペーンまたはマルスパムキャンペーンを通じて配布されます。詐欺師またはマルウェアプログラマーは、疑わしいハイパーリンクまたは添付ファイルとともにいくつかのメッセージを含むスパムメールをメールボックスに送信します。開かれると、特定のコード/スクリプトを実行して、マルウェアまたはランサムウェアをコンピューターにダウンロード/インストールします。ランサムウェアタイプのマルウェアは、非公式/安全でないWebサイト、偽のソフトウェアダウンローダー、インストーラー/アップデーター、またはその他のサードパーティソースを介して配布される可能性もあります。偽のソフトウェアアップデーターまたは違法なアクティベーションツールを使用してコンピューターにインストールされているソフトウェアの更新プログラムをインストールする場合、コンピューターに更新プログラムの代わりにマルウェアをインストールします。 ランサムウェアタイプのマルウェアからシステムを保護する方法は? アプリケーションは、非公式/安全でないWebサイト、偽のソフトウェアダウンローダー、インストーラーまたはアップデーター、またはその他のサードパーティソースからダウンロード/インストールまたは購入してはなりません。すべてのソフトウェアは、公式および検証済みのソースから、または直接リンクを介してダウンロード/インストールまたは購入する必要があります。スパムメールに表示される添付ファイルやハイパーリンクは開かないでください。いかなる場合でも、スパムメールに返信しないでください。また、コンピューター内の最新のマルウェアを含むすべての脅威を見つけて削除するのに役立つ最新の更新プログラムを備えた強力なウイルス対策ソフトウェアをコンピューターにインストールする必要があります。 身代金メモを見てみましょう: ネットワークが侵害され、すべてのデータが暗号化されました。...