Trojan.Win32.Cometer.gen を削除する方法

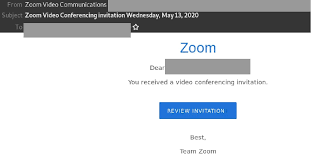

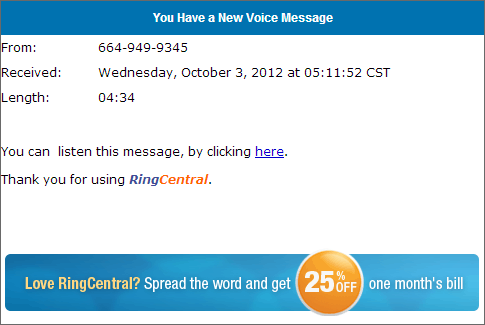

Trojan.Win32.Cometer.gen:簡単なアンインストールガイド Trojan.Win32.Cometer.gen は、非常に破壊的な種類のPCの脅威であり、Windowsコンピューターに密かに侵入し、マシン内でいくつかの悪意のあるアクティビティを実行します。この危険なトロイの木馬は、標的となるシステムでの複数のセキュリティ対策を回避することができ、検出されることなくデバイス内に長期間留まることができます。侵入後すぐに、それは短時間メモリに配置され、いくつかのデータを盗むことを目的としています。この寄生虫のために、PCユーザーと商業部門は、データの露出、経済的損失、およびその他の深刻な問題を経験する可能性があります。 Trojan.Win32.Cometer.gen:深度ビュー 当初、カスペルスキーの研究者は2017年にTrojan.Win32.Cometer.genを分析しましたが、現在も活動を続けています。この有害なトロイの木馬は主に企業ネットワークを標的としていますが、脆弱なセキュリティツールがコンピュータにインストールされているユーザーもこのウイルスの被害者になる可能性があります。マルウェア対策スイートは、その複雑な性質と機能する方法のため、このマルウェアの侵入を常に防止できるとは限りません。このようなファイルレスマルウェアは、数日または数週間も検出されずに存続する能力があります。また、回避戦術や、サイバーセキュリティ対策がそれを認識するための痕跡がないため、サイバー犯罪者にとって大きな好みとなっています。 Trojan.Win32.Cometer.genの普及技術: この危険なトロイの木馬は、一般に、悪質なリンクを含む電子メールの添付ファイルとして、または自己解凍型アーカイブ内に拡散します。この脅威のファイル拡張子は、.SCRまたは.EXEのいずれかです。これらのファイルは信頼できるため、多くのユーザーは正当なアプリケーションのファイルのふりをします。さらに、二重拡張子は通常、悪意のあるファイルが安全に実行されるとユーザーに誤解させるために、サイバー犯罪者によって使用されます。 悪意のあるファイル自体が難読化されていることを除けば、フィッシングメッセージとその内容は非常に複雑で、元のファイルからはほとんど目立たない可能性があります。たとえば、「差出人」メールは欺瞞的である可能性があり、受信者がこれらの文字を自動的に信頼するようにする正当なメールのように見えます。 Trojan.Win32.Cometer.genの機能と軽減方法: Trojan.Win32.Cometer.genが対象のコンピューターに入るとすぐに、構成ファイルをダウンロードして、コンピューター内に検出されないようにします。感染が完了するとすぐにC&Cサーバーとの通信を開始するように設計されています。その唯一の動機は、ネットワーク構成データを収集し、使用可能なドライブのリストを取得することです。その後、どのドライブに最も価値のあるデータが含まれているかを見つけ、そのコンテンツを盗んでサーバーに送り返そうとします。次に、暗号化された形式でリモートサーバーからコンテンツを消去し、ワークステーションに存在するすべてのトレースを削除します。 Trojan.Win32.Cometer.genの開発者は、その複雑なプロセスによって明らかにされたステルス、速度、および信頼性に焦点を合わせてきました。これは、ウイルスが重要なデータを急いで効率的に盗もうとしたときに検出されないように特別にプログラムされていることを意味します。危険なトロイの木馬は、その主な目的がデータの漏えいであるため、産業または政府のスパイにも使用できます。ユーザーは常にPCの動作と安定性を監視して、感染の兆候を時間内に検出する必要があります。この危険な脅威がすでにワークステーションを汚染している場合は、時間を無駄にすることなく、Trojan.Win32.Cometer.genをマシンから取り外す必要があります。 特別なオファー Trojan.Win32.Cometer.gen は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterの無料スキャナーは、コンピューターから現在の脅威をスキャンして検出し、ダウンロードするだけで、一度だけ削除することもできますが、次の48時間は駆除する必要があります。 検出されたラットをすぐに削除する場合は、ソフトウェアを完全にアクティブ化するライセンスバージョンを購入する必要があります。...