Aramex Email Scam を削除する方法

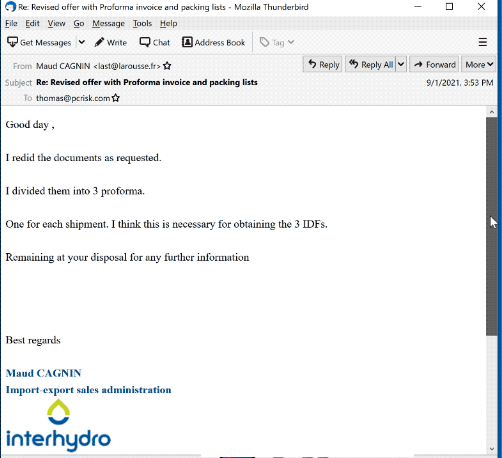

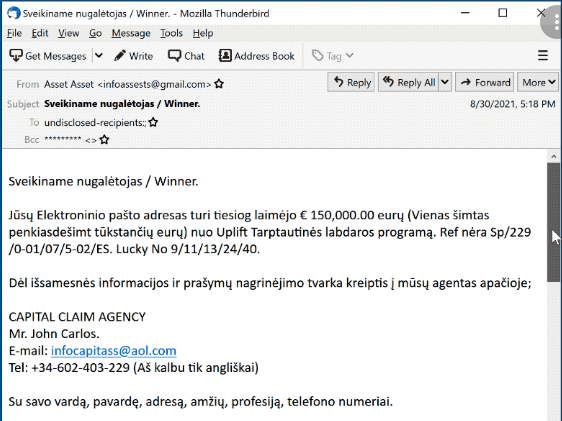

Aramex Email Scamウイルス:簡単な削除ガイド Aramex Email Scamは、受信者をだまして機密データを提供させるために、サイバー犯罪者から多数の欺瞞的な電子メールが送信されるマルスパムキャンペーンを指します。通常、フィッシングメールの送信者は正当なエンティティのふりをして、受信者に社会保障番号、銀行口座番号、クレジットカードの詳細などを提供するように依頼します。この場合、詐欺メールは、合法的なロジスティクス、宅配便、宅配会社であるAramexからの手紙として提示されます。通常、これらのユーザーは、PCがすでにトロイの木馬ウイルスに感染しているキャンペーンの対象になります。 Aramex Email Scamの詳細: 「Aramex Email Scam」メールは、再配信リクエストに関する手紙に偽装されています。これによると、「UPDATE PARCEL」リンクを使用して提供する必要のある詳細(アドレス)が不足しているため、配信を完了できませんでした。リンクをクリックすると、訪問者が個人情報を提供するフィッシングサイトにリダイレクトされます。詐欺師は、詐欺メールを使用してログイン資格情報(電子メールアドレス、ユーザー名、パスワード)を抽出します。受信者は、銀行口座番号やクレジットカードの詳細を提供したり、「再配達料金」を支払ったりするようにだまされる可能性があります。 「Aramex Email Scam」が収集したデータは、第三者に販売することで金銭目的に利用することができます。さらに、詐欺師はこの情報を悪用してIDを盗んだり、不正な取引を行ったり、不正な購入を行ったり、その他の欺瞞的な目的で使用したりする可能性があります。したがって、これらのフィッシングメールを信頼することにより、深刻なプライバシーの問題、個人情報の盗難、および重大な経済的損失が発生する可能性があります。 トロイの木馬は一種のコンピュータ感染症であり、インストールされるとコンピュータデバイス内でさまざまな危険な問題を引き起こす可能性があります。この危険なウイルスは、実行中のすべてのセキュリティサービスとWindowsファイアウォールを非アクティブ化し、デバイスをより多くのサイバー脅威に対して脆弱にする可能性があります。 Aramex Email Scamウイルスは、アドウェア、スパイウェア、スケアウェア、RAT、ランサムウェア、およびその他の悪名高いPCの脅威を侵害されたシステムに持ち込み、マシンをマルウェアハブに変える可能性があります。...