删除 Udacha ransomware 并恢复受影响的文件

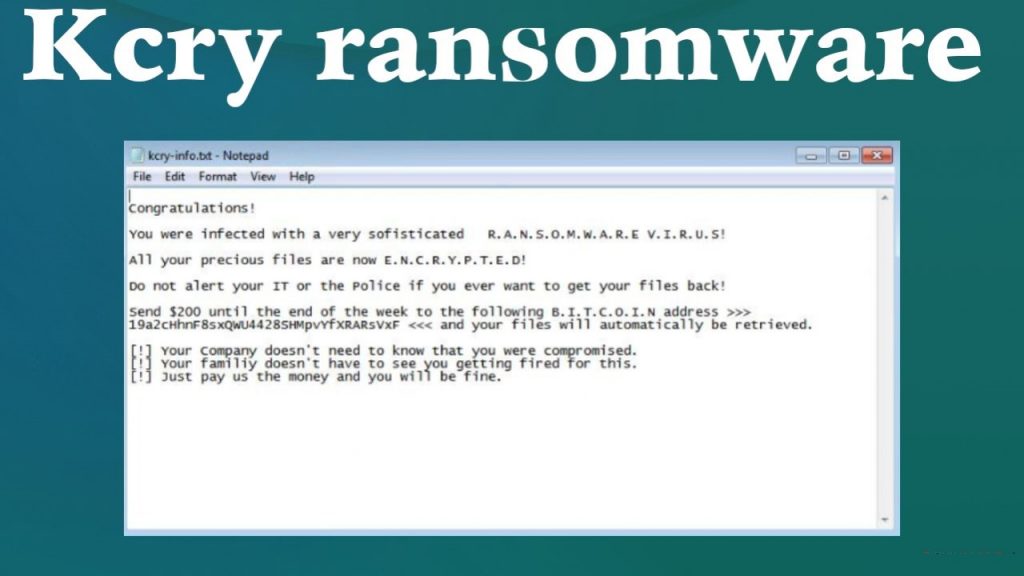

删除Udacha ransomware和解密数据的完整提示 Udacha ransomware 阻止访问系统上所有存储的文件,并使用 .udacha 扩展名修改它们的文件名。例如,一个文件 1.jpg 会变成 1.jpg.udacha,2.jpg 会变成 2.jpg.udacha 等等——在加密之后。 文件加密过程完成后,Udacha 会创建 ReadMe_Instruction.mht 文件,以指示用户下一步必须做什么才能使文件处于可访问状态。这是骗子公开向用户索要赎金以取回文件的注释。 他们声称拥有一个独特的解密工具,他们会以 490 美元的价格提供给他们。他们要求以比特币形式付款,以便无法跟踪交易。他们迫使用户尽快采取推荐的行动,以避免额外收费。...