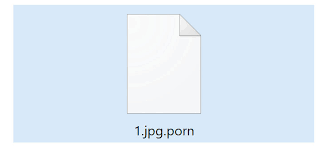

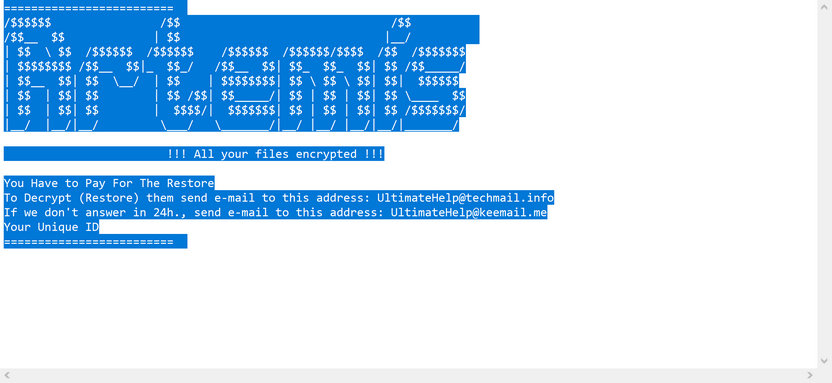

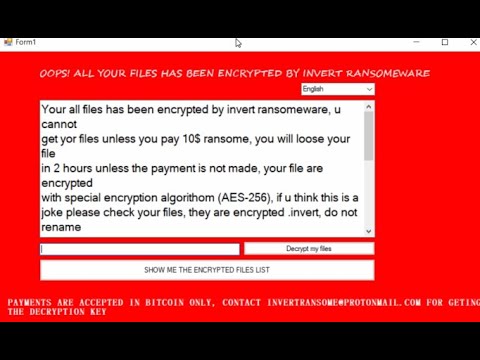

在 Windows 10/8/7 计算机中删除 Yuqhf Ransomware 的简单方法 Yuqhf Ransomware 是非常危险的文件病毒,被归类为勒索软件。这种勒索软件类型的恶意软件旨在加密所有类型的文件,包括图像、音频、游戏、pdf、ppt、xlx、css、html、文本、文档、数据库和其他格式的文件。由于其令人讨厌的行为,您无法再访问或打开您的个人文件或锁定的文件。它通过向原始文件名添加字符串和 .yuqhf 文件扩展名来修改每个文件。例如,它将“1.png”文件名重命名为“1.png._BuXVym4RdzKNK1IHbUB6fyYYy56vIzcEb9d4h9H-fb_HcQl2pFN-p80.yuqhf”。 加密过程完成后,“1RyQ_HOW_TO_DECRYPT.txt”文本文件作为赎金记录会被放到您的 Windows 桌面上。此勒索软件背后的攻击者的目的是加密您存储在计算机中的所有文件,并要求支付赎金以进行解密。最初,它会阻止您计算机中安装的所有安全程序,以避免在计算机中检测到与此恶意软件相关的恶意活动。赎金说明中显示的文本指出,存储在您计算机硬盘驱动器中的所有类型的文件都已被锁定,并且需要为解密密钥/软件支付一定数量的勒索钱。 根据该勒索软件背后的网络犯罪分子的说法,恢复/解密锁定文件的唯一方法是向他们支付一定数量的勒索钱以获取解密密钥/软件。它声称,为了卸载该勒索软件、手动重命名加密文件或使用第三方解密软件进行数据恢复,您将永久丢失所有个人文件或锁定文件。为了证明他们拥有正确的解密密钥/软件,他们可以为某些锁定文件提供一些免费解密服务,并可以要求您将 2-3 个锁定文件发送到提供的电子邮件地址。 免费解密服务成功后,他们会强迫您支付一定数量的赎金来解密您所有的锁定文件。请记住,即使支付了赎金,他们也不会恢复/解密您锁定的文件。支付赎金可能会导致严重的隐私问题、计算机中的恶意软件或病毒感染,甚至身份盗用。恢复锁定文件的一种可能方法是从备份中恢复它们。但在此之前,您应该首先尝试尽快找到并删除计算机中的 Yuqhf...