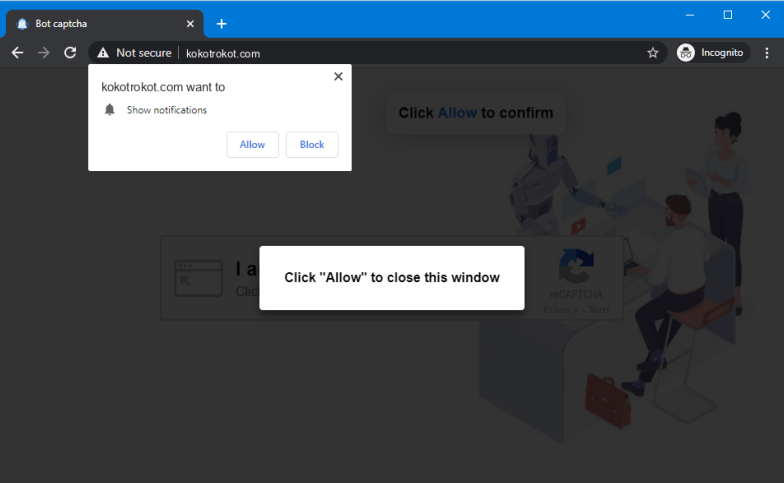

Kokotrokot.com ポップアップ広告を削除する方法

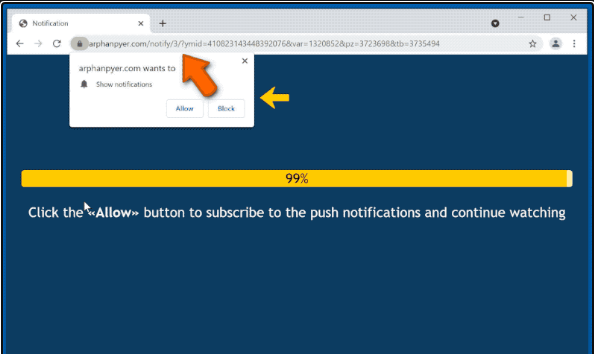

Kokotrokot.com:簡単なアンインストールガイド Kokotrokot.comは、partmentha.funやその他のウイルスに似たプッシュ通知ウイルスであり、感染したユーザーを潜在的に危険なネットワークにリダイレクトする可能性があります。この悪名高いWebドメインにアクセスしている間、ユーザーは表示される通知に同意することをお勧めします。一部の訪問者は、「通知を許可する」ボタンを押すことに興味があるかもしれません。ただし、一度そうすると、ブラウザが閉じていても、デスクトップに直接届く大量の邪魔な広告が殺到します。このような欺瞞的なサイトへの絶え間ないリダイレクトは、望ましくない可能性のあるプログラム(PUP)がコンピューター内で実行されていることを示しています。 Kokotrokot.comアドウェアは悪質な行為を実行します: 対象のコンピューターに侵入すると、Kokotrokot.comアドウェアはバックグラウンドで悪意のあるアクティビティを提供し始め、マシンに大混乱をもたらします。欺瞞的な広告の配信を開始し、フィッシングサイトや詐欺サイトへのリダイレクトを引き起こします。それでも、不正なポップアップやポップアンダーは複数のドメインから生成される可能性があります。この悪名高いアドウェアは、Chrome、Explorer、Edge、Safariの他のブラウザにも表示される可能性があります。ここで、望ましくない可能性のあるプログラムは、ホームページの一部の設定を変更し、追跡Cookieを挿入し、アドオンを植え付けると思われます。 Kokotrokot.comアドウェアによって挿入されたこのコンテンツはすべて、「ヘルパーオブジェクト」と呼ばれ、このWebサイトからのスムーズな広告とリダイレクトアクティビティを保証します。このページからの邪魔な広告コンテンツで溢れていることは間違いなく感じる喜びではありません。有用なオファーを受け取るのではなく、人目を引くが誤解を招く、あるいは潜在的に危険な広告を受け取るだけです。ポップアップ広告を使用すると、マルウェアが広く配布されている他のWebサイトに移動する可能性があり、コンピュータシステムにトロイの木馬ウイルスやランサムウェアが発生するリスクが高くなります。さらに、一部の広告は、怪しげなセキュリティソフトウェアの宣伝として表示され、誤解を招くオプティマイザの購入を促す場合があります。 さらに、Kokotrokot.comアドウェアはオンラインアクティビティの追跡にも適している可能性があります。 PUPは、ブラウザに特定のCookieを配置することで、最近検索したオファーの種類、アクセスしているサイトの種類をスパイし、IPアドレスと地理的な場所を特定できます。後で、データは疑わしい取引をもたらし、それらを受け入れるように促すために悪用されます。アドウェアによって引き起こされる可能性のあるすべての侵入的で危険な可能性のあるアクティビティについて読んだ場合は、マシンからKokotrokot.comの削除をすぐに実行するオプションを検討することをお勧めします。 Kokotrokot.comの分布: ほとんどの場合、望ましくない可能性のあるプログラムは、ソフトウェアバンドルを介して対象のコンピューターに到達します。パッケージは、通常のソフトウェアと、アドウェアなどのように見えることが多い追加コンポーネントで構成されています。ユーザーがインストールを完了するためにクイック構成を選択した場合、すべての不要なコンポーネントを公式ソフトウェアと一緒に取得する大きなリスクがあります。 ただし、追加のコンテンツがワークステーションに到達しないようにする場合は、適切なインストールモード(カスタムまたは詳細)を選択する必要があります。これらの設定により、すべての受信ダウンロードを管理し、それらのセキュリティを識別し、オブジェクトが疑わしいものとして見つかった場合は削除することもできます。この構成設定をまだ選択していない場合は、すぐに選択することをお勧めします。お使いのコンピュータがすでにこのアドウェアに感染している場合は、できるだけ早くデバイスからKokotrokot.comを削除する必要があります。 特別なオファー Kokotrokot.com は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterの無料スキャナーは、コンピューターから現在の脅威をスキャンして検出し、ダウンロードするだけで、一度だけ削除することもできますが、次の48時間は駆除する必要があります。 検出されたラットをすぐに削除する場合は、ソフトウェアを完全にアクティブ化するライセンスバージョンを購入する必要があります。...