Mac から MapperState を削除する方法

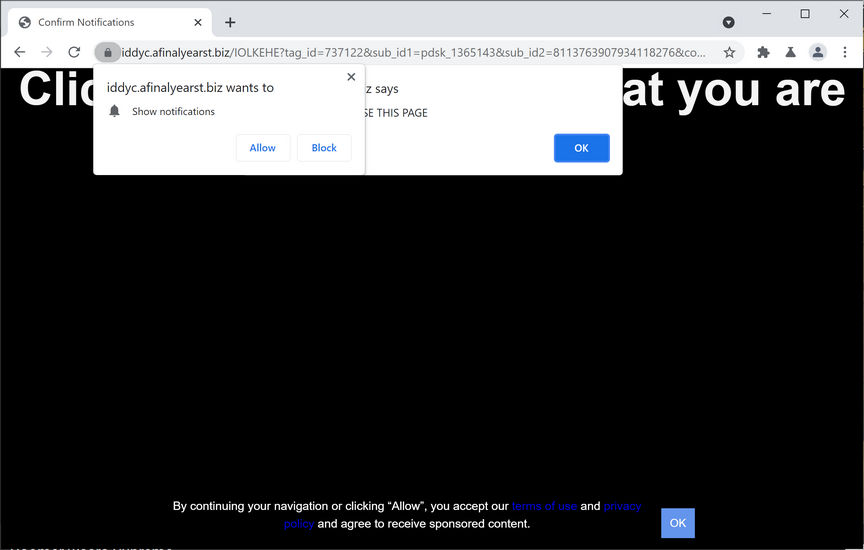

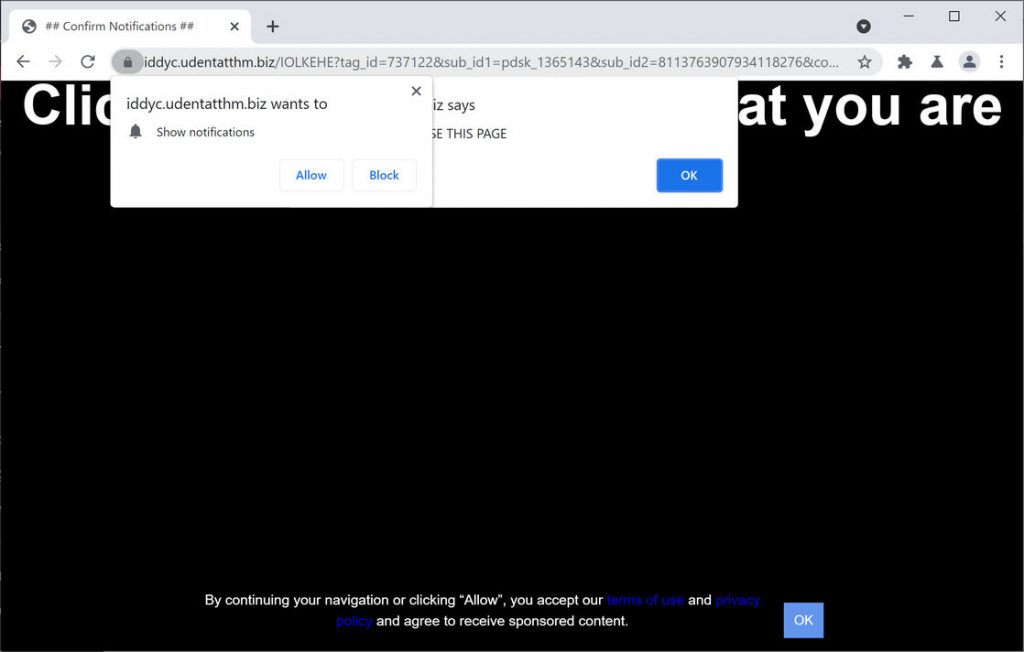

MapperState を削除する簡単なヒント MapperState は、アドウェアに分類される不正なソフトウェアです。このアプリケーションは、ブラウザ ハイジャッカーの性質も持っています。侵入型の広告を実行し、ブラウザの設定を変更して偽の検索エンジンを宣伝することで動作します。このソフトウェアは、アドウェアやブラウザ ハイジャッカー アプリケーションで一般的なブラウジング ベースのデータも収集する可能性があります。ユーザーはこの種のアプリを誤ってダウンロード/インストールすることが多いため、不要な可能性のあるアプリまたは PUA として分類されます。 アドウェアは、訪問した Web サイトにサードパーティのグラフィック コンテンツを配置できるようにします。このカテゴリのソフトウェアは、ポップアップ、バナー、クーポン、調査、テキスト内広告などを配信できます。これらの広告は、Web ページをオーバーレイしてブラウジング速度を制限することにより、Web ブラウジングの品質を著しく低下させます。さらに、これらの広告は誤解を招くものであり、潜在的に悪意のあるものです。これらの広告をクリックすると、信頼できない/悪意のあるページにリダイレクトされ、不要なアプリケーションをダウンロード/インストールする可能性があります。 ブラウザ ハイジャッカーは、ブラウザのホームページ、新しいタブ ページ、検索エンジン オプションなどのブラウザ設定を偽の検索エンジンに変更します。したがって、新しく開かれたすべてのタブと...