Turbo Ad Blocker アドウェアと邪魔な広告を削除する方法

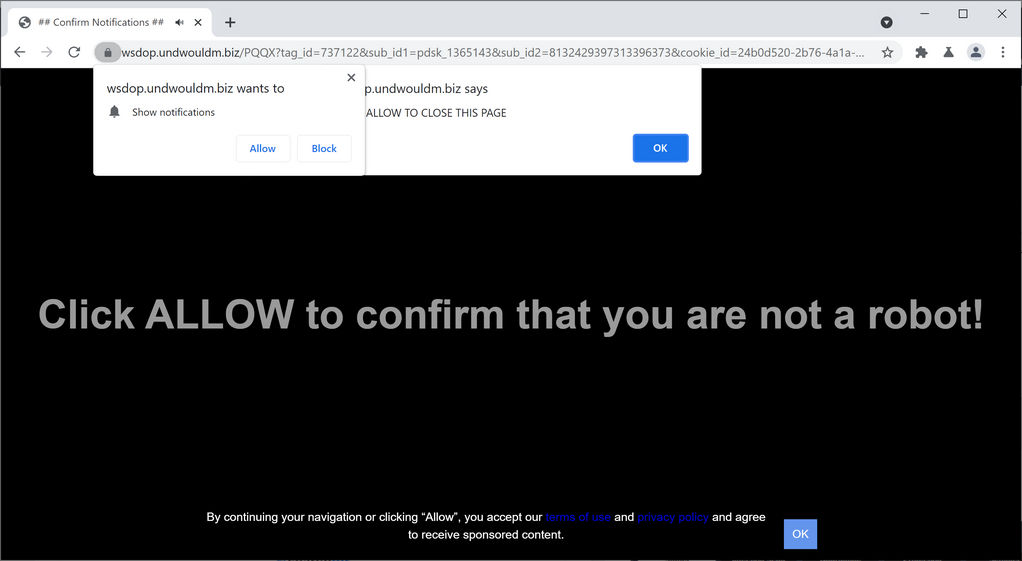

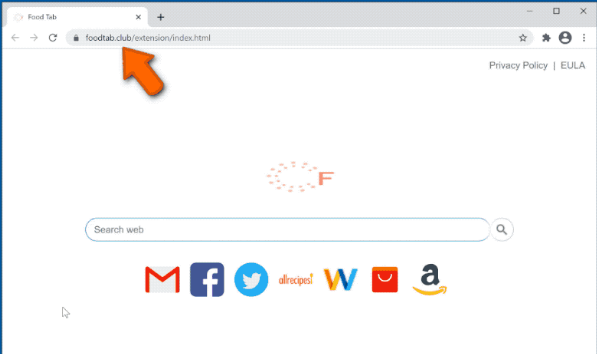

Turbo Ad Blocker:簡単なアンインストールガイド Turbo Ad Blockerは、ユーザーの買い物を楽にする便利なツールとしての地位を確立しています。ただし、これは望ましくない可能性のあるプログラム(PUP)であると同時に、複数の重大な問題が発生する広告サポートアプリケーションであると見なされます。さらに、この悪名高いアドウェアが、被害者の知らないうちに被害者のコンピュータを乗っ取ることができる場合があります。この感染の最も明白な兆候は、ユーザーがWebサーフィンを開始するとすぐに表示される邪魔なポップアップ広告の出現です。それでも、ブラウザの不明なドメインへのリダイレクト、速度低下、スタートページとデフォルトの検索エンジンの変更、およびワークステーションでの同様のアクティビティなどに気付く場合があります。 Turbo Ad Blockerがなんとかシステムに侵入した場合、最初に行うことはWebブラウザの設定を変更することです。この望ましくない脅威は、同意を求めずにInternet Explorer、Safari、Google Chrome、Mozilla Firefox、およびその他のWebブラウザを乗っ取る可能性があることに注意してください。そうすると、オンラインエクスペリエンスの操作が開始され、追加のポップアップやその他のバナータイプのビジュアル広告がトリガーされる場合があります。不明なWebサイトにリダイレクトされる可能性があるため、クリックしないことをお勧めします。 多くの場合、Turbo Ad Blockerの被害者は無害なウェブサイトに転送されますが、他のPUPを広めたり、プライバシー関連の問題を引き起こしたりするために使用される悪意のある安全でないページに誘導されないという保証はありません。最後に、この望ましくない可能性のあるプログラムは、検索クエリ、アクセスしたサイト、これらのポータルにアクセスしたときに追加されたデータなど、個人を特定できない情報を監視および記録する可能性があることも覚えておく必要があります。詐欺師が不正な取引や購入のために悪用する可能性のあるクレジットカードの詳細などの個人データ。 Turbo Ad Blockerが便利で、お金を節約できると思った場合は、そのようなブラウザベースの侵入者は完全に広告の動機のために設計されていることを忘れないでください。それらは、さまざまな提携Webサイトへのリダイレクト、ノンストップのポップアップ広告の表示、およびパブリッシャーの収益を生み出すのに役立つ同様のアクティビティを簡単に引き起こす可能性があります。大量のポップアップやバナーが表示され、さまざまな疑わしいWebサイトに予期せずリダイレクトされていることにユーザーが気付いた場合は、コンピューターがこのPUPに感染している可能性があります。したがって、Turbo Ad Blockerを即座に削除する必要があります。...