TopSearchConverters を削除する方法:不要なリダイレクトを回避する

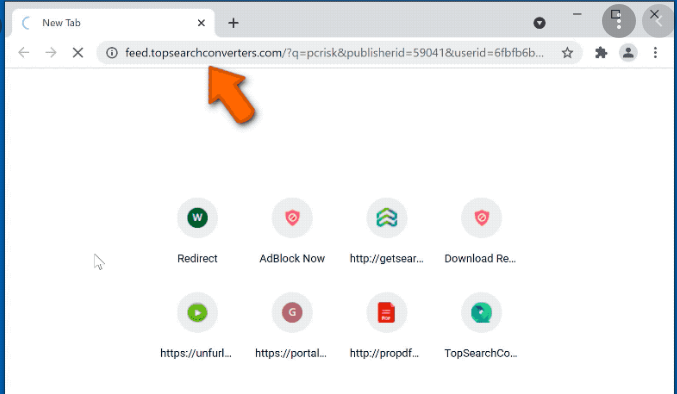

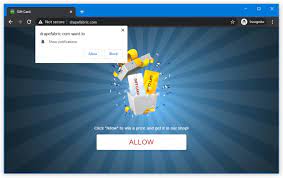

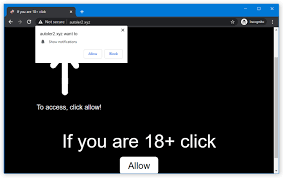

TopSearchConverters:単純な削除プロセス TopSearchConvertersはブラウザハイジャックアプリケーションであり、ブラウザの設定を変更して、すべての検索クエリを欺瞞的な検索サイトにリダイレクトします。また、煩わしい広告キャンペーンを実行し、疑わしいWebページへの予期しないリダイレクトを引き起こします。また、パーソナライズされた広告の作成に使用されるブラウジング関連の情報を収集して、ユーザーがそれらをクリックすることをより熱心にできるようにします。このようなブラウザハイジャック犯は、通常、ソフトウェアバンドルなどの幻想的な方法で配布されるため、望ましくない可能性のあるプログラム(PUP)としても分類されます。ホームページ、新しいタブページ、topsearchconverters.comを使用した検索エンジンなどのブラウザ設定を変更し、ブラウザ全体を完全に制御します。 TopSearchConvertersは操作された検索結果を提供します: TopSearchConvertersが宣伝する偽の検索ツールを使用している間、ユーザーは通常Googleにリダイレクトされます。これは、欺瞞的な検索エンジンはそれ自体では結果を提供できないため、正当な検索エンジンを利用した結果を提供することが多いためです。ただし、結果は、上部に配置された広告やスポンサーリンクと混合されているため、まだ有機的ではありません。この危険なハイジャック犯が原因で、システム画面には、バナー、ポップアップ、推奨検索、変更された検索結果などとして表示される可能性のある大量の迷惑な広告が絶えず溢れています。 TopSearchConverters広告のほとんどは、クリックされたときにリダイレクトされるコンテンツとサイトが完全に異なり、共通点がないため、欺瞞的です。これらのWebポータルは、プライバシーとセキュリティに深刻な脅威をもたらす可能性があります。突然のリダイレクトが発生する可能性があるため、広告をクリックせずにこれらの安全でないドメインに移動することもできます。さらに、ブラウザ設定の変更、検索結果の変更、リダイレクトに加えて、TopSearchConvertersハイジャック犯は被害者にプッシュ通知をサブスクライブするようにプッシュしようとします。 ボタンを押すと、ブラウザが動作していない場合でも、アドウェアがデスクトップまたは電話の画面に直接スパムメッセージを送信できるようになります。このハイジャック犯によって配信される広告は、さまざまな点で欺瞞的である可能性があります。これらの広告は、クリックした後に再ルーティングされるサイトとは何の共通点もありません。たとえば、iPhoneの広告では、技術詐欺、ポルノ、PUP、ゲーム、ギャンブルなどの安全でないページに移動する可能性があります。この厄介な脅威によって実行されるすべての悪意のある行為は、膨大な量のメモリリソースを消費し、CPUの使用量を増やします。 。したがって、TopSearchConvertersを即座に削除する必要があります。 不要なアプリを配布する方法: ブラウザハイジャック犯やその他のPUPは、一般的にフリーウェアを装って拡散しています。 download.com、soft32.com、softonic.com、cnet.comなどの人気のあるサイトからフリーウェアをダウンロードし、クイックモードまたは推奨モードセットを使用してインストールした後、ユーザーはPCに不要な脅威を感染させることがよくあります。これらの構成ウィザードは通常、ソフトウェアパッケージに追加されたコンテンツを表示しません。 したがって、あなたはこのPUPにブラウザを乗っ取らせるようにだまされました。これらの不要なプログラムからコンピューターを保護するには、ソフトウェアまたはその更新プログラムのインストールプロセスの監視を開始します。常に「カスタム」または「詳細」インストール設定を選択してから、各ステップを注意深く実行して、キャリアアプリケーションに付属しているオブジェクトを確認してください。 さらに、Webサーフィンをするときは、疑わしいポップアップ広告をクリックしないでください。これらの広告は通常、ユーザーをだましてライセンス版を購入させたり、ユーザーのブラウザにさらに多くのバナー、クーポン、オファー、取引、ビデオ広告、テキスト内リンクなどを注入しようとする偽のソフトウェアをインストールすることを推奨しています。できるだけ早くTopSearchConvertersをコンピューターから削除してください。 特別なオファー TopSearchConverters は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー 必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。...