YourSearchConverterブラウザハイジャッカーを削除する方法

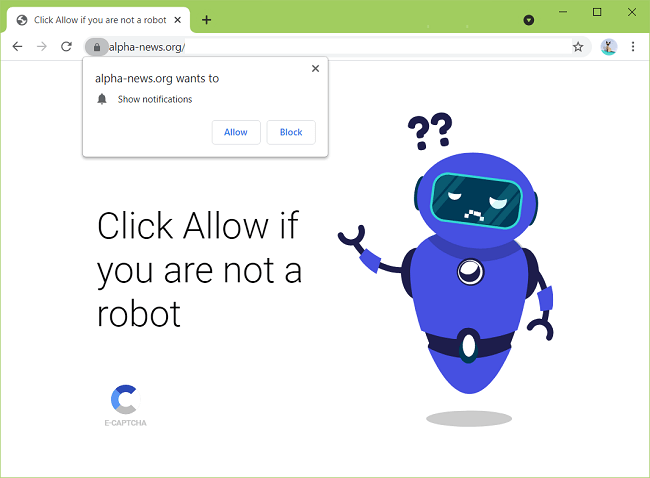

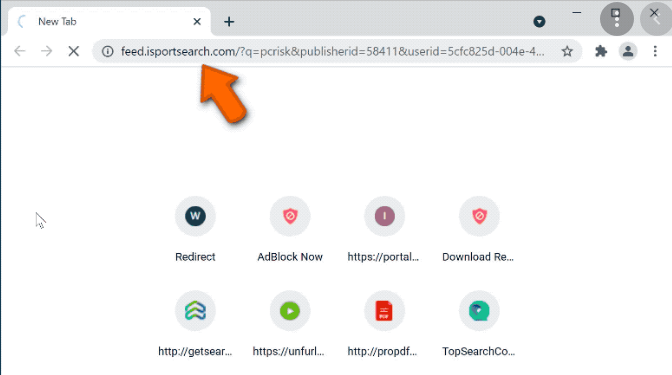

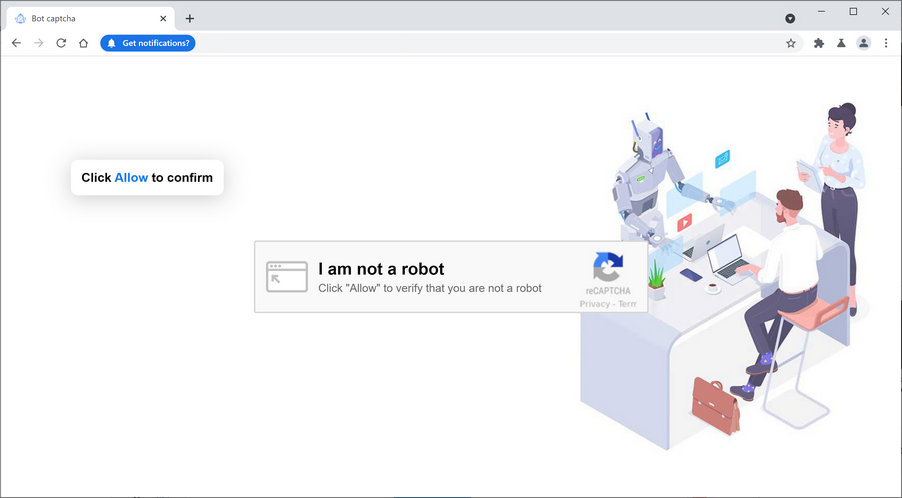

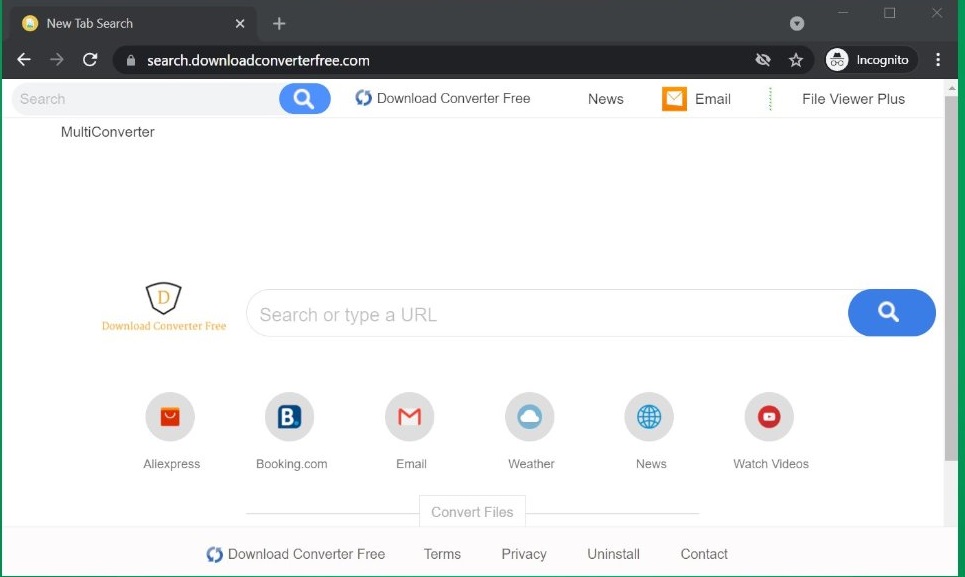

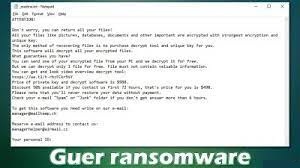

Windows10 / 8/7コンピューターでYourSearchConverterブラウザハイジャック犯を削除する簡単な方法 YourSearchConverterは、偽の検索エンジンである「YourSearchConverter.com」を宣伝するために設計された疑わしいアプリケーションです。 Google Chrome、Internet Explorer、Mozilla Firefox、Safari、Opera、その他のブラウザを含むメインブラウザを乗っ取ることができます。これは、「YourSearchConverter.com」検索エンジンを使用して、ブラウザのデフォルトのホームページ、新しいタブURL、および検索エンジンを変更します。この大まかなアプリケーションは、オンラインの習慣を監視し、ブラウジング関連のデータやその他の機密情報を収集するようにも設計されています。ある意味、このアプリケーションは信頼できません。 前述のように、YourSearchConverterは「YourSearchConverter.com」を宣伝しています。これは、知らないうちにブラウザの設定に不要な変更を加えることで、偽の検索エンジンです。この偽の検索エンジンは、さまざまな人気のあるWebサイト/ソースにすばやくアクセスして結果を改善するのに役立つと主張しています。ただし、スポンサー付きの結果が表示され、スポンサー付き/サードパーティのWebサイトにアクセスしたり、スポンサー付き/サードパーティのアプリケーションをコンピューターにダウンロード/インストールして収入を得るように仕向けようとします。また、この偽の検索エンジンは、偽の結果を表示したり、誤解を招くコンテンツを読み込んだりします。 偽の検索エンジンである「YourSearchConverter.com」でウェブを検索しようとすると、YourSearchConverterは「search.yahoo.com」と「searchlee.com」にリダイレクトします。並べ替えでは、一意の結果が表示されないため、他のユーザーが生成した結果が表示されるため、偽の検索エンジンと呼ばれます。この偽の検索エンジンでウェブを検索することは安全ではありません。この検索エンジンまたはYourSearchConverterラフアプリケーションの目的は、怪しげな/詐欺のWebサイトにアクセスしたり、PUA、アドウェア、またはマルウェアをコンピューターにダウンロード/インストールしたりするように仕向けることです。このように、マルウェアやウイルスをデバイスにインストールすることで、コンピューターに深く感染する可能性があります。 YourSearchConverterブラウザハイジャッカーにはデータ追跡機能もあります。彼らは、IPアドレス、URL検索、ブラウザの履歴、検索クエリ、さまざまなオンラインアカウントのユーザー名とパスワード、銀行情報などの重要な情報を収集できます。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからいくらかの収益を生み出すことができます。言い換えれば、この大まかなアプリケーションはまったく安全ではありません。したがって、できるだけ早くコンピュータ内のYourSearchConverter関連ファイルを見つけて削除するようにしてください。 どのようにしてWindows10 / 8/7コンピューターでYourSearchConverterBrowser Hijackerを入手しましたか? PUA、ブラウザハイジャッカー、またはマルウェアは、ほとんどの場合、追加のオファーとして他のソフトウェアパッケージを通じて配布されます。通常のソフトウェアまたは正規のソフトウェアをPUA、アドウェア、またはマルウェアと一緒にパッケージ化するこの誤ったマーケティング方法は、ソフトウェアバンドル方法として知られています。これはサイバー犯罪者が最もよく使用するメカニズムです。ただし、ソフトウェアパッケージのセットアップに含まれるすべての悪意のある追加または不要なプログラムのインストールを回避することは可能です。これを行うには、ソフトウェアパッケージのインストール設定に記載されているすべての利用規約を読み、設定を選択し、これらの設定のチェックボックスをオフにして不要なプログラムや悪意のある追加をすべて削除してから、インストールを続行できます。終わる。このようにして、ソフトウェアパッケージに含まれるすべての悪意のある追加のインストールをブロックできます。 PUA、アドウェア、マルウェアからシステムを保護する方法は? インターネットを閲覧している間は注意が必要であり、安全でない/信頼できないWebサイト、偽のソフトウェアアップデーター、インストーラーとダウンローダー、およびその他のサードパーティソースからソフトウェアをダウンロード/インストールまたは購入することは避けてください。ソフトウェアパッケージのセットアップに含まれるブラウザハイジャッカー、アドウェア、マルウェアを回避したい場合は、常に公式/検証済みのソースまたは直接リンクからアプリケーションをダウンロードするようにしてください。また、常に「カスタム/詳細/手動」インストールを選択してください。また、コンピューター内のすべての脅威を見つけて削除するのに役立つ強力なウイルス対策ソフトウェアを使用して、マルウェアまたはウイルスの定期的なシステムスキャンを実行する必要があります。 特別なオファー YourSearchConverter...