Payfast Ransomwareを削除してファイルを復元する方法

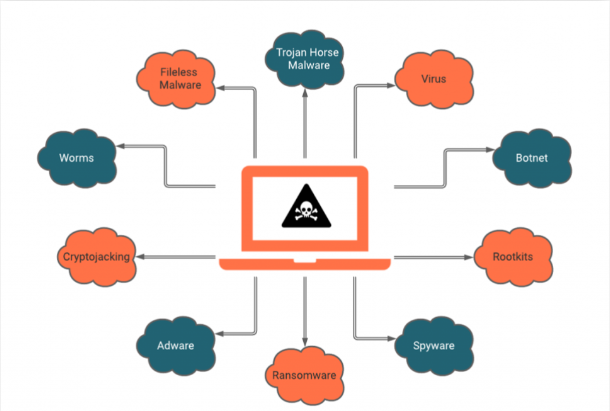

Payfast Ransomwareを削除してデータを復号化するための簡単なヒント Payfast Ransomwareはランサムウェアタイプの感染であり、ZEPPELINランサムウェアグループの一部です。このマルウェアは、保存されているファイルを暗号化して、復号化のために身代金を要求することで動作します。言い換えれば、被害者はPayfastに感染したファイルを使用できず、アクセスを回復/使用するために支払いを求められます。 ファイルの暗号化のプロセス中に、ファイルには.payfast拡張子が追加され、被害者のID番号が割り当てられます。たとえば、ファイル1.jpgは、暗号化後の「1.jpg.payfast500.313-558-668」のようなものとして表示されます。 ファイルの暗号化プロセスが完了すると、「!!!すべてのファイルが暗号化されます!!!。TXT」というタイトルのテキストファイルを含む身代金メモがデスクトップにドロップされます。被害者にファイルの暗号化について通知し、ファイルの復号化のためにランサムウェアの背後にいる詐欺師から復号化ツールを購入するように指示します。 注に記載されている復号化ツールの価格は、o.o13ビットコイン暗号通貨です。この記事を書いている間、身代金メモ(0.013 BTC = 500 USD)によって提供された変換は正確でした。 被害者は、暗号化された1つのファイルを送信して、復号化ツールをテストするように提案されます。ただし、このファイルには貴重な情報を含めるべきではありません。連絡はテレグラムメッセンジャーを介して可能です。このメモは、侵害されたファイルの名前を変更し、サードパーティのツールを使用してそれらを復号化しようとすると、永続的なデータ損失が発生する可能性があるという警告で締めくくられています。 残念ながら、ランサムウェアに感染したほとんどの場合、背後にいる詐欺師の関与がなければ、復号化は不可能です。ランサムウェアが初期段階にあるか、特定のバグ/欠陥がある可能性があります。 いずれにせよ、身代金の要求を満たすことは絶対に勧められません。支払いをしているにもかかわらず、被害者は約束された復号化ツールを受け取らないことがよくあります。したがって、彼らは経済的損失を経験し、ファイルは暗号化されたままになります。 Payfast Ransomwareがそれ以上ファイルを暗号化しないようにするには、Payfast Ransomwareを削除する必要があります。ただし、削除しても、すでに影響を受けたファイルは復元されません。このような場合、ファイルを回復するには、既存のバックアップが重要です。これが理由です;専門家は常にすべての重要なファイルのバックアップを取ることをお勧めします。 ただし、バックアップオプションがない場合でも、少なくとも2つのデータ回復オプションを使用できます。シャドウコピーはそのようなものの1つです。これらは、WindowsOSから自動的に作成されたバックアップです。一部のランサムウェアは、システム攻撃とファイル暗号化の全プロセスの間、このオプションをそのままにします。 Payfast Ransomwareがこれらのランサムウェアウイルスに属している可能性があります。以下のデータ回復セクションを確認して、シャドウコピーを使用してファイルを回復する方法の完全なステップバイステップガイドを入手してください。別のデータ回復オプションは、サードパーティのデータ回復ツールを使用することです。...