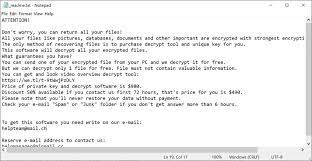

简单的技巧来删除Krzmsybap ransomware恢复数据 Krzmsybap ransomware是一种加密病毒,对所有存储的文件进行编码,然后要求赎金支付以进行解密。简而言之,受害者无法访问受影响的文件,并被要求支付一定的费用作为赎金,以使他们恢复到较早可访问的状态。在加密过程中,每个受影响的文件都将获得.krzmsybap扩展名。因此,在加密后,您的文件1.jpg看上去将类似于“ 1.jpg.krzmsybap”,“ 2.jpg”到“ 2.jpg.krzmsybap”,等等。 加密过程完成后,勒索软件会创建如何还原FILES.txt文件的文本,并将其放置在每个受损的文件夹中。要求赎金的消息指出,受害者的数据已被加密,并且恢复工作需要使用独特的解密工具,Krzmsybap ransomware背后的骗子只能向他们提供。赎金记录中提供了一个用于联系目的的电子邮件地址。该消息指出用户必须在48小时内与他们联系,以避免永久性数据丢失。 根据勒索信息,骗子将在联系后24小时内做出回应。但是,如果未收到答复,则必须使用其他电子邮件服务提供商ProtonMail重新发送信件。在答复中,骗子可能会提供更多信息,例如解密价格,将要提交付款的比特币地址以及如何使用它们的说明。付款之前,要求用户发送总计小于1 MB的受影响文件(不包括在数据库,excel电子表格或备份中)。赎金通知警告用户不要重命名加密文件的文件名,因为这将导致文件的永久损坏。 不幸的是,在通常带有系统感染勒索软件的情况下,如果没有背后的骗子的参与,则无法进行文件恢复。如果勒索软件检测到某些缺陷/错误,可能会存在。无论如何,强烈建议您在任何情况下都不要与骗子联系/付款。这些人不可靠。即使您满足所有要求,他们也永远不会为您提供解密工具。在这种情况下,删除Krzmsybap ransomware并使用某些替代方法(例如现有备份)是正确的方法。 帖子下方提供了完整的分步病毒清除指南。遵循它,以便在删除过程中不会发现任何问题。成功删除勒索软件后,请使用现有的备份并还原加密的文件。如果没有可用的此类备份,请检查是否存在卷影副本,这些是短时间自动创建的备份。帖子下方有一个单独的数据恢复部分,将指导您如何执行此操作以及使用卷影副本恢复文件。如果此选项也受到Krzmsybap ransomware病毒的影响,则必须使用市场上一些可用的数据恢复工具。 Krzmsybap ransomware是如何渗透到我的计算机中的? 勒索软件和其他恶意软件通常是通过可疑的下载渠道分发的,例如非官方和免费文件托管站点,p2网络和其他第三方下载器。恶意程序通常被伪装成常规软件或与常规软件捆绑在一起。因此,用户无意中下载了它们。非法的激活工具和伪造的更新程序是恶意软件激增从不可靠的下载渠道获得的内容的主要示例。破解工具通过绕过付费软件的激活密钥来感染系统,而伪造的更新工具则通过利用过时软件的错误/缺陷或直接下载恶意软件而不提供更新来导致系统感染。 恶意软件通常通过垃圾邮件活动进行散布,这是大规模操作,在此期间,设计并传递了数千封垃圾邮件。这些信件通常被表示为重要,正式和紧急等。它们包含有毒文件的下载链接和/或文件已附加到电子邮件中。感染文件通常是归档文件,可执行文件,Microsoft Office和PDF文档,JavaScript等。执行,运行或以其他方式打开此类文件时,会触发感染链,即触发恶意软件下载/安装过程。...