如何删除 Industria_host ransomware 并恢复文件

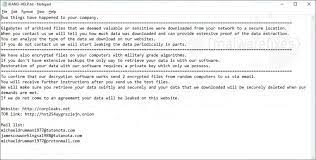

删除 Industria_host ransomware 和解密数据的完整指南 Industria_host ransomware 是一种恶意计算机病毒,其功能类似于 ChupaCabra 勒索软件。该恶意软件通过加密存储的文件然后要求支付赎金来进行解密。换句话说,它会锁定所有存储的文件,使人们无法访问他们,如果他们想再次访问他们的文件,就要求他们支付赎金。 在加密过程中,勒索软件会将 .Industria_host 扩展名附加到每个受影响文件的文件名。例如,文件 1.jpg 将重命名为“1.jpg.industria_host”、“2.jpg”为“2.jpg.industria_host”、“3.jpg”为“3.jpg.industria_host”等。在文件加密过程完全完成后,勒索软件会创建/显示 HowToDecrypt.txt 文本文件和一个弹出窗口,作为其赎金记录。 索要赎金的消息通知受害者已加密所有存储的文件。如果他们想访问它们,他们必须将 0.02 BTC 转移到提供给骗子的比特币钱包地址。在我们准备这篇文章的时候,这笔赎金价值大约八百美元。对于任何疑问和详细信息,受害者被指示通过...