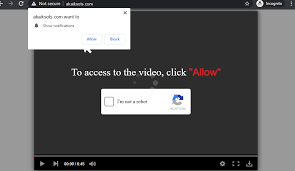

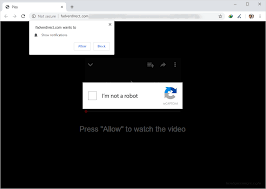

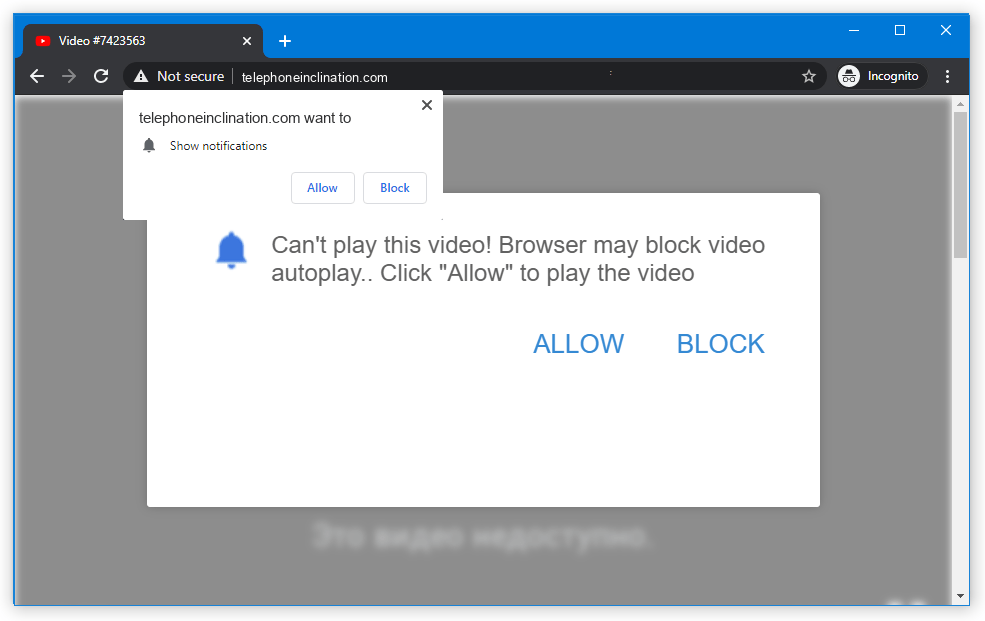

Telephoneinclination.com:轻松删除步骤 Telephoneinclination.com 是一个危险的网络域,专门欺骗访问者并在他们进入网站后立即按下“允许”按钮。为此,它使用了流行的社会工程策略,这些策略专注于经验不足的计算机用户。同样,用户也可能因不小心点击按钮而陷入这种骗局。如果您从该网页中发现了不需要的警报,您可以通过访问浏览器的设置部分来删除它们。您不太可能直接访问这个可疑页面,而是被重新路由到它。通常,重定向到此类可疑门户是广告软件感染的结果。 Telephoneinclination.com:深度视图 Telephoneinclination.com 可以出现在您 PC 上当前运行的所有内容的最顶部,无论是 Windows 还是 MacOS。许多人在查看社交网络、观看视频或在浏览器上执行任何其他操作时,看到这些通知随机出现时,会感到非常困惑。该网页投放的一些广告可能很难引人注意,而其他弹出窗口可能会完全覆盖整个页面,从而很难看到网站的总体内容。这些广告可能会将您带到具有潜在危险的站点,您最终可能会下载恶意软件,或将您的敏感数据泄露给网络犯罪分子。 导致重定向到 Telephoneinclination.com 的广告软件通常会安装在 PC 上并添加到浏览应用程序中。它的主要目的是在受害者的屏幕上宣传东西。一旦您打开受感染的浏览器,随机弹出窗口、横幅、页面重新路由、不同应用程序的下载请求、闪烁的框消息等等都可能会开始向您的屏幕发送垃圾邮件。如果这个 PUP 以某种方式安装在您的工作站上,当然没有必要恐慌。 Telephoneinclination.com 广告软件不是真正的病毒,它可能不会损坏计算机或对其进行任何危险的更改。也就是说,在您的机器上安装广告生成软件绝非一件好事。一方面,在大多数情况下,它不会真正为您提供任何有益的东西。另一方面,侵入性广告可能会让您无法忍受。除此之外,如果您不小心,您的设备可能会受到不同的网络威胁。因此,强烈需要立即移除...