今週のランサムウェア-3月1日-2021年3月5日

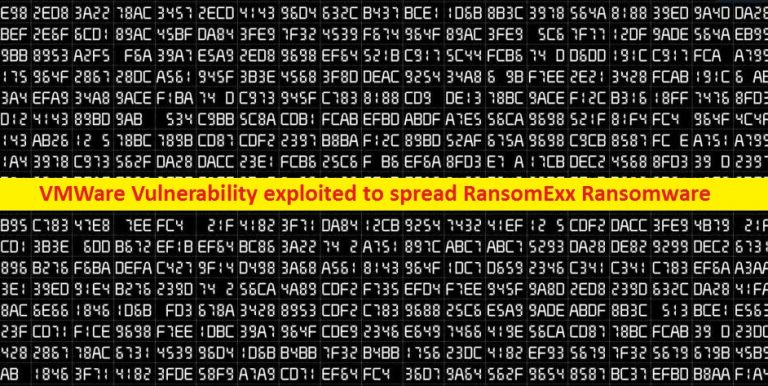

週末には、オンラインサービスとMSPを標的としたランサムウェア攻撃が目撃されます。この攻撃により、被害者は暗号化されるだけでなく、顧客も停止しました。 有名な人事および給与計算プラットフォームであるPrismHRへの攻撃と、米国の大規模なMSPであるCompucomは、どちらもランサムウェアから攻撃を受け、重大な怒りを引き起こしました。 Clopランサムウェアは、12月に開始された、侵害されたFTAデバイスから盗まれたデータを公開する活動を継続していることが確認されました。 また、2020年9月のユニバーサルヘルスサービスへの大規模なリュック攻撃の報告があり、サイバー攻撃の費用は約6,700万ドルでした。 先週、ランサムウェアのリリースレポートもほとんどありません。さまざまなランサムウェアが新しい亜種を実際にリリースしているのを目にしています。 2021年3月1日 Googleを通じてランサムウェアとトロイの木馬をプッシュするためにブラックハットSEOを実践しているハッカー Gootkit情報スティーラーまたはGootloaderウイルスと呼ばれるものが、ハッキングされたWordPressサイトやGoogleの結果に対する悪意のあるSEO技術を通じて、さまざまなマルウェアをプッシュしていることが判明しています。 ユニバーサルヘルスサービスに対するRyukランサムウェア攻撃 UHSの関係者によると、2020年9月のRyukランサムウェア攻撃は、推定合計6,700万ドルに影響を与えました。 NSW州運輸局に対するランサムウェア攻撃 輸送システムはオーストラリアのニューサウスウェールズ州に属しており、CLOPランサムウェアによる脆弱性の悪用後にこの攻撃を受けました。 新しいダルマランサムウェア Jakub Kroustekは、それぞれ.oralおよび.ursファイル拡張子を使用して、2つの新しいDharmaランサムウェアバリアント、つまりORALおよびURSランサムウェアを発見しました。 新しいDJVUランサムウェアの亜種 Ribdという名前のランサムウェアは、MichaelGillespieによって発見された最近のDJVUランサムウェアです。ファイルを暗号化し、.ribd拡張子を追加します。 2021年3月2日 ランサムウェア攻撃が給与計算の巨人PrismHRの怒りを引き起こした 給与計算会社は、顧客との会話によるランサムウェア攻撃によって大規模な怒りに見舞われました。...