.crypt Ransomwareを削除する方法:ロックされたファイルを復元する

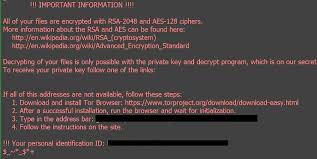

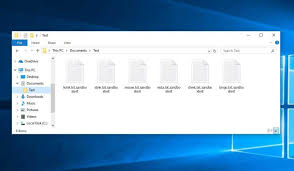

.crypt Ransomware(Dharma Ransomwareの亜種)はデータを暗号化し、復号化のために身代金の支払いを要求します .crypt Ransomwareは、「。CryptFileVirus」または「。 .CryptFile Extension Ransomware」とも呼ばれ、「DharmaRansomware」ファミリーに属しています。この厄介なランサムウェアは、ドキュメント、データベース、ppt、xlx、css、html、テキスト、画像、オーディオ、ビデオ、ゲーム、pdf、その他の種類のファイルを含むすべての形式のファイルを暗号化することで動作します。つまり、動作が疑わしいため、個人ファイルにアクセスしたり開いたりすることはできなくなります。 暗号化プロセス中に、.crypt Ransomwareは、一意のID、サイバー犯罪者の電子メールアドレス、および「.Crypt」ファイル拡張子を元のファイル名の付録として追加することにより、各ファイルを変更します。たとえば、「1.png」ファイル名の名前を「1.png。 .Crypt」に変更します。暗号化プロセスが完了すると、身代金メモとしての「FILES ENCRYPTED.txt」テキストファイルが、ロックファイルを含むコンピューターの各フォルダーにドロップされます。身代金メモに記載されているテキストには、復号化は、復号化キー/ソフトウェアを購入した場合にのみ行われる可能性があると記載されています。そうしないと、すべての個人用ファイルとフォルダが完全に失われます。 身代金を要求する「FILESENCRYPTED.txt」身代金メモには、コンピュータのハードドライブのすべてのファイルがロックされており、ファイルを復号化するために一定額の恐喝金を支払う必要があることが記載されています。 「[email protected]」メールアドレスまたは他の提供されたメールアドレスを介してサイバー犯罪者との連絡を確立する必要があると主張しています。また、このランサムウェアをアンインストールしたり、ロックされたファイルの名前を手動で変更したり、サードパーティの復号化ソフトウェアを使用したりするために、すべての個人ファイルが完全に消去されると主張しています。 身代金が支払われた場合でも、ロックされたファイルを復号化または回復することはないことに注意してください。したがって、復号化のために身代金を支払うことは避けてください。身代金を支払うと経済的損失が発生し、ファイルは暗号化されたままになる可能性があります。ただし、コンピューターまたはブラウザーに保存されている個人データを収集することはできます。これらの機密データには、システムの詳細、IPアドレス、URL検索、ブラウザの履歴、オペレーティングシステムのアーキテクチャ、RAMとストレージ、さまざまなアカウントのユーザー名とパスワード、銀行情報などの詳細が含まれます。 これらの収集されたデータは、他のサイバー犯罪者またはサードパーティと共有して、それらからいくらかの収益を生み出すことができます。収集したこれらのデータを、不正な購入や取引などの悪意のある目的で悪用する可能性があります。言い換えれば、このマルウェアはオンラインのプライバシーとシステムのセキュリティにとって安全ではありません。したがって、コンピュータ内の.crypt Ransomware関連の悪意のあるファイルを見つけて削除することが重要です。マルウェアまたはランサムウェアの削除後、データ復旧ソリューションを使用できます。 どのようにして.crypt Ransomwareをコンピューターに取り入れましたか? ランサムウェアまたはマルウェアは、トロイの木馬、スパムメールキャンペーンまたはマルスパムキャンペーン、違法なアクティベーションツール、偽のソフトウェアアップデーター、インストーラー、ダウンローダー、およびその他のサードパーティのソースを通じて配布されます。マルスパムキャンペーンは、ランサムウェア、トロイの木馬、またはその他のマルウェアを拡散するためにサイバー犯罪者が最もよく使用するメカニズムです。悪意のある添付ファイルやハイパーリンクとともにいくつかのメッセージを含むスパムメールをメールボックスに送信します。これらの添付ファイルには、Microsoft...