Eofyd Ransomwareを削除する方法:暗号化されたファイルを回復する

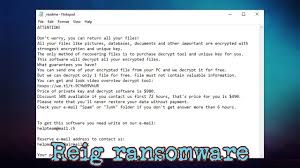

Eofyd Ransomware(Dharma Ransomwareの亜種)はデータを暗号化し、復号化のために身代金の支払いを要求します Eofyd Ransomwareは、「。eofydFileVirus」または「。 .eofydFile Extension Ransomware」とも呼ばれ、「DharmaRansomware」ファミリーに属しています。この疑わしいファイルウイルスは、ドキュメント、データベース、ppt、xlx、テキスト、css、html、画像、オーディオ、ビデオ、ゲーム、pdf、その他の種類のファイルを含むすべての形式のファイルを暗号化することによって動作します。つまり、疑わしい動作のために、個人のファイルやデータにアクセスしたり、開いたりすることはできなくなります。暗号化プロセス中に、このランサムウェアは、一意のID、サイバー犯罪者の電子メールアドレス、および「.eofyd」ファイル拡張子を元のファイルの付録として追加することにより、各ファイルを変更します。 たとえば、「1.png」ファイル名の名前を「1.png」に変更します。 id-1E857D00。 .eofyd ’。暗号化プロセスが終了すると、身代金メモとしての「FILES ENCRYPTED.txt」テキストファイルが、暗号化されたファイルを含むコンピューターの各フォルダーにドロップされます。身代金メモには、このランサムウェアに関する情報、ロックされたファイルを復元する方法、サイバー犯罪者の電子メールID、身代金の詳細が含まれています。 身代金を要求する「FILESENCRYPTED.txt」身代金メモには、コンピューターのすべてのファイルがロックされており、復号化のために身代金を支払う必要があることが記載されています。提供された電子メールアドレスを介して、このランサムウェアの背後にいるサイバー犯罪者との連絡を確立する必要があると主張しています。また、身代金メモには、このランサムウェアをアンインストールするため、ロックされたファイルの名前を手動で変更するため、またはサードパーティの復号化ソフトウェア/キーを使用するために、すべての個人ファイルまたはデータが完全に消去されると記載されています。 Eofyd Ransomwareの背後にいるサイバー犯罪者によると、ロックされたファイルを復号化または回復する唯一の方法は、提供された電子メールアドレスを介してファイルに連絡し、要求された身代金を支払うことです。彼らがあなたのロックされたデータを回復できるという証拠として、彼らはいくつかのロックされたファイルのためにいくつかの無料の復号化サービスを提供することができます。無料の復号化テストが成功すると、残りのファイルを復号化するために一定額の恐喝金を支払う必要があります。身代金の支払いが行われた場合でも、ロックされたファイルは復元されないことに注意してください。 したがって、決してそれらを信頼してはならず、復号化のためにそれらに恐喝金を支払うことは避けてください。ランサムウェアによってロックされたすべてのファイルを回復するための最良の方法の1つは、バックアップからそれらを復元することです。安全な外部ストレージメディアまたはクラウドストレージにすべての個人ファイルの強力なバックアップがあることを確認する必要があります。ただし、その前に、コンピューター内のEofyd Ransomware関連の悪意のあるファイルをできるだけ早く見つけて削除することが重要です。 どのようにしてWindows10 /...