conhoy.exeトロイの木馬を削除する方法

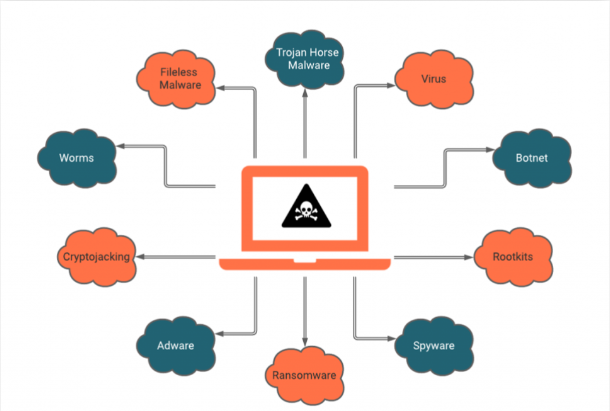

conhoy.exeを削除するための完全なガイドライン conhoy.exe は、Windows コンピュータを攻撃し、バックグラウンドで一連の悪意のある活動を行う危険なトロイの木馬ウイルスです。ウイルスがそのモジュールの内部に運ぶ目的の大きな様々な可能性があります。.最も一般的なものは、PCやソフトウェアを損傷し、個人情報を盗む、お金をだまし取る、追加のマルウェアをインストールするなどがあります。この不安定なウイルスに遭遇したら、すぐに除去を完了する必要があります、そうでなければ、デバイスに深刻な損傷が発生したり、個人を特定できるデータ/お金があなたのコンピュータと銀行口座から直接盗まれる可能性があります。 conhoy.exe の詳細を知る: conhoy.exe社は、ウェブ上で複数のユーザーによって報告されている致命的な感染症です。最初は特定の兆候が表示されず、回避できない適切なマルウェア対策検出が必要になる場合があります。それにもかかわらず、あなた自身で認識できるいくつかの症状があるかもしれません。これには以下が含まれます。 低迷PCシステム; クラッシュ サービス, ウィンドウズ, ソフトウェア; 中央処理装置の使用の急激な増加; タスク マネージャで実行されている悪質なプロセス。 これらの兆候が少なくとも 1 つまたは 2 つ表示される場合は、conhoy.exe...