Acancyfopl.biz を削除して侵入型広告を停止する方法

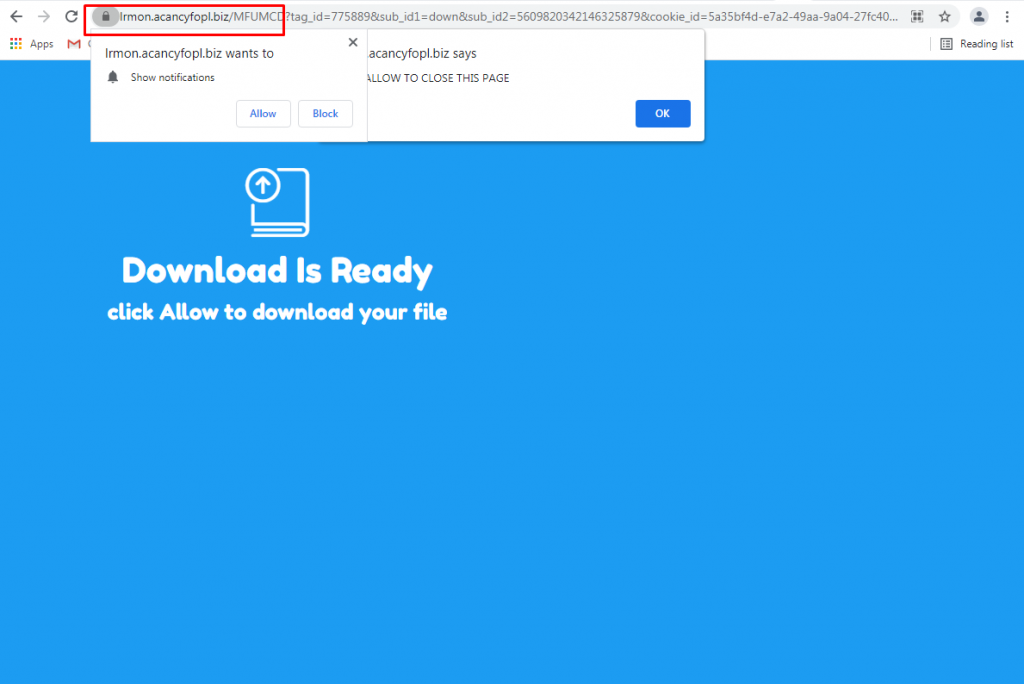

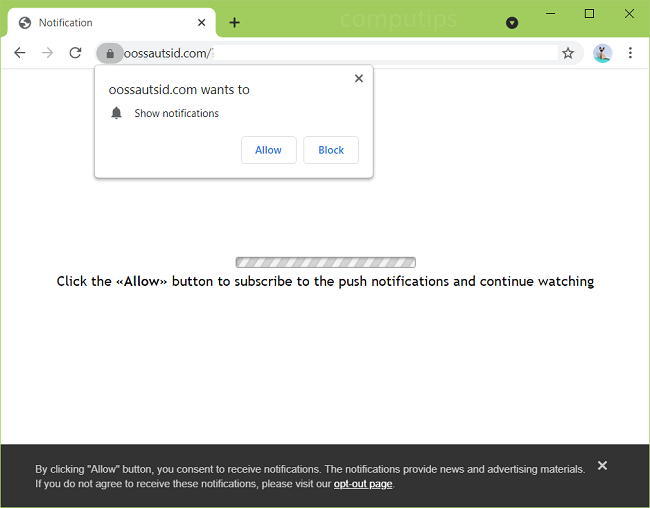

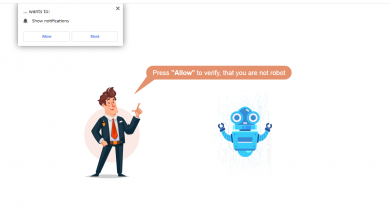

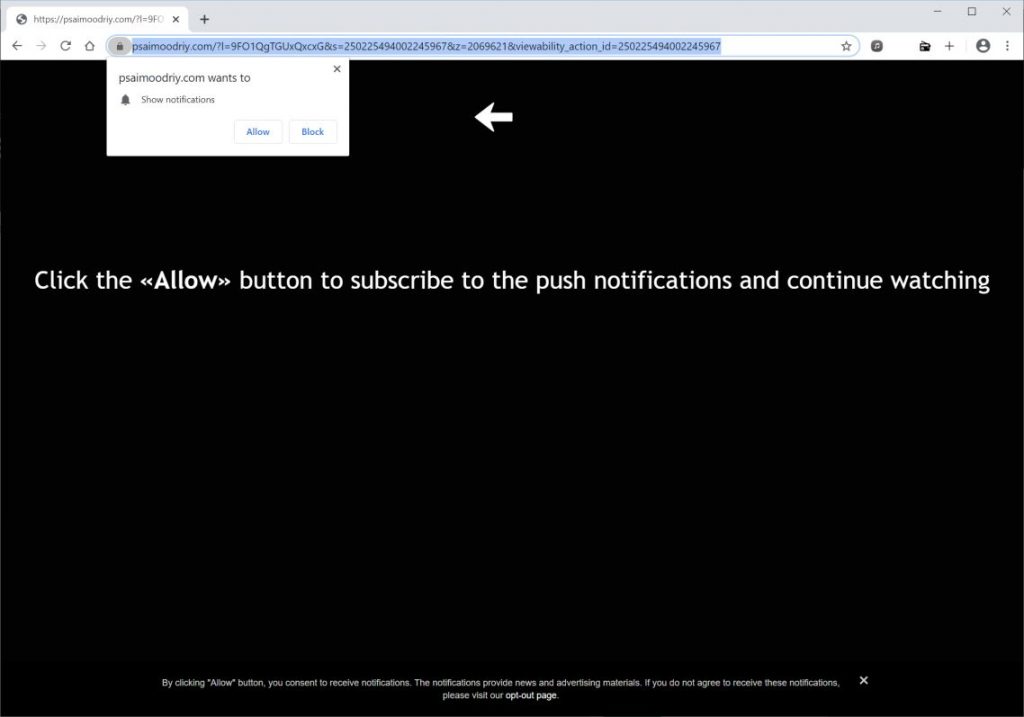

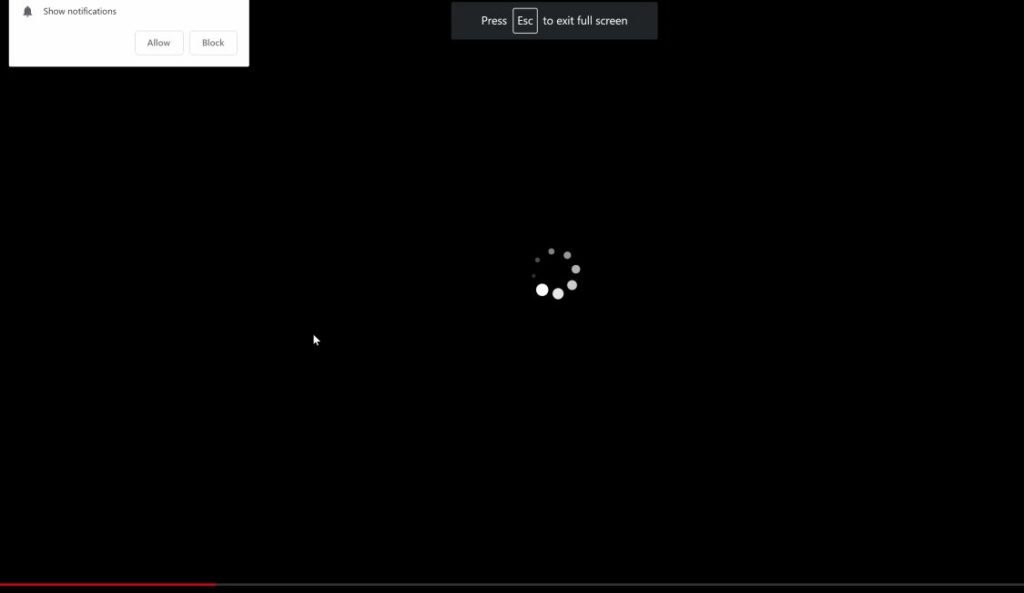

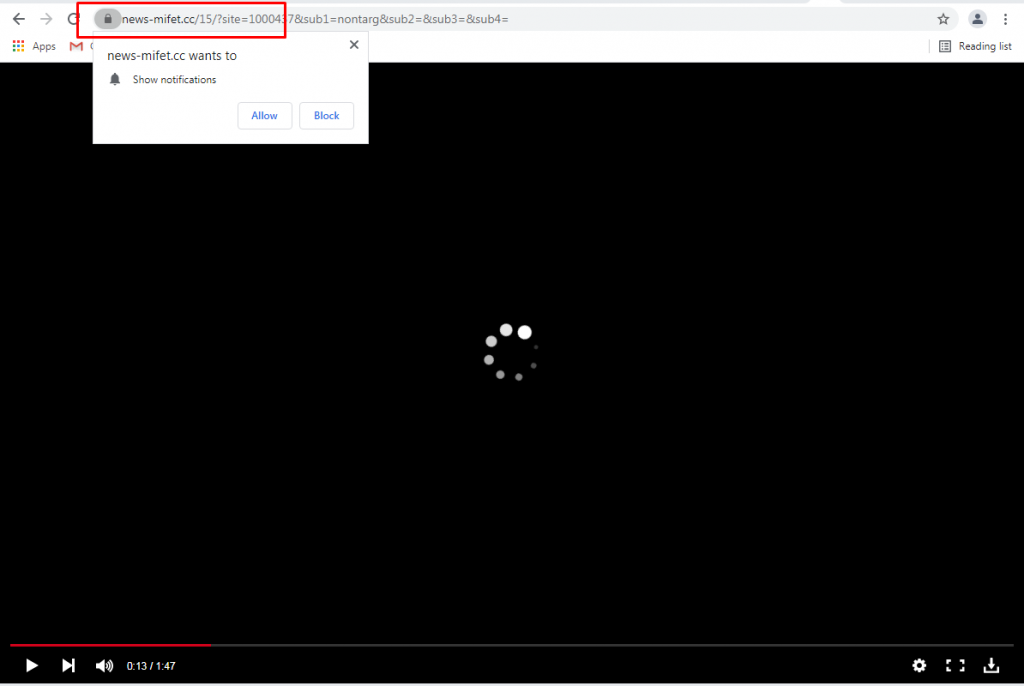

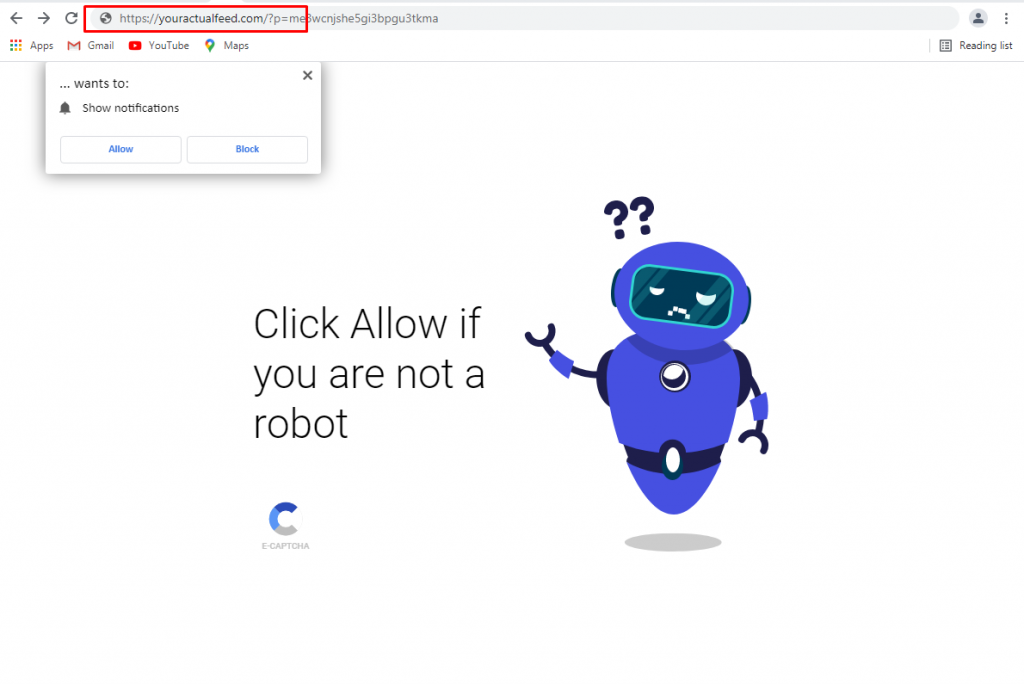

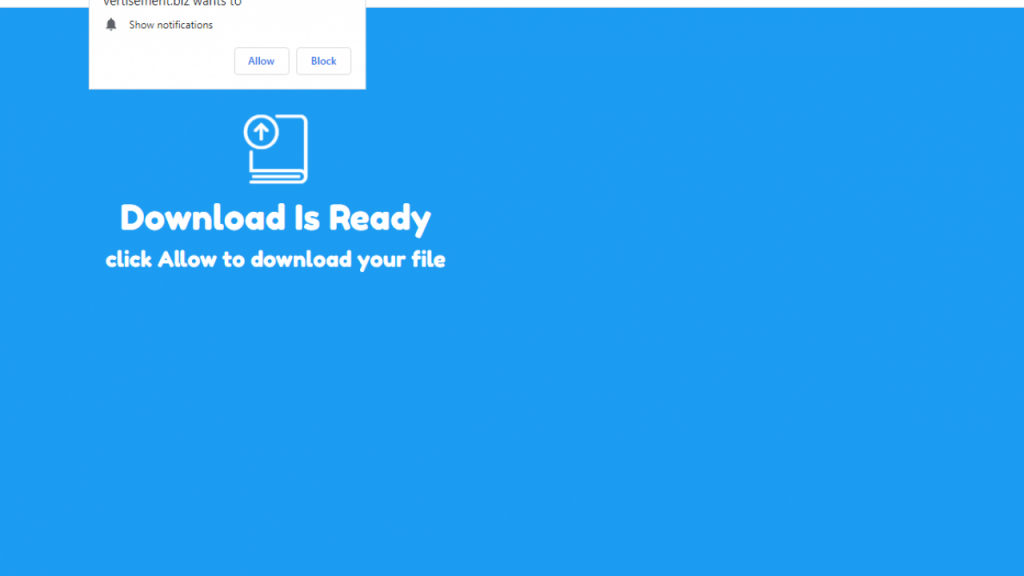

Acancyfopl.biz: 完全なアンインストール手順 Acancyfopl.biz はリダイレクト ウイルスであり、サイトからの追加の通知やコンテンツを購読させようとします。これは、有害なアドウェア感染の症状です。このページへの定期的なリダイレクトは、潜在的に不要なプログラムがバックグラウンドで実行されていることを示しているため、特定のアクションを実行して脅威を取り除く必要があります。ページが 1 回か 2 回表示されたら、ウィンドウを終了して侵入を避けることができます。ただし、そのようなマテリアに頻繁にさらされる場合、これは確かにアドウェアがコンピューターにインストールされ、この怪しげなポータルに移動したことを意味します。 Acancyfopl.biz PUP は悪質な行為を実行します。 Acancyfopl.biz アドウェアは、PC に重大な損害を与える可能性のあるプログラムではありません。しかし、そのような広告ベースの侵入者に関する主な問題は、影響を受けるインターネット ブラウザの速度とパフォーマンスに関連しています。このページは、ユーザーが自分でインストールする可能性のある複数のブラウザ拡張機能やその他のコンテンツを宣伝する疑わしい検索エンジンに即座にリダイレクトします。 PUP は、これらのアドオンやその他の不要なプログラムを、ユーザーの知らないうちに承認なしにインストールし、システムにさらに感染させます。したがって、Web ブラウジング ツールに問題があることに気付いたら、PC...