MacからBasicKeyを削除する方法

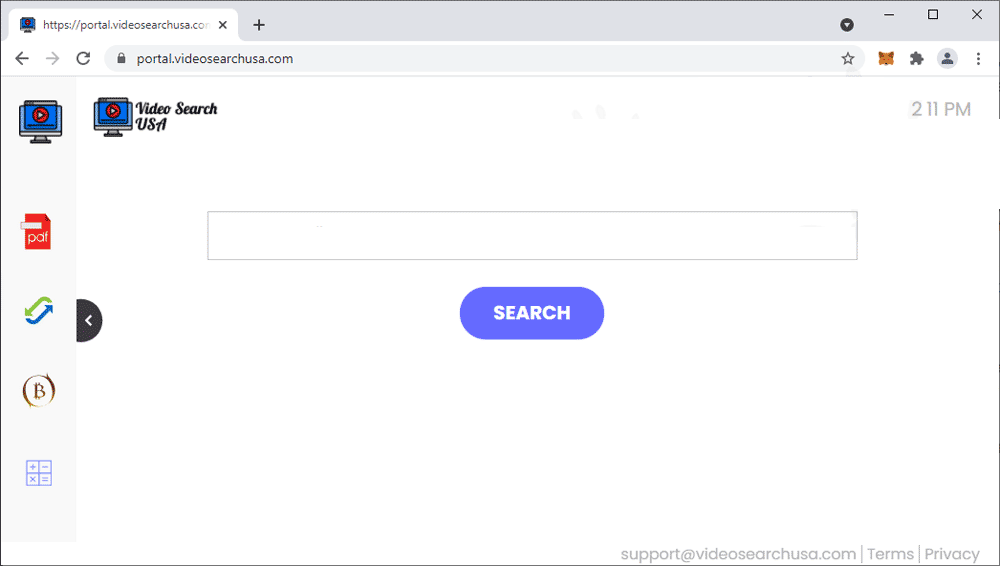

BasicKeyを削除するための完全なヒント BasicKeyは、アドウェアに分類される不正なアプリです。また、ブラウザハイジャッカーの品質も備えています。つまり、このアプリは邪魔な広告を配信し、ブラウザの設定を変更して偽の検索エンジンのアドレスを宣伝します。データ追跡機能も備えている可能性があります。配布に使用された疑わしい手法のため、このアプリは潜在的に望ましくないアプリケーションと見なされます。 アドウェアを使用すると、訪問したサイトにサードパーティのグラフィックコンテンツを配置できます。このソフトウェアは、さまざまなポップアップ、バナー、クーポン、調査、その他の邪魔な広告を配信できます。これらは、Webページのコンテンツをオーバーレイし、ブラウジング速度を遅くすることにより、Webブラウジングエクスペリエンスを大幅に低下させます。 さらに、これらの広告はデバイスとユーザーの安全を脅かします。彼らはしばしば、さまざまな不正、信頼できない、欺瞞的/詐欺、および侵害された悪意のあるサイトを支持します。さらに、悪意のあるスクリプトを実行して不要なダウンロード/インストールを引き起こすように設計されている場合があります。 ブラウザハイジャッカーは、ブラウザのホームページ、新しいタブページ、検索エンジンオプションを、偽のWeb検索者(アドレス)に再割り当てします。したがって、URLバーの新しいブラウザタブ/ウィンドウで行われたすべてのクエリは、プロモートされたURLアドレスにリダイレクトされます。不正なWeb検索者は検索結果を生成できないため、さまざまな本物のWeb検索アドレスにリダイレクトします。 ブラウザハイジャッカーは、ユーザーがブラウザに対して行おうとする変更をリセットしたり、ブラウザの設定へのアクセスを制限/拒否したりするように設計できます。したがって、ブラウザの設定を復元するには、影響を与えるソフトウェアを削除する必要があります。ほとんどのPUAには、データ追跡の可能性があります。彼らの興味のある情報は次のとおりです。 IPアドレス、 検索クエリ、 表示されたページ、 アクセスしたURL、 地理的位置など。 収集されたデータは、第三者/強力な詐欺師と共有および/または販売される可能性があります。要約すると、システム上に不要なアプリが存在すると、システムの感染、深刻なプライバシーの問題、経済的損失、さらには個人情報の盗難につながる可能性があります。デバイスの整合性とユーザーの安全性を確保するには、疑わしいアプリとブラウザ拡張機能/プラグインをすべて遅滞なく削除する必要があります。 BasicKeyは私のシステムにどのようにインストールされましたか? PUAは、他のプログラムのダウンローダー/インストーラーを介して配布されることがよくあります。バンドルとは、1つのアプリのパッキングが不要で悪意のある追加で行われる、偽のマーケティング方法に付けられた用語です。ダウンロード/インストールプロセスを急ぐと、不要なアプリが誤ってインストールされるリスクが高まります。 押し付けがましい広告は、PUAでも増殖するために使用できます。クリックすると、これらの広告は特定の悪意のあるスクリプトを実行して、ステルスなダウンロード/インストールを行う可能性があります。一部のPUAには、いくつかの便利なソフトウェアであると考えてダウンロードおよび/または購入できる公式のプロモーションサイトもあります。 PUAのインストールを防ぐ方法は? ダウンロード/インストールおよび/または購入のかなり前にソフトウェアを調査することをお勧めします。公式で信頼できるダウンロードページのみを使用する必要があります。非公式サイトやフリーウェアサイト、p2pネットワーク、その他のサードパーティのダウンローダーなどの疑わしいソースは、疑わしいコンテンツや有害なコンテンツを提供することがよくあります。 ダウンロード/インストールするときは、すべての用語を読み、可能なオプションを検討し、カスタム/詳細設定を使用して、追加で添付されたすべてのアプリをオプトアウトし、すべてのオファーを拒否することをお勧めします。邪魔な広告は合法的に表示される可能性があります。ただし、多くの場合、さまざまな疑わしいページにリダイレクトされます。このような広告が表示された場合は、システムを調査し、疑わしいアプリとブラウザ拡張機能/プラグインをすべて削除する必要があります。 特別オファー(Macintoshの場合) BasicKeyは不気味なコンピューター感染である可能性があり、コンピューター上にファイルを隠しているため、その存在を何度も取り戻す可能性があります。...