ProADBlocksブラウザハイジャッカーを削除する方法

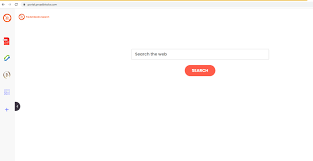

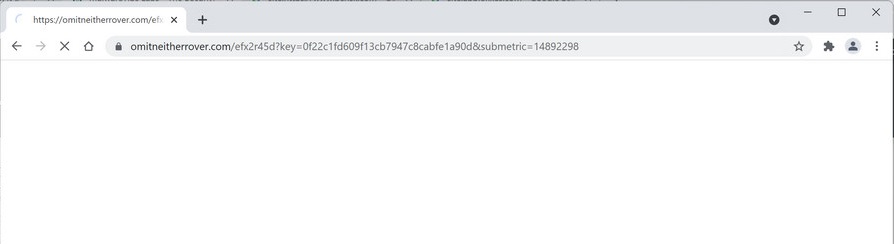

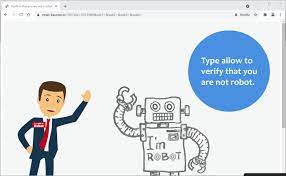

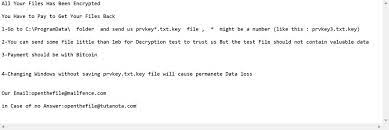

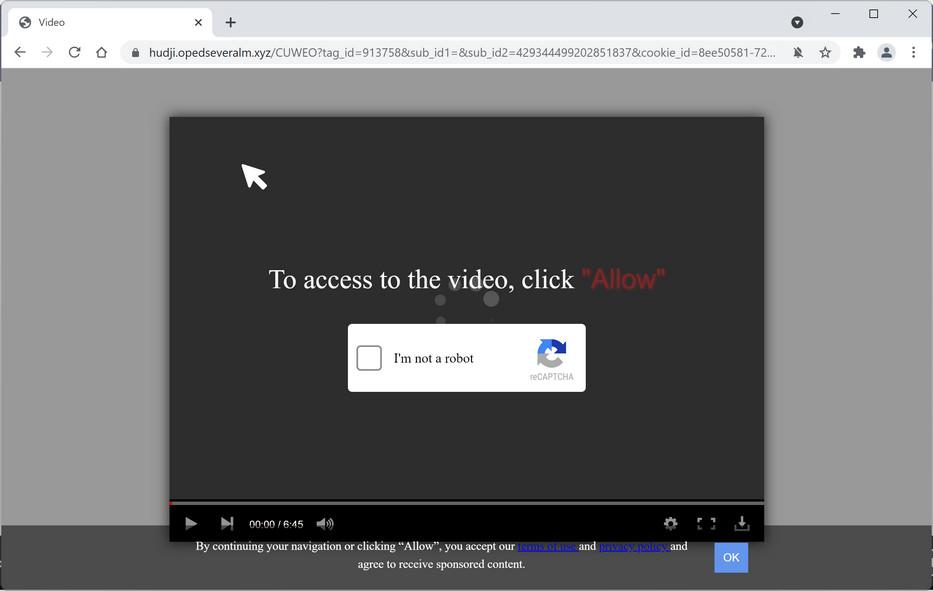

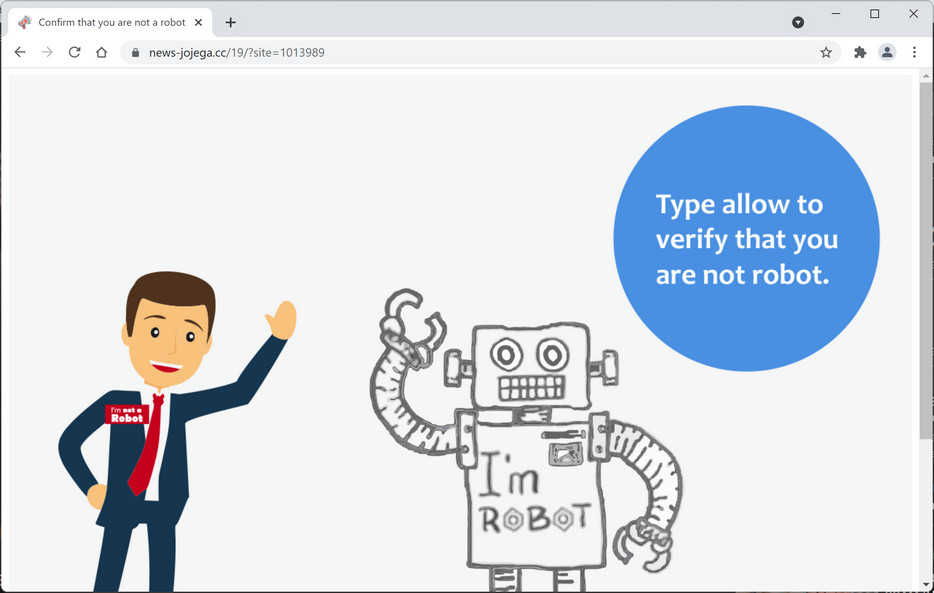

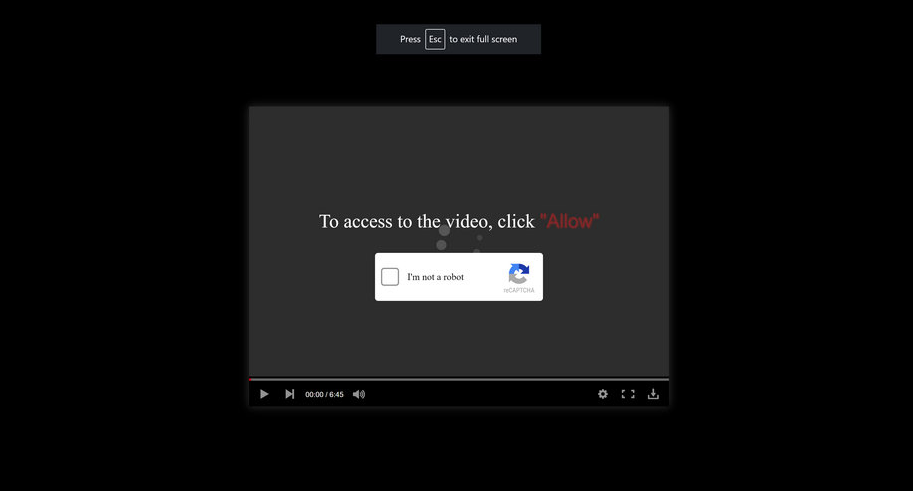

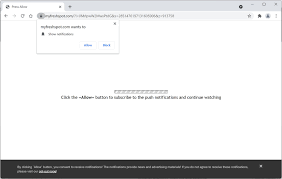

ProADBlocksウイルスを削除するための完全なヒント ProADBlocksは、偽の検索エンジンであるfeed.proadbocks.comを宣伝するために設計されたブラウザハイジャッカーアプリケーションです。設定を変更することにより、使用中のブラウザをハイジャックします。ブラウザハイジャック犯の大部分は、疑わしい方法で配布されています。したがって、それらのほとんどは誤ってダウンロードされます。 インストール後、ProADBlocksはホームページ、新しいタブページ、検索エンジンオプション(それらのアドレス)をfeed.proadbocks.comに置き換えます。これにより、search.yahoo.comによって生成された結果を表示する偽の検索エンジンを使用するようにユーザーを促します。 リダイレクトが合法的なYahoo検索エンジンに到達したにもかかわらず、結果ページは操作され、スポンサー付きの広告やリンクが含まれていることが多いため、信頼できません。ユーザーは設定に加えられた変更を復元できず、ハイジャッカーウイルスが侵入するまで、プロモートされたURLにアクセスする必要があります。 ProADBlocksアプリには、データ追跡の可能性もあります。 Webブラウジングセッションを追跡し、IPアドレス、検索クエリ、表示されたページ、アクセスしたURL、ISP、地理的位置などのデータを収集できます。これらのデータは、第三者/強力な詐欺師と共有および/または販売される可能性があります。 したがって、システム上に潜在的に不要なアプリが存在すると、システム感染、プライバシーの問題、個人情報の盗難、金銭的損失、さらに深刻な結果を引き起こす可能性があります。今後このような問題が発生しないようにするには、検出後すぐにProADBlocksを削除する必要があります。 このためには、評判の良いウイルス対策ツールを使用し、それを使用してシステム全体のスキャンを実行します。疑わしいプロセスをすべて見つけて、システムから削除します。ただし、WebブラウザからCookieとWebサイトのキャッシュを手動で削除する必要があります。 ProADBlocksはどのようにして私のシステムに入りましたか? ほとんどのユーザーは、特定の悪意のあるスクリプト、偽のまたは他のサードパーティのインストーラー、または他のプログラムのダウンローダー/インストーラーを実行するように設計された広告を介してブラウザーハイジャック犯をダウンロードしてインストールします。 PUAを含むダウンローダー/インストーラーには、カスタム/詳細または同様の設定があります。 ユーザーは、前の段落で説明した設定を変更しない場合、ダウンロードに同意します。邪魔な広告は、ユーザーがPUAをクリックしたときに、PUAの不要なダウンロード/インストールを引き起こす可能性があります。ただし、特定のスクリプトを実行するように設計された広告のみがシステム感染を引き起こします。 PUAのインストールを防ぐ方法は? アプリやファイルをダウンロードするためのソースとして公式ウェブサイトを使用し、p2pネットワーク、無料のファイルホスティングサイト、サードパーティのダウンローダー/インストーラーなどの他のソースを使用しないでください。これらは疑わしいコンテンツやバンドルされたコンテンツをシステムに提供することがよくあります。 不要なオプションのダウンロードとインストールがすべて選択解除されるまで、プログラムをダウンロードまたはインストールしないでください。このためには、カスタム/高度なダウンロード/インストールモードを使用し、ダウンロード/インストールのすべてのセクションを探して、選択を解除するための不要なアプリに対応するチェックマークを確認する必要があります。 さらに、日陰のページに表示される広告をクリックしないでください。このような広告は、同じ種類の他のさまざまなページを開いたり、特定のスクリプトを実行して、不要なダウンロード/インストールを引き起こす可能性があります。システムがすでに感染している場合は、信頼できるウイルス対策ツールを使用してProADBlocksウイルスを自動的に削除することをお勧めします。 特別なオファー ProADBlocks は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。...