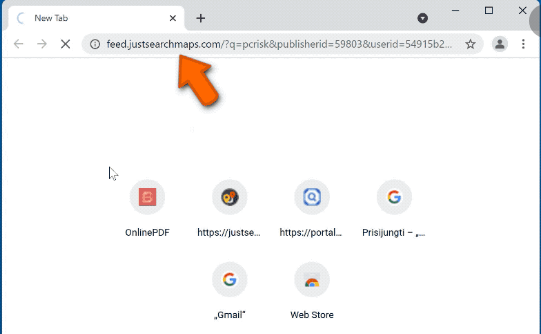

Windows10 / 8/7コンピューターでGray-control-wmc1.clickアドウェアを削除する簡単な方法 Gray-control-wmc1.clickは、アドウェアと見なされるもう1つの厄介なWebサイト/ドメインです。このウェブサイトの開発者によると、サイトのコンテンツにアクセスし、ファイルをダウンロードし、ビデオを視聴し、ロボットでないかどうかを確認し、確認するには、「通知を表示」ポップアップクレームの「許可」ボタンをクリックする必要があります18歳以上の場合など。このウェブサイトはあなたをだましてプッシュ通知またはブラウザ通知を購読させます。許可されると、このWebサイトは悪意のある広告キャンペーンの配信を開始します。 Gray-control-wmc1.clickサイトは、バナー、クーポン、オファー、コマーシャル広告、通知、偽のソフトウェア更新アラート、偽のセキュリティアラート、およびその他の種類の広告の形式で広告またはポップアップを配信します。ブラウザが開いているか閉じているかは関係ありません。これらの悪意のある広告は、ブラウザが閉じている場合でもデスクトップに表示される可能性があります。コンピュータでこれらの広告を1つずつ閉じたり削除したりするのは簡単な作業ではありません。この大まかなサイトの広告をクリックすると、深刻なプライバシーの問題、コンピューターでのマルウェアやウイルスの感染、さらには個人情報の盗難につながる可能性があります。並べ替えでは、この大まかなサイトによって表示されるハイパーリンク/ボタンまたは広告をクリックすることは安全ではありません。 この厄介なサイトによる一部の広告は、他の怪しげな/詐欺または悪意のあるサイトにリダイレクトするように設計されており、未知の/悪意のあるサイトへの不要なブラウザリダイレクトを引き起こしたり、不要なソフトウェアのダウンロード/インストールを引き起こしたりする可能性があります。一部の悪意のある広告は、特定のコード/スクリプトを実行して、サードパーティのアプリケーション、PUA、アドウェア、またはマルウェアをコンピューターにダウンロード/インストールするように設計されています。 PUAが悪意のある広告をクリックしてコンピュータにアクセスすると、知らないうちにブラウザの設定やシステムの設定に不要な変更を加える可能性があります。 PUAにはデータ追跡機能もあります。彼らはあなたのオンライン習慣を追跡し、あなたのブラウジング関連データまたは他の機密情報を収集することができます。彼らはあなたのIPアドレス、URL検索、あなたの様々なオンラインアカウントのユーザー名とパスワード、銀行情報とより多くの詳細のようなあなたのいくつかの情報を集めることができます。これらの収集されたデータは、他の攻撃者またはサードパーティと共有して、それらからいくらかの収入を生み出すことができます。したがって、できるだけ早くコンピュータ内のGray-control-wmc1.click関連ファイルを見つけて削除することが重要です。 どのようにしてWindowsコンピュータでGray-control-wmc1.clickを入手しましたか? この種の厄介なサイトにアクセスまたは開くには、疑わしい広告をクリックするか、他の怪しげな/詐欺Webサイトにアクセスするか、コンピューターに既にインストールされている不要な可能性のあるアプリケーション(PUA)を使用します。 PUAまたはマルウェアは、追加のオファーとして他のソフトウェアパッケージを通じて配布されます。ソフトウェアパッケージのセットアップで指定されたすべての契約条件を無視し、「カスタム/詳細/手動」設定をスキップした場合、ソフトウェアパッケージに含まれるすべての追加プログラムをコンピューターにインストールします。このようにして、すべての悪意のある追加もインストールできます。 PUA、アドウェア、マルウェアからシステムを保護する方法は? インターネットを閲覧している間は注意を払い、非公式/安全でないWebサイト、偽のソフトウェアダウンローダー、インストーラーまたはアップデーター、またはその他のサードパーティソースからアプリケーションをダウンロード/インストールしないようにする必要があります。すべてのソフトウェアは、公式の検証済みソースから、または直接リンクを介してダウンロードする必要があります。ソフトウェアパッケージのセットアップに含まれるすべての悪意のある追加を回避する場合は、「カスタム/詳細/手動」インストールを選択してください。また、コンピューター内のすべての種類のマルウェアを見つけて削除するのに役立つ最新の更新プログラムを備えた強力なウイルス対策ソフトウェアをコンピューターにインストールする必要があります。 特別なオファー Gray-control-wmc1.click は不気味なコンピューター感染である可能性があり、コンピューター上にファイルが隠されているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なSpyhunterマルウェア対策スキャナーを試して、このウイルスの駆除にプログラムが役立つかどうかを確認することをお勧めします。 Spyhunter 5をダウンロード 無料スキャナー...