Pouu Ransomware: 削除および復号化ソリューション

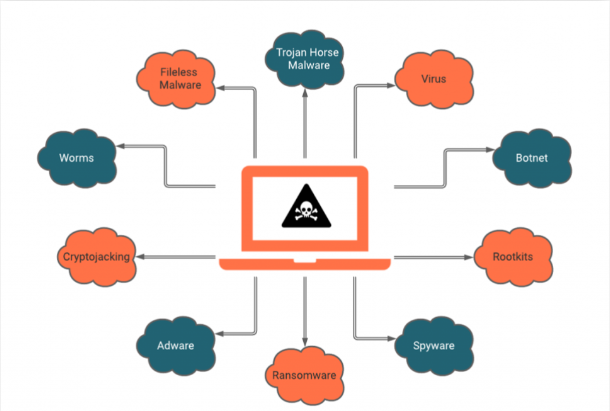

DJVU (Pouu Ransomware) の新しい菌株が特定されました ランサムウェア ID のリストにある Pouu Ransomware という用語は、新たに提出されたマルウェアをチェックしているときに最近発見された、新しく追加されたエンティティです。 おそらく、この種のマルウェアは、標的のデバイス上のすべての重要なファイルに影響を与え、被害者にファイルの復元を求めるために特定の身代金を支払うように促すため、最も破壊的な脅威の種類の 1 つとして知られています。 Pouu Ransomware とその詳細の詳細については、この記事をお読みください。 Pouu Ransomwareについて 名前:Pouu Ransomware...