Mac から Searcher4u.com を削除する方法

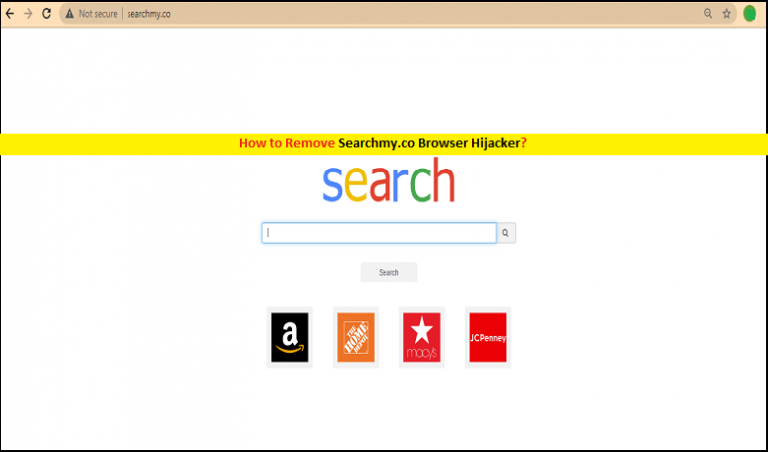

Searcher4u.com: 完全アンインストールガイド Searcher4u.comは、PDFConverter4uという名前のブラウザハイジャッカーによって促進される詐欺的な検索エンジンです。ただし、他の不要なプログラム (PUP) からもアドバタイズされる可能性があります。この悪名高い脅威を設計する背後にあるサイバー詐欺の唯一の動機は、関連サイトにユーザーをリダイレクトし、オンライン収益を生成することです.この厄介なドメインがMacコンピュータに侵入すると、新しい検索エンジン、ホームページ、新しいタブアドレスとして割り当て、以前の検索エンジン、ホームページ、新しいタブアドレスを置き換え、ブラウザ全体を完全に制御できます。その後、侵入広告や頻繁なリダイレクトで被害者のオンラインセッションを中断し始めます。 Searcher4u.comは、無機検索結果を提供します。 Searcher4u.comは偽の検索プロバイダであり、それ自体で結果を提供することさえできないので、Yahooからの結果を示しています。ユーザーが検索バーに検索クエリを入力すると、search.yahoo.com にリダイレクトされます。しかし、検索結果には広告やスポンサーリンクが含まれていることが多いため、依然として無関係です。前に述べたように, この悪名高いドメインは、いくつかの不要なプログラムによって促進されています, そのうちの1つは、PDFConverter4uです.このハイジャック犯をインストールすると思われる DMG ファイルは、シェル スクリプトを介して AppleScript を実行する LaunchAgent をインストールすることで Searcher4u.com をアドバタイズします。 コンピュータにSearcher4u.comが存在している間、あなたはウェブサーフィンを非常に複雑にする何千もの迷惑な広告で爆撃されています。これらの広告は、バナー、クーポン、お得な情報、オファー、割引などの複数の形式で行われます。クリック単価制に取り組み、クリックするとクリエイターの収益を獲得できます。悪質なリンクを含み、悪意のあるコンテンツで満たされた潜在的に危険なサイトにユーザーをリダイレクトする可能性があるため、これらの広告をクリックしないことを強くお勧めします。あなたは、RAP、スパイウェア、ランサムウェアやその他の危険なサイバー脅威をホストするページに着陸し、より多くの感染症でPCに感染することになります。...