DeskProductを削除する方法(Mac)

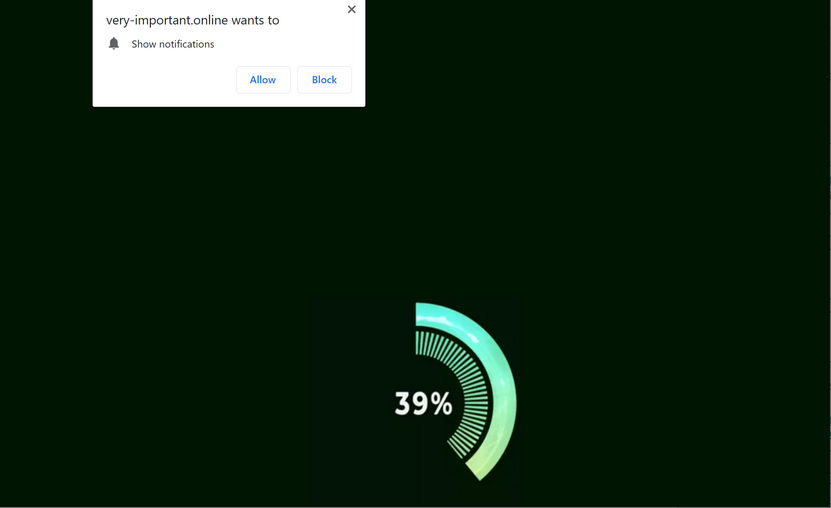

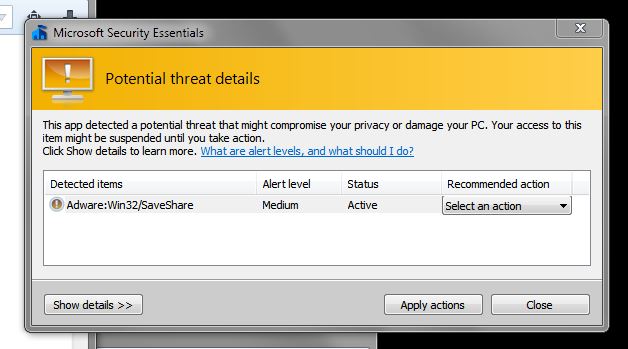

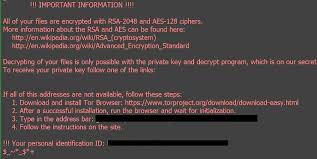

DeskProduct除去の完全ガイド DeskProductは、さまざまな邪魔な広告を提供するアドウェアです。ただし、ブラウザハイジャック犯としても機能します。これらのアプリは、ブラウザの設定を変更して、偽の検索エンジンを宣伝します。さらに、このアプリケーションは、同じ種類の他のアプリと同様に、ユーザーのブラウジングセッションを追跡し、ブラウジングベースのデータを収集する可能性も秘めている可能性があります。ほとんどの場合、アドウェアとブラウザハイジャック犯がまとめて望ましくない可能性のあるアプリケーションと呼ばれる理由など、人々は無意識のうちに意図せずにアプリケーションをダウンロード/インストールします。 DeskProductからの広告は、サードパーティのグラフィックコンテンツが含まれているため、Webブラウジングセッション中にユーザーを悩ませます。この機能は、ブラウジング速度を低下させ、Webセッション中に関連ページにアクセスできないためにWebサイトの可視性を制限します。また、これらの広告も危険です。それらの広告をクリックすると、ユーザーはいくつかの疑わしいページを開くことを許可します。場合によっては、特定のスクリプトを実行して不要なダウンロードをトリガーするように設計されています。 さらに、DeskProductは、インストールされているWebブラウザで偽の検索エンジンのアドレスを宣伝します。これは、ユーザーがホームページ、新しいタブページ、ブラウザの検索エンジンオプションから簡単に確認できるブラウザの設定に特定の変更を加えることで実現されます。これらのオプションはすべて、プロモートされたブラウジングツールのURLアドレスに置き換えられます。偽のWeb検索者は、自分の検索結果を表示することはできません。そのため、彼らは検索結果を表示するためにいくつかの合法的なウェブ検索者にリダイレクトします。このような場合の結果は、さまざまなスポンサーリンクやアフィリエイトリンクが含まれていることがよくあります。 通常、ブラウザの設定を変更するには、DeskProductを削除しないとできません。ユーザーが行った変更をリセットして、以前のブラウザ設定オプションに戻します。 PUAの削除を実行するもう1つの理由は、アプリケーションがユーザーのブラウジングセッションを追跡し、Webブラウジングアクティビティに関連するデータを収集できることです。収集されたデータのリストには、IPアドレス、検索クエリ、表示されたページ、アクセスされたURL、ISP、地理的位置などが含まれます。これらのデータは、不正な収益を生み出すためにそれらを悪用する強力な詐欺師に共有および/または販売される可能性があります。したがって、データ追跡の問題は、プライバシーに関連する問題を引き起こし、IDの公開リスクを引き起こす可能性があります。今後このような事態が発生しないようにするには、すぐにDeskProductをシステムから削除してください。 DeskProductはどのように私のコンピューターに侵入しましたか? ユーザーが無意識のうちにDeskProductアプリをダウンロード/インストールすることが知られています。保護されていないページに表示される特定の広告をクリックすると、インストールされる可能性があります。邪魔な広告は、クリックされると特定のスクリプトを実行することにより、不要なダウンロードを引き起こします。ただし、最も一般的には、フリーウェアまたはシェアウェアのダウンロードを使用して不要なアプリケーションをダウンロード/インストールします。 PUA開発者は、追加のオファーなどのアプリで自分の作品を隠します。このようなオファーはカスタム/詳細オプションを使用して拒否できますが、ユーザーはそれを行いません。ダウンロードを急いで、ほとんどのインストール手順をスキップします。その過程で、不要なアプリケーションが誤ってインストールされることになります。 PUAのインストールを防ぐ方法は? 公式ウェブサイトおよび直接リンクからソフトウェアをダウンロードします。 p2pネットワークなどの信頼できないダウンロードチャネルのため、無料のファイルホスティングサイトやサードパーティのダウンローダー/インストーラーは、疑わしいコンテンツやバンドルされたコンテンツを提供することがよくあります。ダウンロード/インストール中に、カスタム/詳細オプションを使用し、追加で接続されたすべてのアプリを手動でオプトアウトします。疑わしいページに表示される広告はクリックしないでください。そのような広告/リダイレクトが表示された場合は、不要なアプリや悪意のある拡張機能、プラグイン、アドオンが削除されていないかシステムを確認してください。 特別オファー(Macintoshの場合) DeskProductは不気味なコンピューター感染である可能性があり、コンピューター上にファイルを隠しているため、その存在を何度も取り戻す可能性があります。 このマルウェアを簡単に削除するには、強力なマルウェア対策スキャナーを試して、このウイルスを駆除することをお勧めします Mac用無料スキャナーをダウンロード "Combo Cleaner" ダウンロードされた無料のスキャナーは、コンピューターに存在する脅威をスキャンして検出するだけです。 検出された脅威をすぐに削除する場合は、そのライセンスバージョンを購入する必要があります...