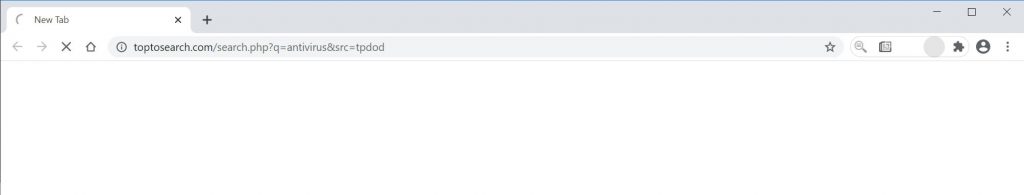

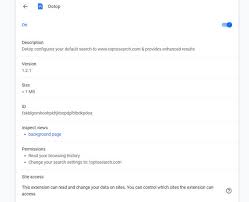

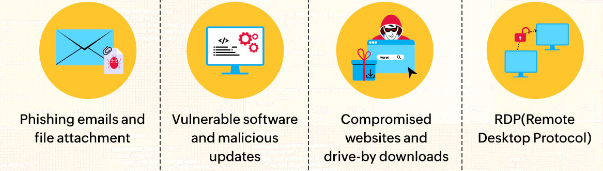

Toptosearch.comを削除するためのシンプルで簡単な手順 Toptosearch.comは、ブラウザーハイジャッカーとして分類される疑わしいアプリケーションです。この疑わしい脅威は、ハッカーが無実のユーザーをだますために作成した偽の検索エンジンウイルスです。検索結果を害し、そのパートナーWebサイトのトラフィックを増やすようにプログラムされています。手数料を稼ぐために、低品質で侵害されたWebサイト上のWebトラフィックをそらすことが主な目的です。リダイレクトを引き起こすだけでなく、侵入的な広告キャンペーンを配信し、関連するアクティビティ/習慣を閲覧するユーザーを収集します。 さらに、Toptosearch.comは、IE、Googleクロム、Mozilla Firefox、Opera、その他のブラウザーなどの最も人気のあるブラウザー用に設計されたブラウザーハイジャッカーであり、ホームページ、デフォルトの検索エンジン、新しいタブなどのブラウザー設定にいくつかの望ましくない変更を加えます。 Toptosearch.comを宣伝します。そのため、ユーザーは、インストールされているブラウザーハイジャッカーをアンインストールしない限り、リセットできなくなります。前述の詳細は、ユニークな結果を提供しないのは偽の検索エンジンであると述べています。 偽の検索エンジンを使用すると、search.yahoo.comにリダイレクトされます。さらに、IPアドレス、閲覧したページ、入力した検索クエリ、地理位置情報など、ユーザーの閲覧活動に関連するさまざまな情報も収集します。ほとんどの場合、個人情報や機密情報も収集する可能性があります。その後、開発者は、これらの詳細を第三者と共有して、可能な限り収益を上げるためにそれを悪用します。したがって、ブラウザがハイジャックされると、深刻なプライバシーの問題、ブラウジングの安全性、さらには個人情報の盗難が発生する可能性があります。したがって、システムからすぐにToptosearch.comをアンインストールすることが重要です。 Toptosearch.comはどのように侵入しますか? 他のリダイレクトウイルスや有害な脅威と同様に、Toptosearch.comはさまざまな方法を使用してマシンに侵入します。開発者が使用する最も一般的で一般的な方法は、ソフトウェアのバンドルです。ご存知のように、バンドルは、通常のフリーソフトウェアと一緒に行われる不要なプログラムの覆面インストールと説明されています。より正確には、追加で含まれるアプリに関する情報はカスタムオプションまたは詳細オプションの背後に隠されており、適切に開示されていません。したがって、このような状況では、ユーザーは利用可能な設定をすべて急いでスキップし、多くの感染を引き起こす不要なアプリをインストールします。 PUAのインストールを回避する方法? ダウンロードまたはインストールする前に、コンテンツまたは製品について調査することが非常に重要です。非公式ページ、サードパーティのインストーラー、無料のファイルホスティングサイトなどを使用しないでください。プログラムのダウンロード/インストールには、常に公式Webサイトと直接リンクを使用してください。さらに、煩わしい広告は、信頼できないWebサイトにユーザーをリダイレクトしたり、不要なアプリをダウンロードしたりします。プログラムをインストールする際は、利用規約をよく読み、カスタムオプションまたは詳細オプション、およびその他の同様の設定を選択してください。コンピュータを無害で安全な状態に保つために、インストールされているブラウザハイジャッカーをできるだけ早く削除することをお勧めします。 Toptosearch.comを削除 問題を整理するために、Toptosearch.comとそれに関連するファイルおよびプロセスを完全に検出して終了するためのいくつかの手動の手順を実行できます。または、技術的に十分なスキルがなく、感染したシステムからToptosearch.comを完全かつ安全に削除するための完璧なソリューションが必要な場合は、推奨される自動ソリューションを試すこともできます。 簡単な説明 名前:Toptosearch.com タイプ:ブラウザハイジャッカー、不要な新しいタブ、検索ハイジャッカー、リダイレクト 説明:これは疑わしいドメインですが、開発者はそれを違法なWebサーチャーを促進する本物の有用なWebページとして提示します。 侵入:スパムメールの添付ファイル、システムソフトウェアの更新、不要なプログラムのダウンロード、有害なWebサイト、不審なリンク、その他のオンライン活動の実行。 症状:デフォルトの検索エンジン、ホームページ、新しいタブURLなどのWebブラウザー設定の変更。その後、ユーザーは、ハイジャッカーのWebサイトにアクセスして、検索エンジンを使用してクエリを検索することをお勧めします。 損傷:不要で迷惑な広告を多数表示し、信頼できないWebサイトにリダイレクトし、個人情報を失い、インターネットブラウザの追跡(プライバシーの問題である可能性があります)。 削除プロセス:Webブラウザーを安全に保つために、システムからすぐにToptosearch.comとすべてのブラウザーハイジャッカーを削除することを強くお勧めします。...