Attention: le faux programme d’installation de ProtonVPN dirige l’installation du cheval de Troie AZORult

Plus tôt, AZORult Malware est arrivé sur un appareil dans le cadre d’une campagne malveillante à grande échelle utilisée pour propager des ransomwares, des données et des crypto-monnaies volant des logiciels malveillants. Il s’agit d’un virus cheval de Troie spécialement conçu pour collecter des informations sensibles à partir de fichiers, mots de passe, cookies et historique du navigateur, informations bancaires, portefeuilles de crypto-monnaie, etc.

Les chercheurs de Kaspersky ont détecté une nouvelle méthode de distribution utilisée pour la propagation d’AZORult Malware. Ce qu’ils ont remarqué, c’est qu’un site nommé protonvpn.store est utilisé pour livrer de faux installateurs de ProtonVPN malveillants. Lorsque ce site est utilisé par les utilisateurs pour l’installation VPN, il conduit à l’implantation d’une copie du botnet AZORult sur leur appareil.

«Lorsque la victime visite un site Web contrefait et télécharge un faux installateur ProtonVPN pour Windows, elle reçoit une copie de l’implant de botnet AZORult»,

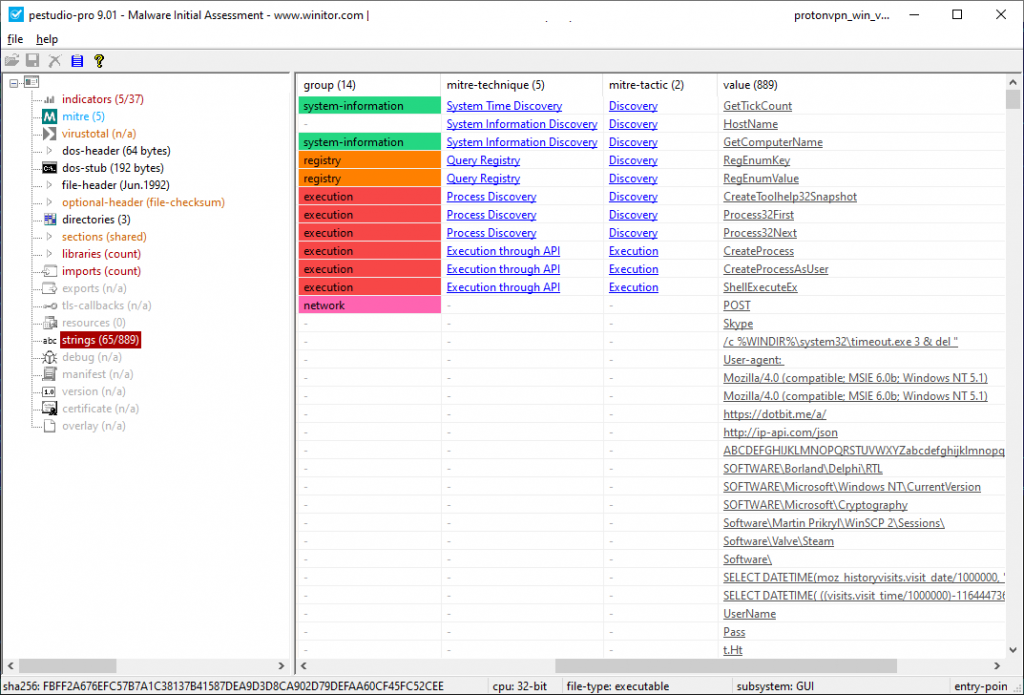

Les attaquants ont créé une copie identique du site Web officiel de ProtonVPN en utilisant le crawler Web open source HTTrack et l’utilitaire de téléchargement de site Web. Après le lancement réussi du faux exécutable nommé ProtonVPN_win_v1.10.0.exe sur le périphérique infecté, le logiciel malveillant peut collecter les informations système et les transmettre au serveur de commande et de contrôle situé sur le même serveur que le nom de site accounts.protonvpn.store .

Ensuite, le cheval de Troie procède à “voler la crypto-monnaie des portefeuilles disponibles localement (Electrum, Bitcoin, Etherium, etc.), les connexions FTP et les mots de passe de FileZilla, les informations d’identification des e-mails, les informations des navigateurs installés localement (y compris les cookies), les informations d’identification pour WinSCP, Pidgin messenger et d’autres.”

Ce n’est pas la première fois qu’un faux site VPN est utilisé pour pousser la charge utile des logiciels malveillants. Auparavant, un clone parfait du site officiel du service NordVPN a été utilisé pour fournir un cheval de Troie bancaire, un faux VPN Pirate Chick VPN a été utilisé pour le cheval de Troie de vol de mots de passe AZORult, et un faux VPN a également été utilisé pour le cheval de Troie de vol de mots de passe Vidar et cryptBot.