Ryuk勒索软件使用网络唤醒来感染网络中的计算机

一位恶意软件分析师发现Ryuk Ransomware使用了“局域网唤醒”功能,该功能允许关闭受感染网络上的设备并对其进行加密。

局域网唤醒是一种硬件,管理员可以通过向其发送特殊的网络数据包来打开已关闭电源的设备。此功能对关闭计算机电源后需要执行计划任务和更新计算机的人员很有用。

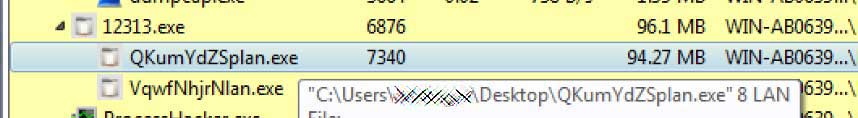

根据SentinelLabs负责人Vitali Kremez对Ryuk Ransomware的最新分析,该恶意软件在执行时会生成带有参数“ 8 LAN”的子进程。

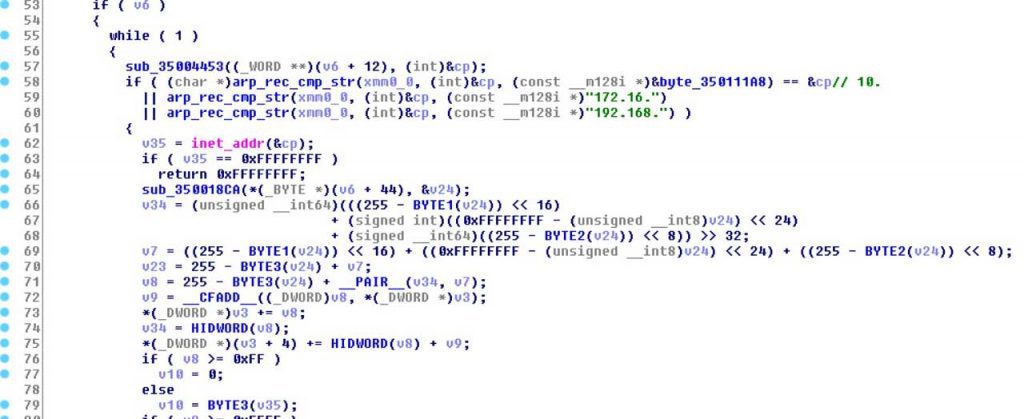

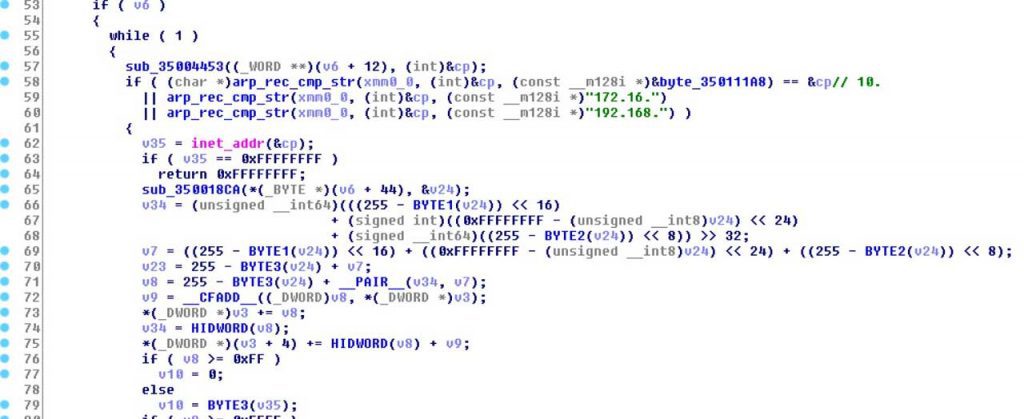

使用此参数时,勒索软件将扫描设备的ARP表,其中包含网络上已知IP地址及其关联的Mac地址的列表。它将检查条目是否为“ 10。”,“ 172.16。”和“ 192.168”的私有IP地址子网的一部分,如果是,则恶意软件会将“局域网唤醒”(WoL)数据包发送到Mac地址。的设备将其打开。

该请求来自包含“ FF FF FF FF FF FF FF FF FF”的魔术包。

如果此请求成功,Ryuk勒索软件将尝试挂载远程设备的C $管理共享。

![]()

如果可以挂载共享,则Ryuk甚至会加密该远程计算机的驱动器。

Kremez指出:“这是该组织如何利用全网络勒索软件模型通过一次感染并通过WOL和ARP到达计算机来影响更多计算机的方法。它可以扩大覆盖范围,减少隔离,并展示了他们与大型公司打交道的经验。环境。”

为了缓解此新功能,管理员所需要做的就是允许来自管理设备和工作站的局域网唤醒数据包。