如何删除Clman ransomware(检索文件的方法)

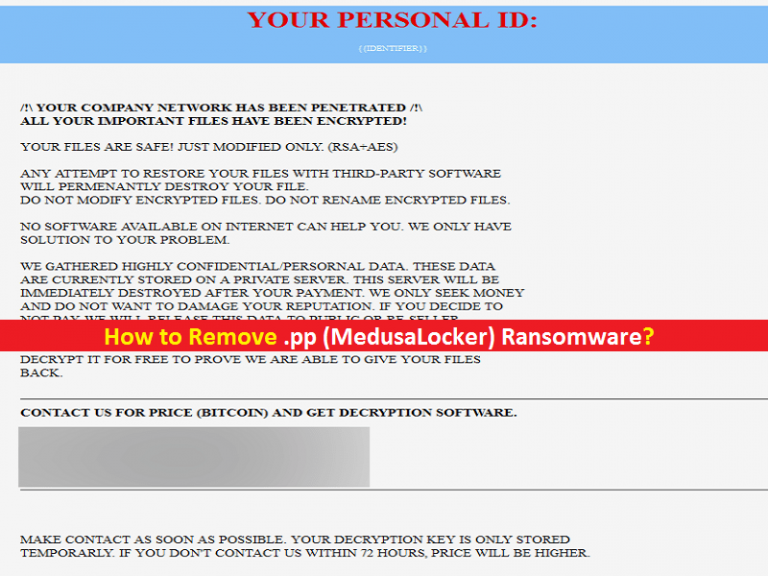

从Clman ransomware恢复文件的最佳指南 Clman ransomware是Phobos Ransomware系列的成员,其主要目的是要求赎金而不是通过显示赎金通知书来解密密钥。它使用户完全无法访问系统文件,直到他们使用正确的解密密钥对其进行解密为止。与其他勒索软件一样,它使用复杂的加密算法来加密目标系统的所有存储文件。在加密过程中,它通过添加受害者的ID,coleman2021 @ aol.com电子邮件地址来重命名加密文件的扩展名,并在后缀后添加“ .clman”。它显示要求赎金的消息“ FILES ENCRYPTED.txt”文本文件,其中包含有关如何解密加密文件以及如何与开发人员联系的说明。 “ FILES ENCRYPTED.txt”文件赎金通知受害者,他们的所有个人和系统文件(如单词,文档,音频,视频和其他重要数据)都通过强大的加密算法AES和RSA进行了加密。可以使用可以从开发人员处购买的正确解密工具对所有加密文件进行解密。为了知道如何获取解密密钥,您必须写电子邮件至[email protected]或[email protected]。没有指定解密工具的价格,它仅取决于受害者与开发者联系的速度。付款应在48小时内以比特币的形式转移到提供的钱包地址。他们还警告受害者,请尝试重命名加密的文件扩展名,并使用第三方恢复软件对其进行解密,从而永久导致丢失数据。 弹出窗口中的文本: 您的文件已加密 不用担心,您可以返回所有文件! 如果您想还原它们,请点击以下链接:电子邮件[email protected]您的ID- 如果您在12小时内未通过链接获得答复,请通过电子邮件发送至我们:[email protected] 注意力! 不要重命名加密文件。...