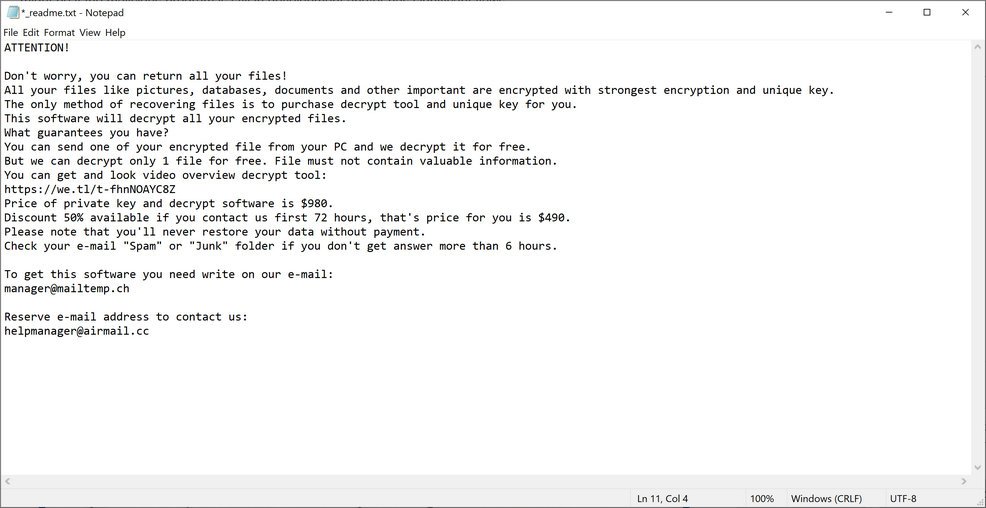

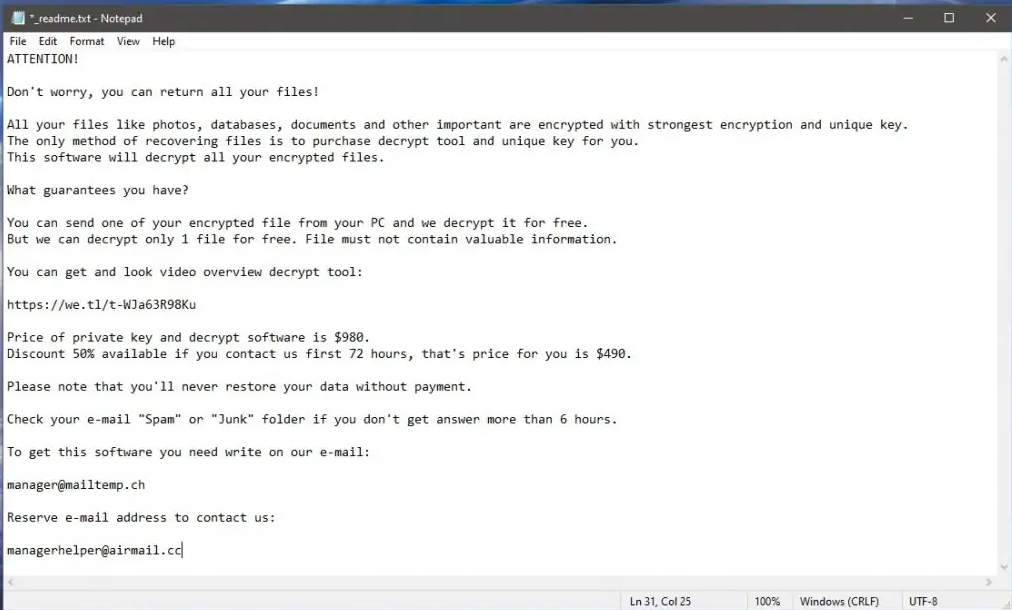

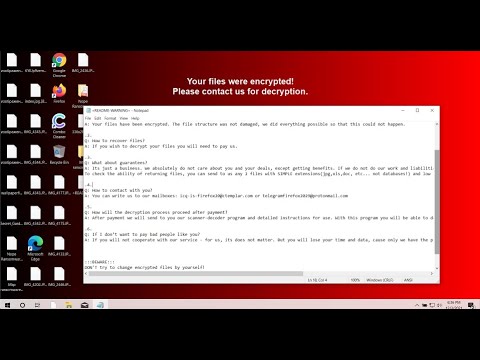

删除Pyphyfe Ransomware的简单方法 Pyphyfe 这个词的意思是勒索软件类型的感染。这种可疑病毒来自 Snatch 勒索软件家族。它主要由网络犯罪分子设计和分发,旨在加密所有主要文件类型。一旦文件被加密,用户将无法访问它们,因为该恶意软件为每个被它加密的文件附加了“.pyphyfe”扩展名,并使其完全无法访问。 例如,一个最初名为“1.jpg”的文件在加密后会显示为“1.jpg.pyphyfe”。锁定完成后,它会创建一个名为“HOW TO RESTORE YOUR FILES.TXT”的特殊文本文件,并将其放入包含锁定数据的每个文件夹中。像往常一样,创建的文本文件包含要求赎金的消息,它通知受害者他们的所有文件和数据都已加密,恢复的唯一方法是使用特殊的解密密钥。 要获得这样的密钥,用户必须向网络骗子或勒索软件开发商支付赎金。这种钥匙的价格并不精确,它通常取决于受害者与犯罪分子联系的速度。此外,开发者还提供一些加密文件的免费解密测试。它还警告受害者不要尝试手动解密,否则可能会导致永久性数据丢失以及他们会被骗。 受害者应该怎么做? 然而,无论要求的金额是多少,用户都应避免支付赎金。尽管付了钱,受害者经常没有收到解密工具或密钥。这就是为什么支付赎金通常不会产生任何积极的结果,人们只是白白浪费他们的钱。我们强烈建议您不要联系这些骗子,绝对不要将钱转入他们的账户。 遗憾的是,据说没有任何可用的工具可以破解 Pyphyfe Ransomware 并完全免费恢复数据。因此,最好的解决方案是从可用备份中恢复丢失的数据。为避免丢失重要文件,唯一的方法是定期创建重要信息的备份,并将其放入未连接到主设备的特殊存储实用程序,如外部硬盘驱动器。 勒索软件是如何感染我的系统的? 勒索软件开发人员使用多种方法来分发...