如何从 Mac 中删除 AccessibilityMethod

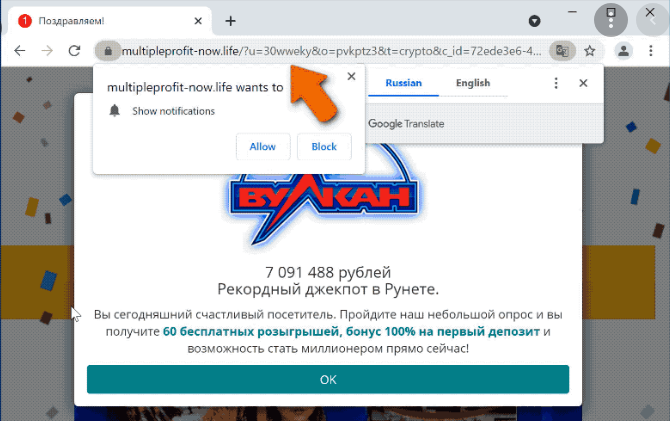

删除 AccessibilityMethod 的完整提示 AccessibilityMethod 显示侵入性广告并更改浏览器的设置,以宣传虚假搜索引擎的地址。大多数此类应用程序都是通过各种可疑方法分发的。因此,人们在不经意间下载并安装了它们。 AccessibilityMethod 背后的开发者依赖广告收入。 PUA 显示横幅、调查、优惠券或其他类型的广告。这些广告可能会打开各种可疑页面或运行某些恶意脚本来下载甚至安装可能不需要的应用程序。 此外,AccessibilityMethod 应用程序通过将默认主页、新标签页和搜索引擎选项更改为虚假搜索引擎的地址来劫持已安装的浏览器。虚假的网络搜索者无法生成自己的搜索结果,因此他们倾向于重定向到一些合法的页面。 尽管重定向最终会到达一些合法页面,但结果页面通常包含指向恶意页面的链接和广告。大多数浏览器劫持者不允许用户在安装时恢复设置。 此外,AccessibilityMethod 具有数据跟踪潜力。它可以跟踪和收集数据,包括 IP 地址、搜索查询、查看的页面、访问的 URL 等。这些数据可以与第三方/强大的骗子共享和/或出售。 总之,系统上潜在有害应用程序的存在会导致严重的系统感染、隐私问题、身份盗用、金钱损失甚至更严重的后果。为防止出现任何此类问题,请立即从系统中删除 AccessibilityMethod...