如何删除 Adashiscloth.xyz 广告

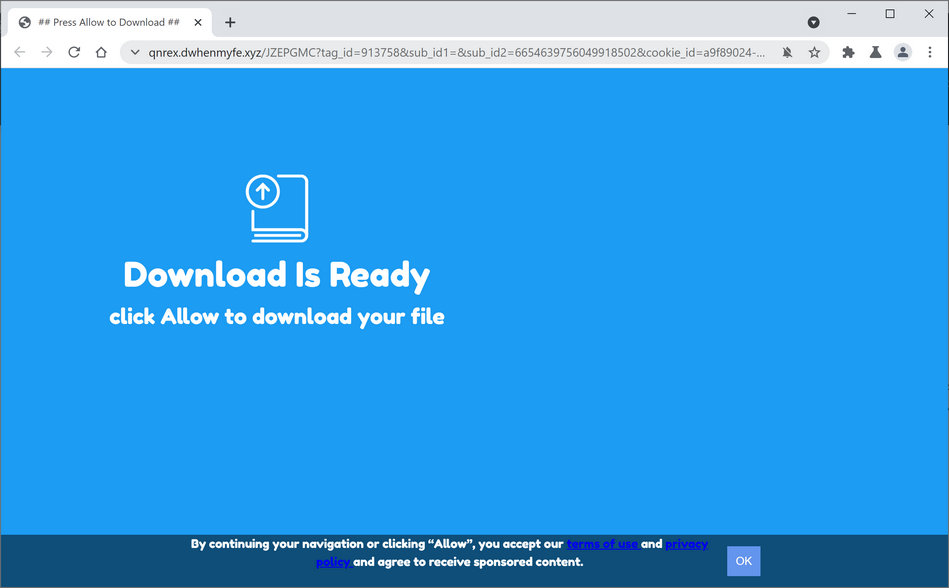

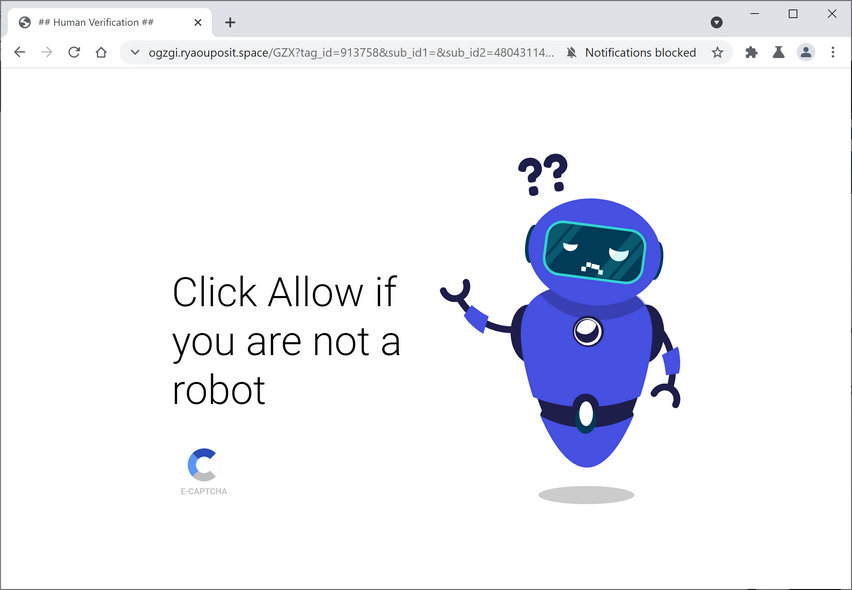

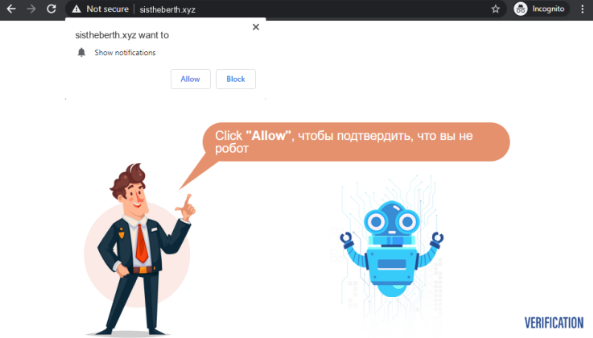

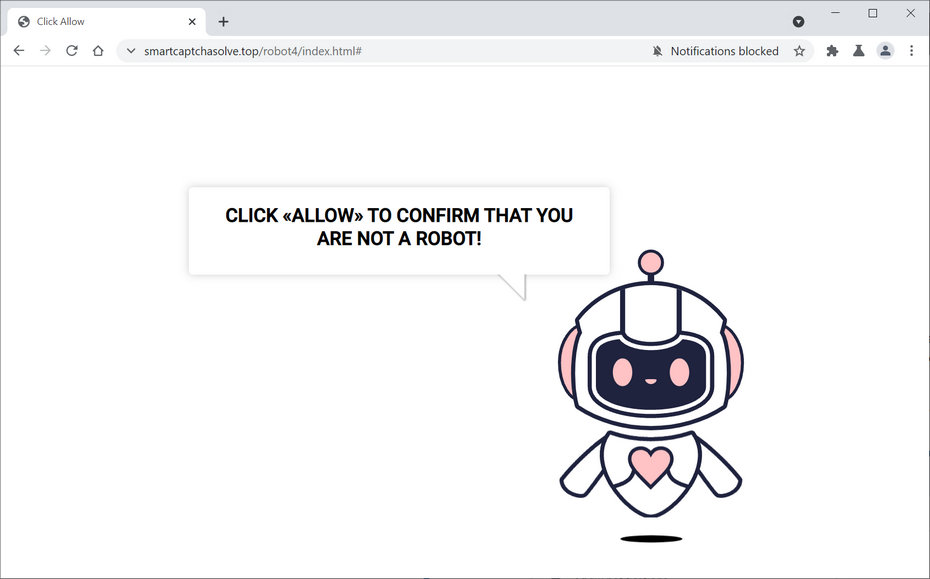

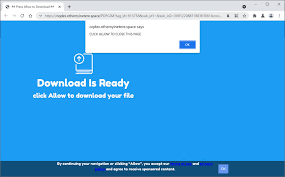

删除 Adashiscloth.xyz 的最佳指南 Adashiscloth.xyz 是一个欺骗性网站,它试图通过显示误导性的页面背景和提示来诱使人们接受其通知。在我们撰写本文期间,该网站敦促用户接收警报以获取来自世界各地的最新更新。 虽然其他版本也是可能的,但生活在世界不同地区的人们可能会被要求点击允许按钮以确认他们已年满 18 岁,证明他们不是机器人,继续下载虚构的文件,并观看不存在的视频等。 最重要的是,当你遇到它的任何变种时都不要接受它的通知。这使得以通知的形式直接向桌面显示广告成为可能。该网站会尝试让您在广告页面上进行互动,以获得按点击付费的收入。 大多数情况下,用户会因为内部运行的广告软件而被重定向到 Adashiscloth.xyz。在这种情况下,即使您无处单击,也会发生持续重定向。这只是被视为广告软件的应用程序的阴暗功能之一。 它可以通过其附属页面的欺骗性广告覆盖整个浏览器窗口,严重阻碍浏览会话并收集非个人身份信息,例如地理位置、IP 地址、搜索查询、查看的页面、访问的 URL 等。设计定制广告。 本文为您提供广告软件移除说明、如何删除 Adashiscloth.xyz 通知和清理 cookie 的指南,以及安装在网络浏览器上的其他数据跟踪技术。如果您不断按照步骤进行操作,您将能够使设备处于正常状态。...