如何删除 Freegiveawaystodayonly.com 广告

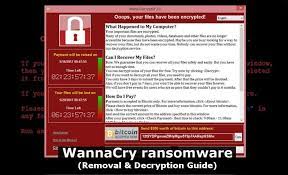

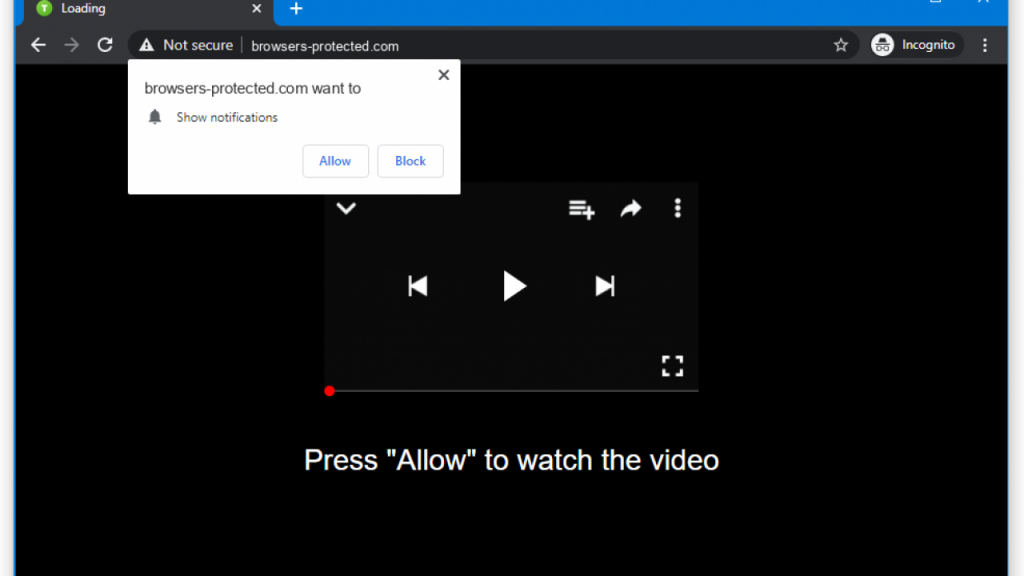

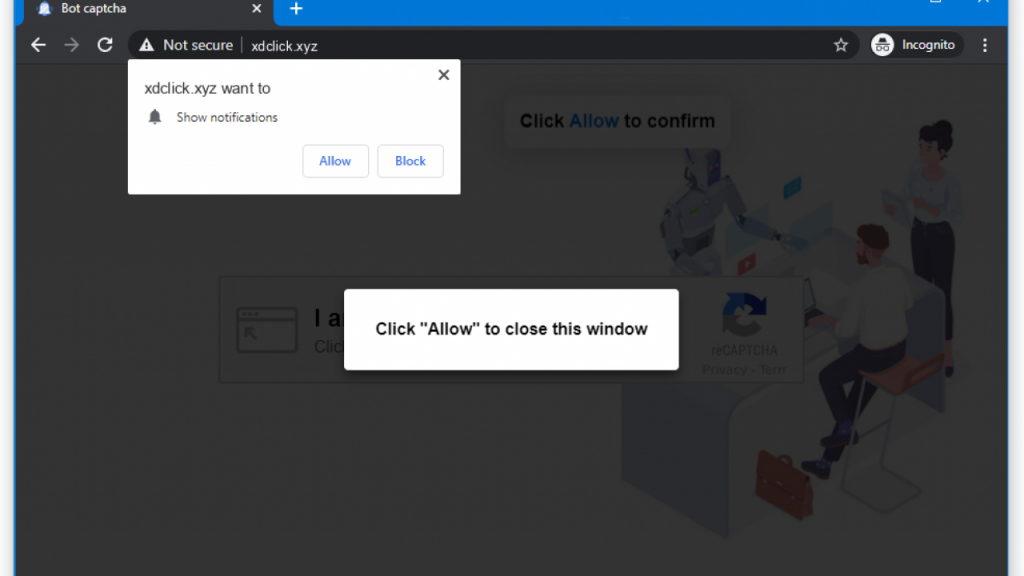

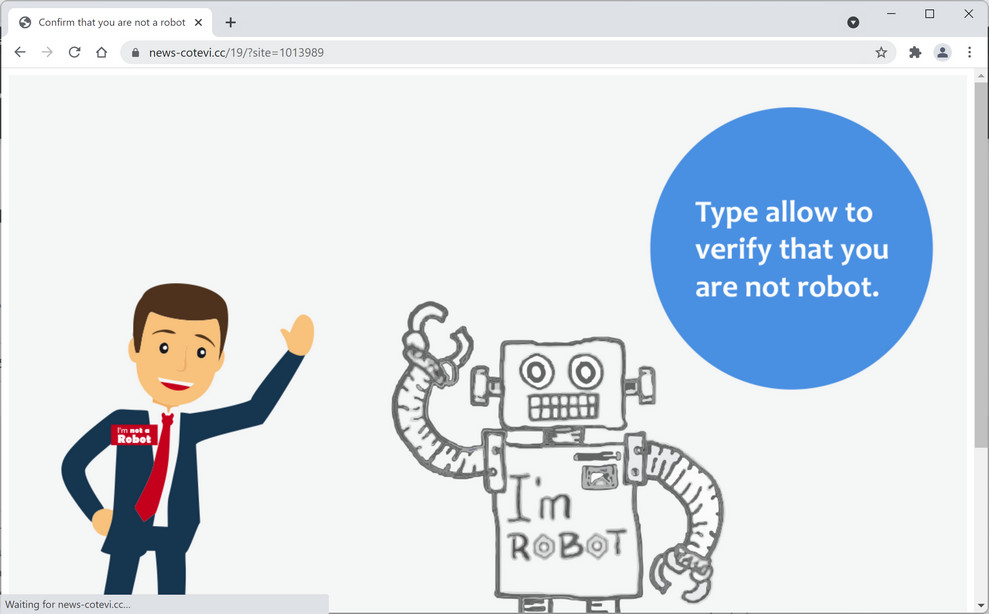

删除 Freegiveawaystodayonly.com 的简单提示 Freegiveawaystodayonly.com 是一种推送通知病毒,旨在将广告直接传送到桌面。为此,它会根据访问者的地理位置显示各种误导性提示。在撰写本文时,它敦促用户按下“允许”按钮下载文件。您不应该要求订阅其通知。 当系统感染了可能不需要的应用程序时,就会重定向到这种危险的页面。这可能是广告软件或浏览器劫持者。如果默认搜索引擎和主页等浏览器首选项没有改变,那么它就是广告软件。 当用户接受来自诸如 Freegiveawaystodayonly.com 之类的黑幕的通知时,他们开始以通知的形式接收广告。这些欺骗性广告可能会导致问题。如果您按下了“允许”按钮,本文将帮助您撤消它。此外,我们将向您解释如何删除广告软件。 如前所述,由于广告软件感染,通常会发生重定向或不可信页面。这些应用程序通常与软件包中的其他软件以及通过其他偷偷摸摸的技术一起安装。它们不像恶意软件那样危险,但应迅速加以注意。 广告软件,如 Freegiveawaystodayonly.com 病毒,会显示各种欺骗性广告并导致突然重定向到附属页面。通过这样做,他们通过增加其他页面的流量来产生收入。但是,由于PUA开发者只关心钱,他们推广的页面可能有恶意。 他们可能会尝试安装其他 PUA,让您参与各种技术支持骗局,通过偷渡式下载、虚假 Flash Player 更新等方式用恶意软件感染您的系统,引诱您参与赌博,提取个人数据等。 Freegiveawaystodayonly.com 广告本身有时无法关闭,因为按...