如何从PC删除 Vjw0rm Malware

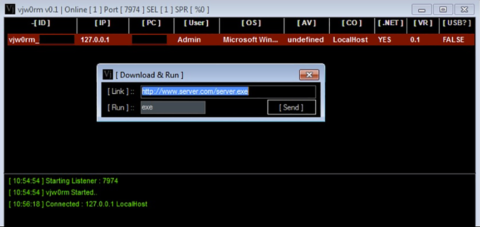

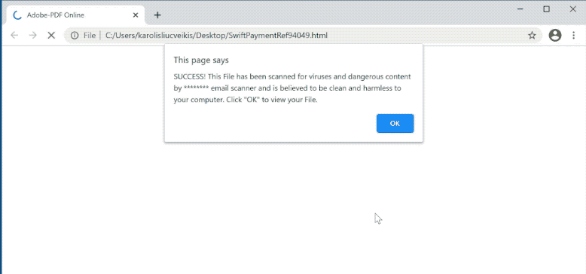

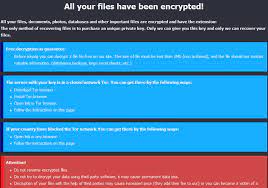

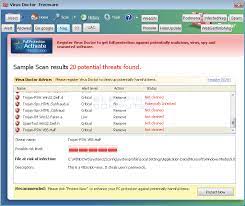

Vjw0rm Malware:简单的删除步骤 Vjw0rm Malware是可通过Internet下载的模块化JavaScript远程管理木马(RAT)。这种有害的木马通常通过可移动驱动器传播,并作为数据窃取者使用。此外,网络罪犯还将其用于拒绝服务(DoS)攻击和恶意软件分发。根据研究,这种有害病毒的最常见传播途径是垃圾邮件运动和网络钓鱼电子邮件。入侵后不久,它开始在后台执行恶意行为,并在受污染的系统内部导致多个危险问题。 Vjw0rm Malware:深度视图 Vjw0rm Malware窃取的数据发送到其命令和控制(C2)服务器。此寄生虫针对的数据包括受害者的凭据(例如,电子邮件地址,用户名,密码),Cookie会话数据和剪贴板字符串。值得一提的是,可能有私人数据,例如联系方式(例如电话号码,电子邮件地址),被窃取的Cookie中涉及的地址。无论用户复制什么数据,它都会被剪贴板中的病毒窃取-可能是信用卡详细信息甚至是密码。此外,此讨厌的寄生虫还可以执行其他有效负载(通过指定的链接下载或通过文件传输协议发送)。 这意味着骗子可以利用Vjw0rm Malware来将PC感染其他网络威胁。例如,他们可能会使用它来安装旨在使用设备硬件(加密货币矿工),加密文件(勒索软件)或某些其他危险软件来开采加密货币的恶意软件。如前所述,它可以用于DoS攻击,因此可以中断或禁用网络,网站或服务。通常使用DoS攻击在一段时间内阻止访问者访问网页。除此之外,Vjw0rm Malware可能会执行干扰性广告活动,并通过令人讨厌的广告严重破坏用户的网络会话。 此外,这个危险的木马可以通过可移动驱动器分发自身,并长时间阻止其检测。它会更改注册表设置,以创建持久性并在每次启动PC时自动激活。它会消耗大量的内存资源,并严重降低计算机的整体性能。由于这种威胁,您可能必须处理许多其他臭名昭著的问题,例如频繁的系统崩溃,硬盘驱动器故障,引导错误,应用程序故障等。因此,强烈建议立即移除Vjw0rm Malware。 Vjw0rm Malware的渗透率: 众所周知,特洛伊木马病毒通常是通过垃圾邮件活动传播的。在大规模行动中,威胁行为者发送了数千封欺骗性电子邮件,这些电子邮件被伪装成一些知名公司或机构的“重要”,“官方”,“重要”信件。但是,这些邮件是由犯罪分子专门制作和发送的,目的是诱骗收件人打开附加到他们的恶意文件,最终导致安装病毒。恶意文件具有多种格式,例如,存档文件(例如ZIP,RAR),Microsoft Office文档,JavaScript文件,PDF文档,可执行文件(例如.exe)。 因此,忽略不希望收到的无关电子邮件非常重要。您应该首先使用信誉良好的反恶意软件工具扫描其附件,如果发现任何可疑内容,请删除。此外,仅依靠官方页面和直接链接来下载软件,并避免使用对等共享网络和第三方下载器。如果您的计算机已经感染了该木马,则必须尽早从PC上删除Vjw0rm Malware。 特價...