如何从系统中删除 Clk.verblife-5.co

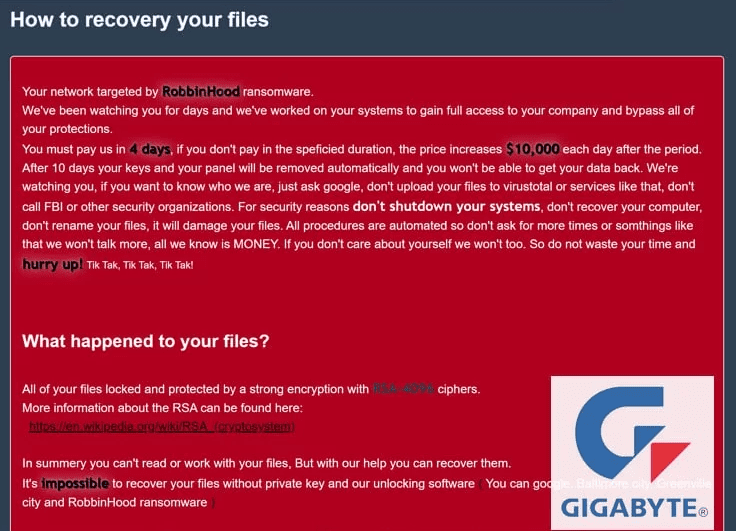

从PC删除Clk.verblife-5.co的简单步骤 Clk.verblife-5.co是一个广告网络,强大的网络罪犯使用Clk.verblife-5.co通过广告收入获利。当您的系统感染了广告软件或可能有害的程序,这些程序会更改您的网络浏览器(例如Chrome,Firefox,Explorer等)的设置并未经您的同意而提供侵入性广告和弹出窗口时,通常会遇到此类臭名昭著的网站。此浏览器劫持者的主要目的是从对其投放的广告的每次点击中获得在线收入。此方法称为每次点击付费或每次点击费用。但是,由于点击了这些广告,您很可能会被重定向到第三方网站,其中某些网站可能是网络钓鱼,诈骗甚至是恶意软件感染。 Clk.verblife-5.co不能被信任,因为引起的重定向可能导致更危险的寄生虫侵入计算机。因此,最好不要在浏览器重定向发生后单击任何内容,因为您最终可能会在PC中获得蠕虫,特洛伊木马,rootkit,间谍软件甚至勒索软件。而且,无休止的广告对您来说将是另一个巨大的威胁。每当您尝试通过受影响的浏览器浏览Internet时,此讨厌的PUP可能会显示大量的侵入式横幅,弹出窗口,背后弹出窗口,优惠券和文字广告。您也可能会加入有针对性的广告计划。因此,有必要从计算机中删除Clk.verblife-5.co,而不会浪费任何时间。 通过软件捆绑升级PUP: 根据恶意软件专家的说法,此类广告支持程序会使用多种欺骗性方法来入侵目标系统。他们的创作者通常将这些产品插入软件包中,因为这些软件包通常是免费提供的,并以其吸引人的外观诱骗人们。除此之外,用户通常会通过选择错误的安装模式在其设备中放置多个PUP。您应该始终选择“高级/自定义”配置,并避免使用诸如“快速/推荐”之类的设置,因为第一个选项允许您取消选择看起来令人担忧的不需要的工具。而且,Clk.verblife-5.co还可以进入目标计算机,该目标计算机被注入超链接和广告以进行隐身分发。此外,还通过P2P网络和其他服务来促进这种感染。当心远离具有可疑安全性的页面,或者使您对其内容有所怀疑。 汇总信息 名称-Clk.verblife-5.co 类别-浏览器劫持程序,PUP 描述-旨在将用户重定向到关联的网站,推广第三方程序,产品和服务,并为开发人员带来在线收入。 症状-默认浏览器设置的更改,弹出广告的外观,重定向到关联的网络门户 分发-恶意文件下载,免费软件或共享软件安装程序,P2P文件共享等等。 删除-本文提供的手动和自动准则 Clk.verblife-5.co的其他有害特征: Clk.verblife-5.co会在您的Web浏览器中注入各种跟踪Cookie,并且无论您在网上做什么,都将持续监视您的Web活动。这个危险的劫机者会收集有关您的兴趣,需求和其他偏好的重要信息,然后骗子会将其用于广告活动。但是,这里值得注意的是,收集到的数据可能还包括您与银行业务有关的个人信息和其他财务详细信息,因此,这个危险的劫机者也可能对您的隐私构成巨大威胁。 Clk.verblife-5.co能够停用所有正在运行的安全服务,并使PC容易受到更讨厌的感染。它 这种有害行为会一直在后台执行恶意活动,这会吞噬大量系统资源,并严重降低整体PC性能。感染通过在其中进行恶意输入来修改默认的引导设置,该设置允许病毒在每次重新启动Windows时自动激活。它破坏了对顺利进行计算机处理至关重要的重要系统文件,并阻止了许多已安装的应用程序和驱动程序正常工作。它使远程黑客能够访问您的计算机并在内部执行恶性行为,以获取微妙的福利。因此,不要浪费任何时间。请立即采取行动,并按照以下有效的删除步骤从工作站中删除Clk.verblife-5.co。 特價 Clk.verblife-5.co 可能是令人毛骨悚然的計算機感染,由於其將文件隱藏在計算機上,因此可能一次又一次地恢復其存在。 為了輕鬆清除此惡意軟件,建議您嘗試使用功能強大的Spyhunter反惡意軟件掃描程序,以檢查該程序是否可以幫助您清除此病毒。...