如何删除 .origami ransomware 和还原受感染的文件

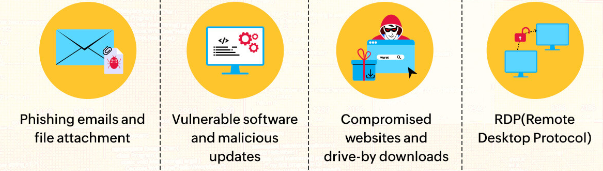

完整指南,从系统中删除 .origami ransomware .origami ransomware 是一种新近发现的文件加密病毒,具有极高的危险性,已发现它正在感染全球的PC。它会加密用户的重要文件和数据,并将其扣为人质,直到勒索赎金为止。已经发现,它使用了强大而安全的加密算法来锁定目标数据,并使受影响的用户无法访问它们。这种危险的加密病毒能够加密多种格式的文件,例如图像,音频,视频,PDF,文档,演示文稿,电子表格等。被锁定后,所有基本文件和文档将变得完全无法使用,并且只能由使用保留在攻击者服务器上的解密工具。 关于.origami ransomware的更多信息: .origami ransomware是一种无声入侵者,不需要用户的许可即可潜入目标系统。渗透后不久,这种讨厌的恶意软件便通过在其中进行恶意输入来更改默认注册表设置,从而使威胁在每次启动设备时自动被激活。此后,它将对所有文件夹执行深度扫描以搜索其目标列表中的文件,并在检测到此类文件后对其进行最终编码。通过添加受害者的唯一ID,攻击者的电子邮件地址,并在扩展名后加上“ .origami”扩展名,可以很容易地识别出受到威胁的数据,从而对其进行重命名。 攻击后不久,.origami ransomware在包含受感染文件的每个文件夹上留下名为“ readme-warning.txt”的勒索字条,并通知受害者有关攻击的信息。它还要求受影响的用户联系罪犯以获取更多信息。要重新获得对锁定文件的访问权限,您将必须从攻击者那里购买解密软件。该工具的价格未在注释中列出,但必须以BitCoins加密货币支付。为了证明解密是可能的,黑客还提供了免费解密两个受感染文件的功能。但是,它们必须是简单的格式,例如DOC,JPG,XLS等。它们应该是数据库,并且大小应小于1 MB。最后,该消息警告用户修改文件或尝试使用第三方解密工具对其进行解密可能会导致永久性数据丢失。 赎金中的文字注: ::: 问候 ::: 小常见问题解答:...