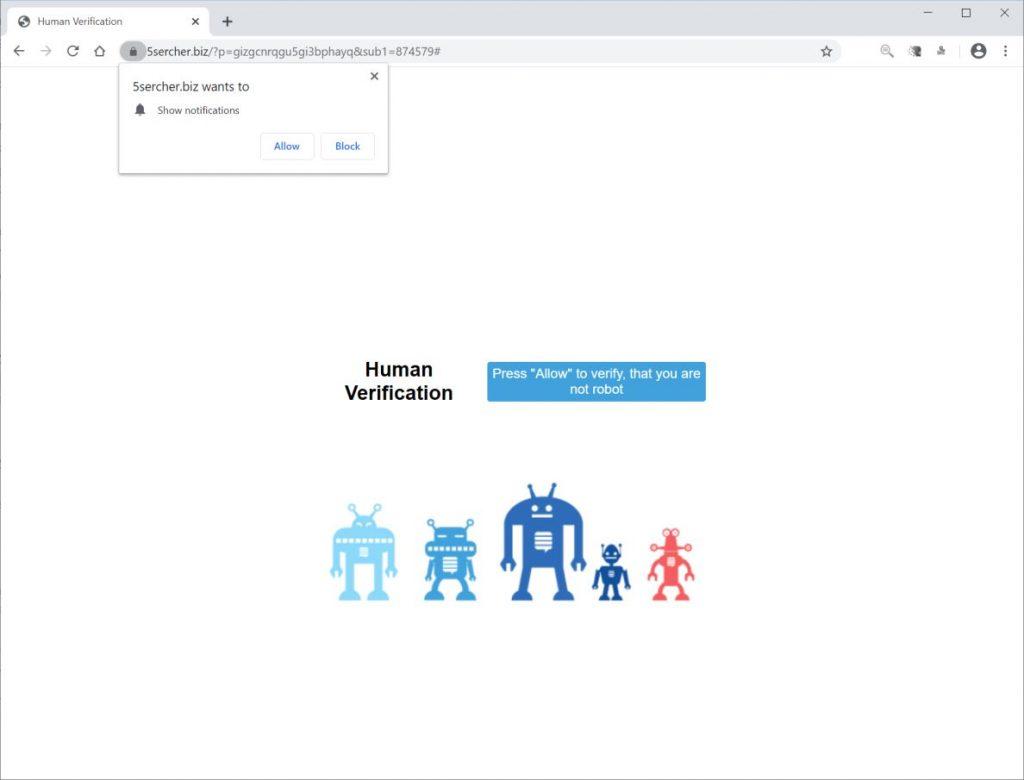

正确的指南,从PC删除 5sercher.biz 5sercher.biz 是一种臭名昭著的计算机威胁,它导致安装危险软件并要求人们允许弹出通知。单击“允许”按钮,将使推送通知直接进入您的PC屏幕和浏览器。当这些弹出窗口持续不断地出现在桌面上时,您将无法访问所需的页面并正常浏览网络。此潜在有害应用程序的这种令人讨厌的行为大大减少了在线时间,并总体上影响了受感染设备的速度。这些基于广告的威胁的唯一动机是将用户的流量重定向到关联的网站,并创建可由开发人员获利的视图。 5sercher.biz 导致对网站的各种重定向,人们会违反自己的意愿进行访问。此类Web域可能与恶意对象完全接触,并导致安装其他程序。但是,最初进入您的计算机后,这个pre可危的浏览器劫持者会修改默认浏览器的设置,并将其自身设置为新的主页和新的标签URL来代替以前的主页。获得对整个浏览器的完全控制权后,它开始在后台制造恶意行为,并对设备造成严重破坏。它显示大量的优惠券,标语,交易,折扣,优惠等,以使它们获得尽可能多的点击,并通过按点击数付费计划赚取收入。为防止出现这些烦人的广告,您需要使用可信赖的反恶意软件程序来消除5sercher.biz和此PUP在计算机上安装的其他内容。 该PUP如何进入您的计算机? 这类广告软件感染通常会通过软件捆绑方法通过隐身方式进入目标设备。第三方通常会在其程序上附加其他工具,以赚取按安装付费的收入,并且当您通过“快速”或“推荐”设置下载并安装免费软件程序时,它也可以在没有您的情况下渗透系统意识。此外,由于访问恶意网站,使用受感染的删除驱动器,通过不安全的网络共享文件,玩在线游戏等,它也可以潜入目标计算机。 为了使您的PC免受此类PUP攻击,您在上网时需要非常专心。从可靠来源下载任何应用程序,并始终选择“自定义”或“高级”配置设置来安装程序,因为在这里您可以完全控制传入的内容。您只需要取消选择看起来可疑的工具,而仅选择主要软件即可。此外,请避免访问有害的Web门户,与对等网络共享小便,使用恶意删除驱动器等。 快速浏览 名称:5sercher.biz 类型:浏览器劫持者,潜在有害程序,推送通知病毒 功能:旨在吸引尽可能多的订户,将用户重定向到附属网站,推广赞助产品,服务和程序,并为开发人员赚取在线收入,还窃取用户的个人和机密信息,并出于恶意目的与黑客共享。 症状:修改后的默认浏览器设置,无休止的侵入式广告,默认的Internet搜索引擎,伪造的弹出消息,身份盗用,新标签页设置。用户被迫访问劫机者的网站并使用他们的搜索引擎搜索Internet,这会降低受感染系统的性能。 分发方法:免费软件安装程序(捆绑),欺骗性电子邮件,恶意弹出广告,假冒Flash Player安装程序。 损坏:Internet浏览跟踪(潜在的隐私问题),显示不需要的广告,重定向到阴暗的网站。 删除:为了摆脱这种感染和其他恶意软件的威胁,我们的安全研究人员建议使用功能强大的反恶意软件工具扫描您的计算机。 5sercher.biz的其他常见症状: 5sercher.biz监视您的在线活动,并收集有关您的兴趣和需求的重要数据,然后由广告商用于广告活动。此后,您一整天都被大量的侵入式广告和弹出式窗口充斥,这严重干扰了您的网络会话。这些广告看起来非常吸引人,但可能会包含有害链接,并可能导致您进入包含恶意内容的网络钓鱼,诈骗甚至具有高度传染性的网站,因此可能会危及您系统的安全。这个危险的劫机者能够停用所有正在运行的安全措施,并打开后门以进行更多臭名昭著的感染。它还允许其他在线威胁,如蠕虫,rootkit,间谍软件,特洛伊木马等,也可以渗透到您的计算机中,并在内部造成更多破坏。因此,不要浪费任何时间。只需按照以下有效的拆卸指南,迅速采取行动,从工作站上卸下5sercher.biz。 特價...