检测到缺陷后,PwndLocker操作员将其更名为ProLock

在本月初发现了PwndLocker勒索软件。它针对的是企业网络,要求赎金在175,000美元至660,000美元之间,具体取决于网络的规模。

被发现后不久,ID Ransomware的Michael Gillespie和Emsisoft的Fabrian Wosar发现了该恶意软件中的错误,使他们能够为其创建解密工具。这样,受害者就可以在不支付赎金的情况下取回文件。

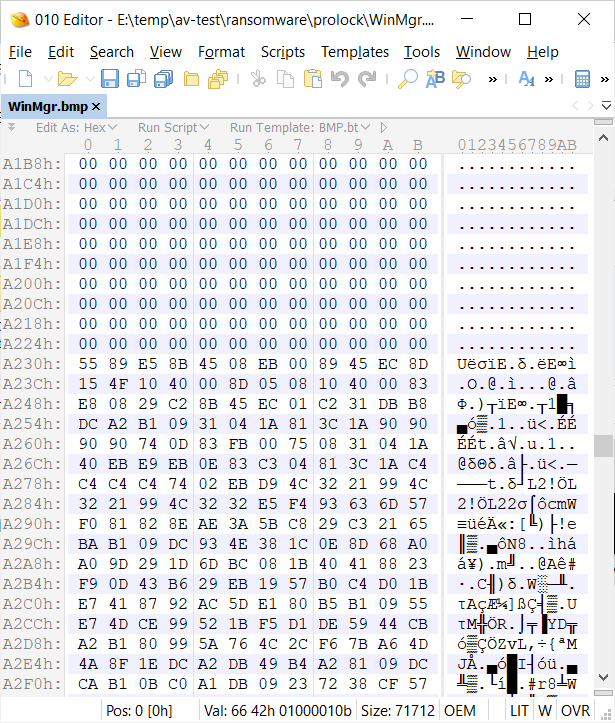

由于此失败,开发人员将勒索软件更名为ProLock Ransomware。 Sophos的研究员PeterM说,这种新的勒索软件是通过使用BMP图像文件分发的,该文件以WinMgr.bmp的名称存储在C:\ ProgrmData中。在此映像中,嵌入了勒索软件可执行文件。

BMP文件的右上角有几个点,可通过十六进制编辑器查看,其中包括嵌入的二进制数据。 PowerShell脚本类似于二进制数据并将其注入内存。

目前尚不清楚恶意软件从何处可以访问设备。但是,怀疑它可以通过公开的远程桌面服务获得访问权限。彼得说:“他们以少数服务器为目标。目前还不确定如何进入服务器,但是我可以在网络上看到很多密钥源和破解工具,但最终可能只是暴露的RDP :-)。”鸣叫。

加密方法似乎没有变化。 ProLock使用的方法与PwndLocker使用的方法相同。启动后,它将清除设备上的卷影副本,以加强文件恢复。

vssadmin.exe删除阴影/ all / quiet

vssadmin.exe调整影子存储大小/ for = D:/ on = D:/ maxsize = 401MB

vssadmin.exe调整影子存储大小/ for = D:/ on = D:/ maxsize = unbounded

然后,它加密设备上的文件。它的目标文件扩展名为.exe,.dll,.lnk,.ico,.ini,.msi,.chm,.sys,.hlf,.lng,.inf,.ttf,.cmd,.bat, .vhd,.bac,.bak,.wbc,.bkf,.set,.win,.dsk。加密后,这些文件将获得新的扩展名。 ProLock使用.ProLock扩展名来加密文件的名称。例如,文件1.doc变为1.doc.ProLock。

加密过程完成后,勒索软件在名为[HOW TO RECOVER FILES] .TXT的文件中创建勒索票据,其中包含有关如何连接Tor以获得付款信息的说明。这是此注释中提供的全文:

您的文件已由ProLock Ransomware使用RSA-2048算法加密。

[。:没有什么私人的事:

没有我们的特殊解密工具,没有人可以帮助您还原文件。

要取回文件,您必须支付BTC的解密费用。

最终价格取决于您写给我们的速度。

1.下载TOR浏览器:https://www.torproject.org/

2.安装TOR浏览器。

3.打开TOR浏览器。

4.在TOR浏览器中打开我们的网站:msaoyrayohnp32tcgwcanhjouetb5k54aekgnwg7dcvtgtecpumrxpqd.onion

5.使用您的ID xxx登录

***如果您在连接或使用TOR网络时遇到任何问题:

通过电子邮件[email protected]与我们的支持联系。

[您会收到里面的指示和价格]

解密密钥将存储1个月。

我们还收集了您的敏感数据。

如果您拒绝付款,我们会分享。

使用第三方软件进行解密是不可能的。

尝试自我解密文件将导致数据丢失。

不幸的是,勒索软件开发人员成功修复了导致免费解密的漏洞。受害者将无需使用备份来恢复文件或重建其文件。