什么是计算机病毒? Windows和Mac上的恶意软件防护

什么是计算机病毒?

计算机病毒是由黑客设计和开发的程序或代码。该程序旨在获取和破坏计算机,手机,平板电脑或网络。一旦计算机病毒被执行,它就会通过修改其他计算机程序并插入其特定代码来复制自身。如果复制成功,则表示计算机上的受影响区域被计算机病毒“感染”。

计算机病毒需要运行计算机程序。通常,病毒将其自己的代码写入计算机程序,并且当这种计算机程序运行时,将首先执行写入或包含在计算机/主机程序中的病毒,并导致感染和破坏。

另一方面,计算机蠕虫不需要运行计算机程序,因为它可以运行紧急程序或代码块。因此,该计算机病毒可以独立运行并主动进行攻击。如果您不知道,计算机病毒每年会造成数十亿美元的经济损失。

但是,世界上也存在防止计算机病毒的解决方案。为了响应计算机病毒攻击,许多安全公司都设计并开发了一些针对计算机病毒的安全工具。

这些安全工具使计算机用户可以在其系统位置查找威胁或恶意软件,并以用户可读的格式提供结果,以便用户可以轻松删除所有检测到的威胁。简而言之,如果计算机病毒是问题,那么防病毒或安全工具就是解决方案。

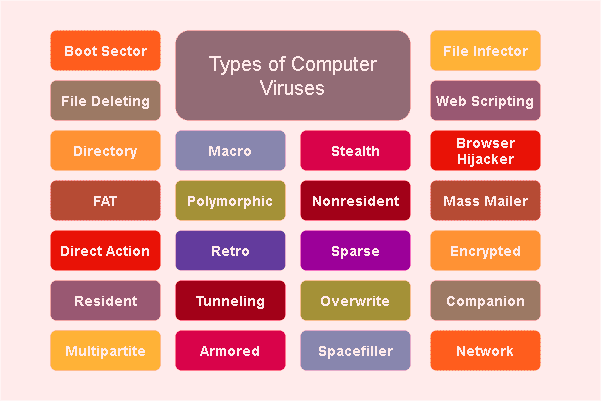

计算机病毒示例(计算机病毒的类型)

Resident Virus:它是计算机病毒,它像RAM一样存储在内存中,即使最初感染的程序不再运行,它也可以感染其他文件。例如,当连接可写驱动器或将Diskette插入计算机时,内存中的病毒可能位于内存中。安装后,此计算机病毒可能感染驱动程序或软盘,并将其自身传递给使用该驱动器或软盘的任何其他计算机。

多部分病毒:此计算机病毒旨在感染整个系统。该病毒是通过对操作系统,文件夹和程序执行未经授权的操作而传播的。这些计算机病毒能够同时攻击引导扇区和可执行文件。

方向行动:此计算机病毒通过替换和感染它们来针对特定的文件类型和最常见的可执行文件(.exe)文件。但是,由于其针对特定文件的性质,因此很容易在计算机中查找和删除这种类型的病毒。

浏览器劫持者:这是计算机病毒,旨在感染您的浏览器,例如Google Chrome,Internet Explorer,Mozilla Firefox,Safari和/或其他浏览器。浏览器劫持者旨在将您重定向到恶意网站。但是,可以很容易地检测到该病毒,并且还可以通过一些必要步骤将其删除。

覆盖病毒:这种计算机病毒会覆盖文件内容,以感染整个文件夹,文件和程序。这种病毒背后的攻击者的目的是使用该恶意代码破坏原始程序代码。这种致命病毒可以利用Windows,Linux和Macintosh等DOS平台。

Web脚本病毒:这种类型的计算机病毒可能来自可疑链接,广告,图像,视频和网站,这些链接旨在运行某些代码以在计算机中安装计算机病毒。当用户下载恶意文件或访问恶意网站时,这种病毒的攻击者试图获取并感染计算机。

File Infector:该计算机病毒以可执行文件为目标并降低程序速度,然后在用户运行它们时损坏System文件。有些文件感染病毒会覆盖计算机文件,而另一些则可能会损坏硬盘驱动器的格式。

宏病毒:宏病毒也是计算机病毒,可以在Microsoft Office文档(word或excel)中找到。这些病毒通常存储为文档的一部分,并且可以在文件传输到其他计算机或通过电子邮件附件时传播。

多态病毒:此计算机病毒旨在对系统设置进行恶意更改,并使防病毒软件很难在计算机中检测到该病毒。对可疑代码的评估可以通过多种方式进行,包括文件名更改,压缩和可变密钥加密。多态病毒的一些示例是Storm Worm,Virlock Ransomware。

引导扇区病毒:此计算机病毒感染软盘的引导扇区或硬盘的MBR(主引导记录)。从受感染的磁盘引导系统时会执行此病毒,但是一旦加载,当在受感染的计算机中访问该软盘时,它将感染其他软盘。一些常见的引导扇区病毒包括“猴子”,“ NYB或B1”,“受罚”和“表格”。

电脑病毒史

在1940年代,数学家约翰·冯·诺依曼(John von Neumann)在他的系列演讲中首次讨论了“计算机病毒”,1966年发表的论文“自复制自动机理论”解释了计算机病毒的机制。伟大的数学家“约翰·冯·诺依曼(John von Neumann)”解释说,计算机病毒是一种计算机程序,可以破坏机器,复制自身并感染新宿主,就像生物病毒一样。

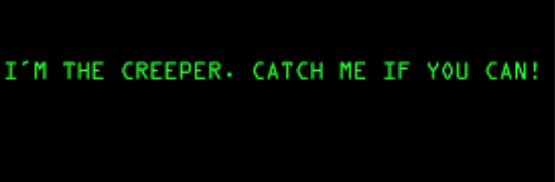

1971年,由BBN的鲍勃·托马斯(Bob Thomas)设计和开发了名为“爬行程序”的计算机病毒,作为安全测试,以检查是否可以进行自我复制程序,这就是约翰·冯·诺伊曼(John von Neumann)的理论。

DEC PDP感染了“爬行程序”病毒,其中10台计算机运行TENEX操作系统。该计算机病毒通过ARPANET获得访问权,并将其自身复制到远程系统,该系统上显示消息“我是爬虫,如果可以的话,赶上我!”。但是,该程序被“收割者程序”删除了,“收割者程序”是“雷·汤姆林森”创建的第一个在ARPANET上移动并删除正在传播的Creeper程序的防病毒软件。

1974年,“兔病毒”或“兔病毒”的设计和开发具有复制自身的功能。一旦安装了此计算机病毒,它便会自己复制多个副本,从而分别降低系统性能并最终使计算机崩溃。

“ ANIMAL” –第一种特洛伊木马病毒:这是由计算机程序员John Walker在1975年设计和开发的第一种特洛伊木马病毒。这种病毒试图通过20个问题的游戏来猜测用户正在思考的动物。受欢迎的。

动物计算机病毒询问了用户几个问题,试图猜测他们正在思考的动物类型。但是,开发人员创建了PERVADE,以在当前用户可以访问的每个文件夹中复制自身和动物病毒。

但是,精心编写了该程序,以避免损坏现有文件或文件夹结构,并避免在没有权限的情况下进行自我复制,并且该操作系统的传播受到操作系统升级的阻止,该升级更改了所使用的文件状态表格式。

“ Brian –第一种用于PC的计算机病毒”:1986年,发布了第一款针对IBM个人计算机的计算机病毒,称为“ Brain Boot Virus”。该计算机病毒被认为是导致第一个IBM PC兼容病毒流行的第一个IBM PC兼容病毒。

该病毒是由两个兄弟(Basit和Amjad Farooq Alvi)设计和开发的,这两个兄弟在巴基斯坦经营一家计算机商店。他们开发了“ Brain Boot Virus”,用病毒代替了软盘的启动扇区。该计算机病毒也是第一个包含隐藏版权信息的隐形病毒,但实际上并未破坏任何数据。

如何预防计算机病毒?

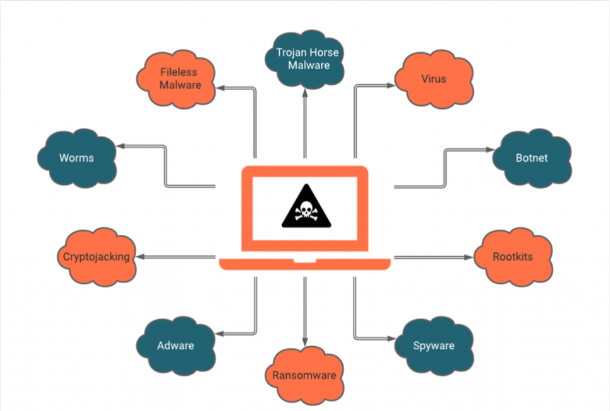

网络犯罪分子或黑客永远不会真正通知您何时开始使用诸如Adware,Trojan,蠕虫,勒索软件或其他恶意软件之类的病毒感染您的计算机。因此,对任何攻击发出警报是您的责任,并且必须采取一些必要的预防措施以防止系统受到计算机病毒的攻击。

一旦在计算机上被病毒感染,它就会对系统的设置进行一些不必要的修改,并收集存储在计算机中的敏感数据。但是,如果您遵循一些必要的预防提示,则可以避免安装任何类型的感染或计算机病毒。这些方法可以帮助您永远阻止恶意软件或病毒。让我们来看看一些针对计算机病毒的必要预防技巧。

电脑病毒防护技巧:

使操作系统保持最新状态:网络罪犯可以利用计算机中的弱点,例如过时的操作系统,系统文件中的错误和/或其他问题,它们可以感染计算机。因此,您应该使操作系统保持最新。更新操作系统可以修复计算机中的任何错误或问题,也可以提高系统性能。

安装Antimalware-防病毒软件:如前所述,如果计算机病毒是计算机中的问题,则可以使用防病毒解决方案。这意味着防病毒软件可以让您在计算机中查找恶意软件或病毒,以用户可读的格式显示扫描结果,然后可以删除检测到的病毒。因此,您应该确保计算机上安装了一些强大的防病毒软件。

保持防病毒软件最新:您应保持防病毒软件最新,这有助于在计算机中查找最新病毒。另外,您应始终尝试使用旨在检测所有类型感染的功能强大的防病毒软件,并尽可能避免使用免费的防病毒软件。

使用防病毒软件定期运行系统扫描:您可以将防病毒软件设置为每周或每月定期运行扫描。使用防病毒软件进行系统扫描可让您在每台计算机的位置查找恶意软件或恶意文件,然后显示有关检测到的病毒的详细扫描结果。

另外,在系统扫描过程中,请勿关闭/重新启动计算机。等待完成扫描过程。完成后,请检查是否清除了感染,如果没有清除,则可以使用防病毒软件重新扫描计算机。

保护您的网络安全:在网络上共享或访问您的个人数据时,请务必小心,并检查这是否是安全网络。另外,您应该避免使用公共WiFi访问您的个人或财务数据。

切勿广播Open WiFi连接。使用WPA2或WPA加密。另外,广播您的SSID(WIFI网络的名称)也不是一个好主意。您仍然可以通过设备访问它,只需手动输入SSID和密码即可。

避免访问不可靠的网站,停止单击其上显示的任何超链接:Web上的某些网站提供了盗版材料,包含可疑链接/按钮,并提供了一些错误的正面广告。浏览Internet时应保持警惕,并避免单击不可靠网站上显示的任何超链接/广告。

将鼠标悬停在超链接上,然后单击以查看链接真正将您带到何处。另外,从未知来源,未知文件共享站点下载任何文件或应用程序以及从电子邮件附件打开任何文件或应用程序时,都应保持警惕。如果您从未知来源下载文件,则应先使用一些功能强大的防病毒软件对其进行扫描,然后才能在计算机中打开它。另外,您应该避免从未知来源下载文件。

确保您的个人文件或数据安全:网络罪犯可以利用您粗心的Internet浏览或系统上的活动,并可以收集存储在计算机或网络上的个人或敏感信息。

他们可以通过恶意网站在浏览器上传递虚假的礼物,安全警报和其他类型的骗局弹出窗口来尝试收集您的个人数据。他们使用您的恶意技巧来访问您的个人数据,例如在线帐户。例如,他们可以显示虚假的Microsoft登录表单看起来像与Microsoft关联的合法登录表单,并要求您输入电子邮件ID和密码详细信息。这样,他们可以收集您的电子邮件登录凭据。因此,我们建议您停止与您不认识的任何用户共享您的个人或敏感数据,并避免将数据共享给不可靠的来源。

使用多个强密码:切勿对您拥有的每个帐户使用相同的密码。您应确保帐户密码至少8个字符,并包括大小写,数字和/或特殊字符。这样,您可以使密码安全可靠,黑客无法猜到。

如果您对所有事物或在诸如电子邮件ID,Facebook,Twitter等具有相同密码的所有事物上使用相同密码,并且被发现,那么只需几秒钟即可破解您的帐户。因此,您使用多个强密码,并且永远不要将密码共享给任何人。

备份文件:万一发生系统损坏(尤其是文件丢失)的情况,备份是恢复文件或数据的核心解决方案之一。例如,如果System感染了恶意软件或病毒,并且这些感染试图破坏/锁定您的个人文件,并且如果您已经在一些安全的存储介质上对个人文件进行了强大的备份,则可以轻松地从备份中还原它们。因此,您应该保留个人文件或数据的备份。

如何清除电脑病毒?

使用防病毒或防恶意软件,可以清除计算机病毒。计算机病毒是隐藏程序,可以通过某些功能强大的防病毒软件轻松检测到。如上所述,计算机病毒可以包含在您从未知/非官方来源下载的软件包,已安装的浏览器软件,系统注册表,控制面板,硬盘驱动器,引导扇区以及您的个人文件或数据中。

使用某些功能强大的防病毒软件运行系统扫描,然后等待完成扫描过程,然后删除检测到的威胁是清除恶意软件或病毒的方法。所以,您应该尝试此。让我们看一下如何清除计算机病毒的步骤。

如何在Windows / Mac中下载和安装“防病毒软件”?

第1步:打开浏览器和防病毒公司的“访问官方网站”,它们提供了强大的工具来删除计算机中的所有类型的感染。或者,您可以通过下面的链接下载防病毒软件。

第2步:双击“软件设置文件”,然后按照屏幕上的说明完成安装

步骤3:启动“防病毒软件”

第4步:首次使用“完整系统扫描”。如果您是该防病毒软件的常规用户,则可以选择“自定义扫描”或其他可用选项来扫描计算机中的恶意软件。

步骤5:等待完成扫描过程。扫描后,它将以用户可读的格式显示扫描结果,并可以选择删除所有检测到的威胁。点击“删除”或其他可用按钮将其删除。

重要笔记:

必须始终打开计算机中安装的防病毒软件,这意味着必须打开PC保护,这有助于实时检测恶意软件或病毒。某些恶意软件会在“正常模式”下使用防病毒软件阻止系统扫描。因此,您需要进入“安全模式”或“带网络的安全模式”,然后运行系统扫描来查找恶意软件或病毒。此外,您还应保持最新的防病毒软件,以帮助检测和删除最新的恶意软件。

结论

我相信这篇文章可以帮助您了解“计算机病毒”,其功能,计算机病毒的类型,计算机病毒的时间表和历史记录,以及如何防止系统受到恶意软件或病毒的侵害。此外,您还可以阅读有关如何删除计算机中的恶意软件或病毒的信息。就这样。如有任何建议或疑问,请在下面的评论框中写。