Como remover TOR Ransomware e recuperar arquivos

Dicas completas para excluir arquivos TOR Ransomware e descriptografar

TOR Ransomware é uma infecção do tipo ransomware e faz parte do grupo Dharma ransomware. O malware criptografa os arquivos armazenados e exige o pagamento do resgate pela descriptografia. Em outras palavras, o ransomware torna todos os arquivos armazenados inacessíveis e, em seguida, pede às vítimas que paguem para restaurar o acesso a eles.

Durante o processo de criptografia, os arquivos são anexados com este padrão: nome do arquivo original, ID exclusivo atribuído à vítima, endereço de e-mail dos criminosos cibernéticos e extensão “.TOR”. Por exemplo, um arquivo inicialmente nomeado como 1.jpg se tornaria “1.jpg.id-C279F237. [[email protected]] .TOR” – após a criptografia.

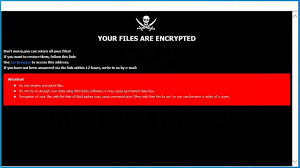

Assim que o processo de criptografia de arquivos for concluído, um resgate será exibido em uma janela pop-up. Além disso, uma mensagem curta exigindo resgate em um texto intitulado “FILES ENCRYPTED.txt” é colocada na área de trabalho.

O texto dentro do arquivo .txt afirma que os dados das vítimas foram bloqueados e para desbloqueá-los, eles precisam escrever para os e-mails listados. A janela pop-up fornece um pouco mais de informações sobre o ataque de ransomware. Ele esclarece sobre a criptografia de arquivos.

A mensagem repete que as vítimas devem entrar em contato com os criminosos através do endereço de e-mail fornecido – para iniciar o processo de recuperação de arquivos. Se eles não obtiverem nenhuma resposta em 12 horas, o endereço de e-mail secundário deve ser usado para fins de comunicação.

A nota conclui com um aviso aos usuários de que se eles renomearem os arquivos criptografados e / ou tentarem descriptografá-los usando um software de terceiros, isso os tornará permanentemente inacessíveis. Aqui está o texto completo apresentado na janela pop-up exibida por TOR Ransomware:

SEUS ARQUIVOS ESTÃO ENCRIPTADOS

Não se preocupe, você pode devolver todos os seus arquivos!

Se você deseja restaurá-los, siga este link: email [email protected] SUA ID –

Se você não for respondido através do link em 12 horas, escreva para nós por e-mail: [email protected]

Atenção!

Não renomeie arquivos criptografados.

Não tente descriptografar seus dados usando software de terceiros, isso pode causar perda permanente de dados.

A descriptografia de seus arquivos com a ajuda de terceiros pode aumentar o preço (eles adicionam sua taxa à nossa) ou você pode se tornar vítima de um golpe.

Texto apresentado no arquivo de texto do TOR (“FILES ENCRYPTED.txt”):

todos os seus dados foram bloqueados para nós

Você quer voltar?

escreva para o e-mail [email protected] ou [email protected]

Na maioria dos casos de infecção de ransomware, a descriptografia é impossível sem o envolvimento dos criminosos por trás dela. Pode ser quando o ransomware está em seu estágio inicial ou contém alguns bugs / falhas.

Independentemente disso, não é altamente recomendável que você entre em contato com os criminosos e pague-lhes a quantia exigida. Apesar de atender aos pedidos de resgate, as vítimas muitas vezes não recebem a ferramenta de descriptografia. Portanto, eles experimentam perdas financeiras e seus arquivos permanecem criptografados.

Para evitar que o TOR Ransomware faça mais criptografia de arquivos, ele deve ser removido do sistema. Infelizmente, a remoção não restaurará os arquivos já criptografados. Os backups existentes são a melhor opção nesse caso para a recuperação de arquivos.

Mas o problema é que nem todos os usuários têm esses backups disponíveis. No entanto, ainda existem pelo menos duas alternativas de recuperação de dados disponíveis neste caso, nomeadamente cópias de sombra e ferramentas de recuperação de dados. Verifique nossa seção de recuperação de dados abaixo para mais informações sobre as opções de recuperação de dados e o guia do usuário passo a passo.

Como o TOR Ransomware entrou no meu sistema?

Ransomware e outros malwares maliciosos são frequentemente distribuídos por meio de uma ampla variedade de técnicas. O malware malicioso é comumente distribuído por meio de canais de download duvidosos, como sites de hospedagem de arquivos não oficiais e gratuitos, redes p2p e outros downloaders de terceiros.

Ferramentas de ativação ilegal e atualizadores falsos são exemplos disso. Ferramentas de cracking infectam sistemas supostamente contornando as chaves de ativação de software pago. Ferramentas de ativação ilegal causam infecção do sistema abusando de bugs / falhas de software desatualizado ou baixando malware diretamente em vez de atualizações prometidas.

O malware também pode ser distribuído por meio de campanhas de spam – operação em escala em massa, onde milhares de emails de spam são entregues. Essas cartas contêm arquivos infecciosos ou links para esses arquivos. Esses arquivos geralmente são apresentados como oficiais, urgentes, importantes e semelhantes.

Esses e-mails contêm arquivos infecciosos ou os e-mails contêm links para download desses arquivos. Os arquivos virulentos podem estar em qualquer formato, incluindo PDF e documentos do Microsoft Office, arquivos (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), JavaScript e assim por diante, se clicado – download de malware / a instalação é acionada.

Como prevenir a intrusão de ransomware?

Recomenda-se fazer o download apenas de fontes oficiais e verificadas. Além disso, todos os programas devem ser ativados e atualizados usando ferramentas / funções de desenvolvedores legítimos. Para evitar a infecção do sistema por e-mails de spam, é aconselhável não abrir quaisquer e-mails suspeitos e irrelevantes – especialmente quaisquer anexos ou links de sites neles.

É crucial ter uma ferramenta antivírus confiável instalada e atualizada. Além disso, este software deve ser usado para varreduras regulares do sistema e para remover quaisquer ameaças detectadas. Se o sistema já estiver infectado com TOR Ransomware, recomendamos que você use alguma ferramenta antivírus confiável para removê-lo do sistema automaticamente.

Oferta especial

TOR Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.

Detalhes sobre antimalware e guia do usuário

Clique aqui para Windows

Clique aqui para Mac

Etapa 1: Remover TOR Ransomware através do “Modo de segurança com rede”

Etapa 2: Excluir TOR Ransomware usando a “Restauração do sistema”

Etapa 1: Remover TOR Ransomware através do “Modo de segurança com rede”

Para usuários do Windows XP e Windows 7: Inicialize o PC no “Modo de Segurança”. Clique na opção “Iniciar” e pressione F8 continuamente durante o processo de inicialização até que o menu “Opções avançadas do Windows” apareça na tela. Escolha “Modo de segurança com rede” na lista.

Agora, um windows homescren aparece na área de trabalho e a estação de trabalho agora está trabalhando no “Modo de segurança com rede”.

Para usuários do Windows 8: Vá para a “Tela inicial”. Nos resultados da pesquisa, selecione configurações, digite “Avançado”. Na opção “Configurações gerais do PC”, escolha a opção “Inicialização avançada”. Mais uma vez, clique na opção “Reiniciar agora”. A estação de trabalho é inicializada no “Menu de opções de inicialização avançada”. Pressione o botão “Solucionar problemas” e, em seguida, o botão “Opções avançadas”. Na “Tela de opções avançadas”, pressione “Configurações de inicialização”. Mais uma vez, clique no botão “Reiniciar”. A estação de trabalho agora será reiniciada na tela “Configuração de inicialização”. Em seguida, pressione F5 para inicializar no modo de segurança em rede

Para usuários do Windows 10: Pressione no logotipo do Windows e no ícone “Energia”. No menu recém-aberto, escolha “Reiniciar” enquanto mantém pressionado continuamente o botão “Shift” no teclado. Na nova janela aberta “Escolha uma opção”, clique em “Solucionar problemas” e depois em “Opções avançadas”. Selecione “Configurações de inicialização” e pressione “Reiniciar”. Na próxima janela, clique no botão “F5” no teclado.

Etapa 2: Excluir TOR Ransomware usando a “Restauração do sistema”

Faça login na conta infectada com TOR Ransomware. Abra o navegador e baixe uma ferramenta anti-malware legítima. Faça uma verificação completa do sistema. Remova todas as entradas detectadas maliciosamente.

Oferta especial

TOR Ransomware O TOR Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.

Caso não consiga iniciar o PC no “Modo de Segurança com Rede”, tente usar a “Restauração do Sistema”

- Durante a “Inicialização”, pressione continuamente a tecla F8 até que o menu “Opção avançada” apareça. Na lista, escolha “Modo de segurança com prompt de comando” e pressione “Enter”

- No novo prompt de comando aberto, digite “cd restore” e pressione “Enter”.

- Digite: rstrui.exe e pressione “ENTER”

- Clique em “Next” nas novas janelas

- Escolha qualquer um dos “Pontos de restauração” e clique em “Avançar”. (Esta etapa restaurará a estação de trabalho para sua data e hora anteriores à infiltração de TOR Ransomware no PC.

- Nas janelas recém-abertas, pressione “Sim”.

Depois que o PC for restaurado para a data e hora anteriores, faça o download da ferramenta anti-malware recomendada e faça uma varredura profunda para remover os arquivos TOR Ransomware, se eles permanecerem na estação de trabalho.

Para restaurar cada arquivo (separado) por este ransomware, use o recurso “Versão anterior do Windows”. Este método é eficaz quando a “Função de restauração do sistema” está ativada na estação de trabalho.

Nota importante: Algumas variantes do TOR Ransomware excluem as “Cópias de volume de sombra”, portanto, esse recurso pode não funcionar o tempo todo e é aplicável apenas a computadores seletivos.

Como restaurar um arquivo criptografado individual:

Para restaurar um único arquivo, clique com o botão direito do mouse e vá para “Propriedades”. Selecione a guia “Versão anterior”. Selecione um “Ponto de restauração” e clique na opção “Restaurar”.

Para acessar os arquivos criptografados pelo TOR Ransomware, você também pode tentar usar o “Shadow Explorer”. (http://www.shadowexplorer.com/downloads.html). Para obter mais informações sobre este aplicativo, pressione aqui. (http://www.shadowexplorer.com/documentation/manual.html)

Importante: O Ransomware de criptografia de dados é altamente perigoso e é sempre melhor que você tome precauções para evitar o ataque à estação de trabalho. É recomendável usar uma poderosa ferramenta anti-malware para obter proteção em tempo real. Com essa ajuda do “SpyHunter”, “objetos de política de grupo” são implantados nos registros para bloquear infecções prejudiciais como o TOR Ransomware.

Além disso, no Windows 10, você obtém um recurso muito exclusivo chamado “Atualização de criadores de conteúdo inédito” que oferece o recurso “Acesso controlado a pastas” para bloquear qualquer tipo de criptografia nos arquivos. Com a ajuda desse recurso, todos os arquivos armazenados nos locais, como pastas “Documentos”, “Imagens”, “Música”, “Vídeos”, “Favoritos” e “Área de trabalho”, são seguros por padrão.

É muito importante que você instale esta “Atualização do Windows 10 Fall Creators Update” no seu PC para proteger seus arquivos e dados importantes da criptografia de ransomware. Mais informações sobre como obter essa atualização e adicionar um formulário adicional de proteção ao ataque do rnasomware foram discutidas aqui. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/))

Como recuperar os arquivos criptografados por TOR Ransomware?

Até agora, você entenderia o que aconteceu com seus arquivos pessoais que foram criptografados e como pode remover os scripts e cargas associadas ao TOR Ransomware para proteger seus arquivos pessoais que não foram danificados ou criptografados até agora. Para recuperar os arquivos bloqueados, as informações detalhadas relacionadas a “Restauração do sistema” e “Cópias de volume de sombra” já foram discutidas anteriormente. No entanto, se você ainda não conseguir acessar os arquivos criptografados, tente usar uma ferramenta de recuperação de dados.

Uso da ferramenta de recuperação de dados

Esta etapa é para todas as vítimas que já tentaram todo o processo mencionado acima, mas não encontraram nenhuma solução. Além disso, é importante que você possa acessar o PC e instalar qualquer software. A ferramenta de recuperação de dados funciona com base no algoritmo de verificação e recuperação do sistema. Ele pesquisa as partições do sistema para localizar os arquivos originais que foram excluídos, corrompidos ou danificados pelo malware. Lembre-se de que você não deve reinstalar o sistema operacional Windows, caso contrário as cópias “anteriores” serão excluídas permanentemente. Você precisa limpar a estação de trabalho primeiro e remover a infecção por TOR Ransomware. Deixe os arquivos bloqueados como estão e siga as etapas mencionadas abaixo.

Etapa 1: Faça o download do software na estação de trabalho clicando no botão “Download” abaixo.

Etapa 2: Execute o instalador clicando nos arquivos baixados.

Etapa 3: Uma página de contrato de licença é exibida na tela. Clique em “Aceitar” para concordar com seus termos e uso. Siga as instruções na tela conforme mencionado e clique no botão “Concluir”.

Etapa 4: Depois que a instalação for concluída, o programa será executado automaticamente. Na interface recém-aberta, selecione os tipos de arquivo que deseja recuperar e clique em “Avançar”.

Etapa 5: você pode selecionar as “Unidades” nas quais deseja que o software execute e execute o processo de recuperação. Em seguida, clique no botão “Digitalizar”.

Etapa 6: com base na unidade selecionada para a digitalização, o processo de restauração é iniciado. Todo o processo pode demorar, dependendo do volume da unidade selecionada e do número de arquivos. Depois que o processo é concluído, um explorador de dados aparece na tela com uma visualização dos dados que devem ser recuperados. Selecione os arquivos que você deseja restaurar.

Step7. Em seguida, localize o local em que deseja salvar os arquivos recuperados.

Oferta especial

TOR Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.