Como remover TeslaRVNG1.5 Ransomware e recuperar arquivos criptografados

Guia completo para excluir TeslaRVNG1.5 Ransomware e restaurar arquivos criptografados

O TeslaRVNG1.5 Ransomware desenvolvido pela S! Ri é uma infecção do tipo ransomware pertencente ao ransomware Yakuza. Este malware criptografa os dados dos usuários em seus dispositivos (fotos, documentos, apresentações, músicas, vídeos e etc) e adiciona a extensão .teslarvng.1.5 a cada um deles. Por exemplo, seu arquivo 1.jpg se tornaria 1.jpg.teslarvng.1.5. Logo após isso, ele cria os arquivos HELP.txt e How To Recover.txt, dentro da nota de pedido de resgate dos bandidos para supostamente a recuperação de dados é apresentada.

As notas de resgate afirmam que as vítimas podem recuperar seus arquivos usando a única ferramenta de descriptografia que os bandidos por trás de TeslaRVNG1.5 Ransomware possuem. Para receber as instruções sobre como adquirir a ferramenta de descriptografia, eles devem enviar um e-mail para [email protected] ou [email protected]. Eles são solicitados a enviar um arquivo criptografado para os criminosos antes do pagamento, como prova de que a ferramenta de descriptografia está realmente funcionando. Os bandidos oferecem a descriptografia deste arquivo gratuitamente. Os vírus ransomware codificam os arquivos usando algumas cifras fortes e, portanto, há uma necessidade de uma ferramenta única para a recuperação de arquivos.

No entanto, também é verdade que os trapaceiros não são os únicos que podem fornecer a você a ferramenta de descriptografia real, mesmo se você atender a todas as suas demandas. Se você pagar, terá prejuízo financeiro. Nesse caso, você pode correr o risco de alguma infecção adicional do sistema, pois é muito comum distribuir malware usando campanha de mensagem de spam. Nós o instruímos enfaticamente a não atender às exigências de pagamento do resgate. Você deve usar algumas alternativas como backups para a recuperação de arquivos. Antes disso, você deve remover TeslaRVNG1.5 Ransomware para que ele não interfira durante o processo de criptografia dos arquivos.

Para remover a infecção cibernética, você deve usar alguma ferramenta antivírus confiável que possa localizar e excluí-la com todos os componentes associados. Após a remoção do ransomware, use o backup ou consulte nossa seção de recuperação de dados fornecida abaixo da postagem para outras alternativas de recuperação de dados, como Cópias de Sombra de Volume com guia manual completo. No entanto, você pode executar a recuperação de dados de instalação usando algumas ferramentas de recuperação de dados. Além disso, a remoção automática do TeslaRVNG1.5 Ransomware também é possível usando alguma ferramenta antivírus confiável que pode detectar e excluir essas ameaças.

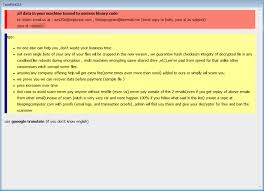

Texto apresentado em arquivos de texto TeslaRVNG1.5 Ransomware (“HELP.txt” e “How To Recover.txt”):

[+] O que aconteceu? [+]

todos os seus arquivos foram criptografados (bloqueados) por nós

[+] o que devo fazer [+]

mantenha a calma e nos envie uma mensagem

[+] vocês garantem a recuperação dos meus arquivos? [+]

é nosso trabalho, podemos descriptografar como criptografamos e vamos provar que

(infelizmente não é grátis e tem que pagar uma pequena quantia por isso)

você receberá um programa de descriptografia que torna seus arquivos e sistema exatamente como eram

[+] bem, como devo entrar em contato com você [+]

email: [email protected]

email2: [email protected]

apenas nos envie um e-mail com seu arquivo teslarvngID em anexo (o arquivo em todas as pastas antes deste arquivo)

você deve receber resposta em 24h no máximo

[+] como posso confiar em você [+]

você recebe o que paga, este é o nosso negócio e temos taxas de satisfação do cliente que afetam a decisão posterior do cliente

nós descriptografamos um arquivo gratuitamente para garantir a capacidade de recuperação de seus arquivos

você com certeza recuperará seus arquivos após o pagamento porque

se não o fizermos, nosso repovoamento ficará ruim e outros não farão o pagamento. claro que não queremos isso

[+] devo tentar ferramentas de terceiros [+]

usamos um método de criptografia de nível militar muito forte

você é livre para experimentar, mas ninguém pode funcionar sem nossas chaves privadas,

certifique-se de fazer um backup dos arquivos criptografados antes de tentar as ferramentas, pois elas podem corromper seus arquivos e torná-los indecifráveis

Como o ransomware se intrometeu?

Ransomware como o TeslaRVNG1.5 Ransomware são freqüentemente distribuídos por meio de campanhas de spam, fontes / canais de download de software não confiável, ferramentas de atualização de terceiros, cavalos de Troia e ferramentas não oficiais de ativação de software. O malware pode ser espalhado por meio de campanhas de mensagens de spam, enviando e-mails contendo anexos ou links de sites que baixam arquivos maliciosos. Eles procuram pessoas para abrir tais anexos, apresentando-os como alguns documentos legítimos, faturas, notificações de empresas, instituições respeitáveis e assim por diante. Além disso, o malware malicioso pode ser distribuído por meio de redes p2p, sites de hospedagem de arquivos gratuitos e downloaders / instaladores de terceiros e canais de download não confiáveis semelhantes. Os criminosos costumam hospedar malware malicioso nessas fontes. Ferramentas falsas de atualização de software exploram bugs / falhas de software desatualizado ou baixam malware diretamente em vez de fornecer atualizações. Trojans são malware malicioso que causa infecção de malware adicional. Ferramentas não oficiais de ativação de software são usadas para distribuir programas maliciosos. Quando usados para ativar software, eles instalam malware.

Como prevenir a infecção de ransomware?

Não é seguro abrir arquivos ou links em e-mails irrelevantes cujos endereços de remetentes parecem suspeitos, desconhecidos. O software deve ser baixado de sites oficiais e links diretos. Outras ferramentas / fontes nunca devem ser usadas. O software instalado deve ser atualizado usando ferramentas / funções dos desenvolvedores de software oficiais. As ferramentas não oficiais de atualização e ativação costumam ser usadas para distribuir malware. Além disso, é ilegal usar como instaladores de software pirateado e ativar programas licenciados. E, finalmente, tenha uma ferramenta antivírus confiável e mantenha seu banco de dados de detecção de vírus atualizado. Além disso, use essa ferramenta para varreduras regulares do sistema para remover quaisquer ameaças detectadas.

Oferta especial

TeslaRVNG1.5 Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.

Detalhes sobre antimalware e guia do usuário

Clique aqui para Windows

Clique aqui para Mac

Etapa 1: Remover TeslaRVNG1.5 Ransomware através do “Modo de segurança com rede”

Etapa 2: Excluir TeslaRVNG1.5 Ransomware usando a “Restauração do sistema”

Etapa 1: Remover TeslaRVNG1.5 Ransomware através do “Modo de segurança com rede”

Para usuários do Windows XP e Windows 7: Inicialize o PC no “Modo de Segurança”. Clique na opção “Iniciar” e pressione F8 continuamente durante o processo de inicialização até que o menu “Opções avançadas do Windows” apareça na tela. Escolha “Modo de segurança com rede” na lista.

Agora, um windows homescren aparece na área de trabalho e a estação de trabalho agora está trabalhando no “Modo de segurança com rede”.

Para usuários do Windows 8: Vá para a “Tela inicial”. Nos resultados da pesquisa, selecione configurações, digite “Avançado”. Na opção “Configurações gerais do PC”, escolha a opção “Inicialização avançada”. Mais uma vez, clique na opção “Reiniciar agora”. A estação de trabalho é inicializada no “Menu de opções de inicialização avançada”. Pressione o botão “Solucionar problemas” e, em seguida, o botão “Opções avançadas”. Na “Tela de opções avançadas”, pressione “Configurações de inicialização”. Mais uma vez, clique no botão “Reiniciar”. A estação de trabalho agora será reiniciada na tela “Configuração de inicialização”. Em seguida, pressione F5 para inicializar no modo de segurança em rede

Para usuários do Windows 10: Pressione no logotipo do Windows e no ícone “Energia”. No menu recém-aberto, escolha “Reiniciar” enquanto mantém pressionado continuamente o botão “Shift” no teclado. Na nova janela aberta “Escolha uma opção”, clique em “Solucionar problemas” e depois em “Opções avançadas”. Selecione “Configurações de inicialização” e pressione “Reiniciar”. Na próxima janela, clique no botão “F5” no teclado.

Etapa 2: Excluir TeslaRVNG1.5 Ransomware usando a “Restauração do sistema”

Faça login na conta infectada com TeslaRVNG1.5 Ransomware. Abra o navegador e baixe uma ferramenta anti-malware legítima. Faça uma verificação completa do sistema. Remova todas as entradas detectadas maliciosamente.

Oferta especial

TeslaRVNG1.5 Ransomware O TeslaRVNG1.5 Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.

Caso não consiga iniciar o PC no “Modo de Segurança com Rede”, tente usar a “Restauração do Sistema”

- Durante a “Inicialização”, pressione continuamente a tecla F8 até que o menu “Opção avançada” apareça. Na lista, escolha “Modo de segurança com prompt de comando” e pressione “Enter”

- No novo prompt de comando aberto, digite “cd restore” e pressione “Enter”.

- Digite: rstrui.exe e pressione “ENTER”

- Clique em “Next” nas novas janelas

- Escolha qualquer um dos “Pontos de restauração” e clique em “Avançar”. (Esta etapa restaurará a estação de trabalho para sua data e hora anteriores à infiltração de TeslaRVNG1.5 Ransomware no PC.

- Nas janelas recém-abertas, pressione “Sim”.

Depois que o PC for restaurado para a data e hora anteriores, faça o download da ferramenta anti-malware recomendada e faça uma varredura profunda para remover os arquivos TeslaRVNG1.5 Ransomware, se eles permanecerem na estação de trabalho.

Para restaurar cada arquivo (separado) por este ransomware, use o recurso “Versão anterior do Windows”. Este método é eficaz quando a “Função de restauração do sistema” está ativada na estação de trabalho.

Nota importante: Algumas variantes do TeslaRVNG1.5 Ransomware excluem as “Cópias de volume de sombra”, portanto, esse recurso pode não funcionar o tempo todo e é aplicável apenas a computadores seletivos.

Como restaurar um arquivo criptografado individual:

Para restaurar um único arquivo, clique com o botão direito do mouse e vá para “Propriedades”. Selecione a guia “Versão anterior”. Selecione um “Ponto de restauração” e clique na opção “Restaurar”.

Para acessar os arquivos criptografados pelo TeslaRVNG1.5 Ransomware, você também pode tentar usar o “Shadow Explorer”. (http://www.shadowexplorer.com/downloads.html). Para obter mais informações sobre este aplicativo, pressione aqui. (http://www.shadowexplorer.com/documentation/manual.html)

Importante: O Ransomware de criptografia de dados é altamente perigoso e é sempre melhor que você tome precauções para evitar o ataque à estação de trabalho. É recomendável usar uma poderosa ferramenta anti-malware para obter proteção em tempo real. Com essa ajuda do “SpyHunter”, “objetos de política de grupo” são implantados nos registros para bloquear infecções prejudiciais como o TeslaRVNG1.5 Ransomware.

Além disso, no Windows 10, você obtém um recurso muito exclusivo chamado “Atualização de criadores de conteúdo inédito” que oferece o recurso “Acesso controlado a pastas” para bloquear qualquer tipo de criptografia nos arquivos. Com a ajuda desse recurso, todos os arquivos armazenados nos locais, como pastas “Documentos”, “Imagens”, “Música”, “Vídeos”, “Favoritos” e “Área de trabalho”, são seguros por padrão.

É muito importante que você instale esta “Atualização do Windows 10 Fall Creators Update” no seu PC para proteger seus arquivos e dados importantes da criptografia de ransomware. Mais informações sobre como obter essa atualização e adicionar um formulário adicional de proteção ao ataque do rnasomware foram discutidas aqui. (https://blogs.windows.com/windowsexperience/2017/10/17/get-windows-10-fall-creators-update/))

Como recuperar os arquivos criptografados por TeslaRVNG1.5 Ransomware?

Até agora, você entenderia o que aconteceu com seus arquivos pessoais que foram criptografados e como pode remover os scripts e cargas associadas ao TeslaRVNG1.5 Ransomware para proteger seus arquivos pessoais que não foram danificados ou criptografados até agora. Para recuperar os arquivos bloqueados, as informações detalhadas relacionadas a “Restauração do sistema” e “Cópias de volume de sombra” já foram discutidas anteriormente. No entanto, se você ainda não conseguir acessar os arquivos criptografados, tente usar uma ferramenta de recuperação de dados.

Uso da ferramenta de recuperação de dados

Esta etapa é para todas as vítimas que já tentaram todo o processo mencionado acima, mas não encontraram nenhuma solução. Além disso, é importante que você possa acessar o PC e instalar qualquer software. A ferramenta de recuperação de dados funciona com base no algoritmo de verificação e recuperação do sistema. Ele pesquisa as partições do sistema para localizar os arquivos originais que foram excluídos, corrompidos ou danificados pelo malware. Lembre-se de que você não deve reinstalar o sistema operacional Windows, caso contrário as cópias “anteriores” serão excluídas permanentemente. Você precisa limpar a estação de trabalho primeiro e remover a infecção por TeslaRVNG1.5 Ransomware. Deixe os arquivos bloqueados como estão e siga as etapas mencionadas abaixo.

Etapa 1: Faça o download do software na estação de trabalho clicando no botão “Download” abaixo.

Etapa 2: Execute o instalador clicando nos arquivos baixados.

Etapa 3: Uma página de contrato de licença é exibida na tela. Clique em “Aceitar” para concordar com seus termos e uso. Siga as instruções na tela conforme mencionado e clique no botão “Concluir”.

Etapa 4: Depois que a instalação for concluída, o programa será executado automaticamente. Na interface recém-aberta, selecione os tipos de arquivo que deseja recuperar e clique em “Avançar”.

Etapa 5: você pode selecionar as “Unidades” nas quais deseja que o software execute e execute o processo de recuperação. Em seguida, clique no botão “Digitalizar”.

Etapa 6: com base na unidade selecionada para a digitalização, o processo de restauração é iniciado. Todo o processo pode demorar, dependendo do volume da unidade selecionada e do número de arquivos. Depois que o processo é concluído, um explorador de dados aparece na tela com uma visualização dos dados que devem ser recuperados. Selecione os arquivos que você deseja restaurar.

Step7. Em seguida, localize o local em que deseja salvar os arquivos recuperados.

Oferta especial

TeslaRVNG1.5 Ransomware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta de Recuperação de Dados

Sugerimos que você escolha seus arquivos de backup criados recentemente para restaurar seus arquivos criptografados. No entanto, se você não tiver nenhum desses backups, tente uma ferramenta de recuperação de dados para verificar se pode restaurar os dados perdidos.