Corrija o problema “Malware pedindo permissão para fazer alterações no seu dispositivo”

Se você deseja retirar Malware, pode ser uma tarefa difícil se for inexperiente. Para eliminar completamente esse malware, os usuários devem desinstalar todos os itens relacionados do painel de controle, registro e arquivos do sistema. Além disso, limpar o cache e os cookies do navegador e redefinir as configurações para o estado padrão é necessário para garantir que todos os remanescentes do parasita sejam erradicados. Para aqueles que não possuem habilidades técnicas, usar uma ferramenta anti-malware confiável é a maneira mais fácil de retirar Malware. Essa ferramenta pode escanear o sistema e eliminar automaticamente a ameaça, tornando o processo de remoção mais eficiente e eficaz.

Oferta especial

Malware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta Especial (Para Macintosh)

Se você é um usuário de Mac e o Malware o afetou, pode fazer o baixer do scanner antimalware gratuito para Mac aqui para verificar se o programa funciona para você.

Guia completo para excluir software indesejado

O termo “Malware pedindo permissão para fazer alterações em seu dispositivo” refere-se a uma tática de software malicioso em que o malware busca o consentimento do usuário para fazer alterações ou executar ações em um dispositivo. Essa abordagem enganosa visa explorar usuários desavisados, apresentando solicitações ou notificações aparentemente legítimas. Ao pedir permissão, o malware tenta contornar as medidas de segurança e obter privilégios elevados. Uma vez concedido o acesso, o malware pode executar várias atividades prejudiciais, como modificar as configurações do sistema, instalar software malévolo adicional, acessar dados confidenciais ou iniciar ações não autorizadas.

Como você definiria malware e de que forma ele busca permissão para modificar seu dispositivo?

Malware abrange uma ampla variedade de software malicioso, como vírus, worms, ransomware, spyware, cavalos de Tróia e adware. Ele pode se infiltrar nos dispositivos por meio de vários canais, como baixar arquivos de fontes não confiáveis, interagir com links ou anexos maliciosos, visitar sites inseguros ou conectar-se a dispositivos infectados.

- O malware pode solicitar permissão para modificações no dispositivo de diversas maneiras. Por exemplo, alguns malwares exploram vulnerabilidades em sistemas operacionais ou software, obtendo acesso sem o conhecimento do usuário. Navegadores desatualizados ou plug-ins com falhas de segurança podem permitir a execução de malware ao visitar sites específicos.

- Além disso, o malware geralmente se disfarça como aplicativos ou atualizações originais, induzindo os usuários a instalá-los sem saber. Pop-ups que imitam software antivírus ou notificações do sistema operacional podem induzir os usuários a instalar malware involuntariamente.

- Certos malwares assumem o controle de navegadores ou aplicativos, apresentando alertas ou avisos enganosos que coagem os usuários a agir. Essas táticas podem envolver mensagens alegando infecção de dispositivo ou vulnerabilidade de dados, instando os indivíduos a ligar para um número ou clicar para resolução. No entanto, o cumprimento pode resultar na divulgação de informações pessoais ou na instalação de malware adicional.

Quais são os riscos associados ao permitir que o malware tenha permissão para modificar seu dispositivo?

Conceder permissão ao malware para fazer alterações em seu dispositivo pode levar a graves repercussões que comprometem seu dispositivo e seus dados. As implicações variam dependendo do tipo específico e dos objetivos do malware envolvido. Aqui estão algumas possíveis consequências a serem consideradas:

- Em primeiro lugar, o malware pode inundar seu dispositivo com anúncios indesejados ou redirecionar seu navegador para sites maliciosos. Isso atrapalha sua experiência de navegação e expõe você a mais riscos de segurança.

- Além disso, certos tipos de malware são projetados para monitorar suas atividades online secretamente. Eles podem gravar suas teclas digitadas ou até mesmo acessar sua webcam sem seu conhecimento, comprometendo sua privacidade e expondo informações confidenciais.

- Além disso, o malware pode roubar seus dados pessoais, incluindo senhas, números de cartão de crédito e detalhes de contas bancárias. Essas informações podem ser exploradas para ganhos financeiros ou usadas para roubo de identidade, podendo causar danos significativos.

- Além disso, alguns malwares têm a capacidade de excluir ou criptografar seus arquivos, mantendo-os como reféns e exigindo um resgate para recuperá-los. Isso pode resultar na perda de dados importantes ou consequências financeiras significativas se o resgate for pago.

- O malware também pode afetar gravemente o desempenho do seu dispositivo. Ele pode retardar sua operação, causar travamentos frequentes ou torná-lo instável, interrompendo sua produtividade e frustrando sua experiência de usuário.

- Por fim, o malware pode servir como porta de entrada para novas infecções. Ele pode instalar malware adicional em seu dispositivo ou permitir acesso remoto a hackers, dando a eles controle sobre seu sistema e potencialmente levando a danos mais extensos.

No geral, conceder permissão para malware expõe você a uma ampla gama de riscos, desde anúncios intrusivos e violações de privacidade até roubo de dados, perdas financeiras e funcionalidade de dispositivo comprometida. É crucial priorizar as medidas de segurança e permanecer vigilante para se proteger contra esses perigos potenciais.

Quais são as etapas para resolver o problema “Malware solicitando permissão para fazer alterações no seu dispositivo?”

Se você suspeitar que um malware está solicitando permissão para fazer alterações em seu dispositivo, é importante tomar medidas imediatas para proteger seu sistema e dados. Aqui estão os passos que você deve seguir:

- Em primeiro lugar, não dê consentimento a quaisquer solicitações ou alertas suspeitos. Feche a janela pop-up ou notificação sem clicar em nenhum link ou botão. Ao negar a permissão, você impede que o malware obtenha acesso ao seu dispositivo.

- Em seguida, altere as senhas de todas as suas contas, especialmente se você suspeitar que suas credenciais podem ter sido comprometidas. Use senhas fortes e exclusivas e considere habilitar a autenticação de dois fatores para uma camada adicional de segurança. Isso ajuda a proteger suas contas contra acesso não autorizado.

- É crucial manter o sistema operacional e o software do seu dispositivo atualizados. Verifique as atualizações disponíveis e instale-as imediatamente. As atualizações geralmente incluem patches de segurança que abordam vulnerabilidades exploradas por malware, reduzindo o risco de infecção.

- O backup regular de seus dados é essencial no caso de um ataque de malware. Crie backups de seus arquivos importantes usando um serviço de nuvem confiável ou um disco rígido externo. Isso garante que, mesmo que seus dados sejam comprometidos, você possa restaurá-los sem pagar resgate ou perdê-los permanentemente.

- Realize uma verificação completa do seu dispositivo usando um software antimalware confiável, como o SpyHunter 5. Certifique-se de que o software esteja atualizado com as definições mais recentes para detectar e remover qualquer malware identificado. Siga as instruções do software para limpar seu sistema de forma eficaz.

Ao seguir essas etapas, você pode resolver com eficiência o problema de malware pedindo permissão para fazer alterações em seu dispositivo, mitigando os riscos potenciais e protegendo seu dispositivo e dados de mais danos.

Resumo da ameaça |

| Nome: Malware |

| Categoria: Seqüestrador de navegador |

|

Recursos: altera a experiência de navegação do usuário alterando o mecanismo de pesquisa padrão e a página inicial, exibe anúncios indesejados e redireciona o usuário para sites maliciosos. |

| Nível de perigo: médio |

|

Sintomas: o aplicativo indesejado pode causar vários efeitos adversos, como exibir anúncios pop-up intrusivos e desacelerar a navegação na Internet. A ameaça pode manipular as configurações de um navegador de internet. Essa manipulação força os usuários a visitar o site do sequestrador e realizar pesquisas na Internet usando seu mecanismo de pesquisa. |

|

Distribuição: os sequestradores de navegador ou adware, como o Malware, podem se espalhar por meio de anúncios pop-up enganosos, instaladores de software gratuito que vêm com malware e instaladores falsos do Flash Player. |

|

Remoção: Para remover a ameaça, escaneie seu sistema com o poderoso software anti-malware SpyHunter |

Que danos Malware pode causar?

Malware é um tipo de software malicioso que pode assumir o controle do seu navegador da web e modificar suas configurações sem o seu consentimento. Esses aplicativos geralmente são projetados para redirecionar o tráfego da Web para outros sites, exibir anúncios indesejados e coletar suas informações pessoais. Os sequestradores de navegador podem ser muito prejudiciais e podem causar uma ampla gama de problemas para o seu computador e sua privacidade. Abaixo, discutiremos alguns dos danos que Malware pode causar.

- Modifique as configurações do seu navegador: ele pode modificar as configurações do seu navegador, como sua página inicial, mecanismo de pesquisa padrão e página de nova guia. Isso pode ser muito frustrante, pois pode levar muito tempo para redefinir essas configurações de volta ao estado original.

- Exibir anúncios irritantes: esse aplicativo de sequestro geralmente exibe anúncios indesejados, pop-ups e banners em sua tela. Esses anúncios podem ser muito irritantes e podem até levar a um conteúdo mais prejudicial se você clicar neles. Em alguns casos, os anúncios podem até ser usados para induzi-lo a baixar mais malware.

- Redirecione o tráfego da Web: ele pode redirecionar o tráfego da Web para outros sites, mesmo que você não pretenda visitar esses sites. Isso pode ser muito perigoso, pois os sites para os quais você é redirecionado podem conter conteúdo nocivo, como malware, golpes de phishing ou outros tipos de golpes.

- Desacelere seu computador: Um dos danos mais óbvios de sequestradores ou adware como o Malware é que eles podem tornar seu computador lento. Isso ocorre porque eles estão constantemente sendo executados em segundo plano, consumindo recursos valiosos do sistema. Isso pode fazer com que seu dispositivo fique lento, sem resposta e até travar.

- Causar travamentos do navegador: Malware também pode fazer com que seu navegador trave ou congele. Isso pode ser muito frustrante, pois pode fazer com que você perca qualquer trabalho que estava fazendo ou até mesmo fazer com que perca dados importantes se não tiver salvo seu trabalho.

- Diminua sua privacidade online: este software indesejado pode diminuir sua privacidade online rastreando seus hábitos de navegação, coletando suas informações pessoais e exibindo anúncios indesejados. Isso pode ser muito prejudicial, pois pode expô-lo a roubo de identidade, fraude e outros tipos de crimes cibernéticos.

Resumindo, Malware pode causar uma ampla gama de danos ao seu dispositivo e à sua privacidade. Portanto, é importante tomar medidas para proteger seu computador desse aplicativo sequestrador, como usar um software antivírus, manter seu navegador e sistema operacional atualizados.

Malware é um vírus perigoso?

Malware é um tipo de malware que pode causar muitos problemas desagradáveis dentro dos sistemas comprometidos. Embora muitos não o considerem um vírus destrutivo no sentido de que não se destina a danificar o dispositivo, ele pode ser um incômodo e potencialmente comprometer a segurança online do usuário. Além disso, pode expor indiretamente seu sistema a formas mais perigosas de vírus e malware.

Sequestradores de navegador ou adware podem tornar seu computador mais vulnerável a outros tipos de ataques. Isso ocorre porque eles geralmente desativam seu software antivírus, firewall e outras medidas de segurança projetadas para proteger seu sistema contra malware e outros tipos de ataques.

Malware também pode ser usado para instalar outros tipos de malware em seu computador, como adware, spyware e até mesmo ransomware. Esses tipos de malware podem causar ainda mais danos, como roubar seus arquivos, criptografá-los e exigir um resgate para desbloqueá-los.

Além disso, essas infecções baseadas em navegador geralmente são projetadas para coletar dados pessoais dos usuários, como histórico de navegação, consultas de pesquisa e até mesmo credenciais de login. Essas informações podem ser usadas para roubo de identidade, fraude e outras atividades maliciosas.

Por esses motivos, o Malware ainda pode ser considerado um vírus de computador perigoso e deve ser eliminado do sistema o mais rápido possível.

FAQ comum sobre Malware

Qual é o objetivo de um sequestrador de navegador?

Em termos gerais, um sequestrador de navegador possivelmente pretende sequestrar todas as variantes do navegador instaladas no dispositivo de destino. Durante esse processo, ele é usado para substituir seus valores padrão definidos para página inicial, nova guia e configurações do mecanismo de pesquisa. Essas modificações geralmente redirecionam os usuários para navegar em fontes online duvidosas ou páginas de phishing. Essas páginas redirecionadas geralmente promovem algumas opções de download de software não autorizado, links maliciosos e muito mais. A interação com essas opções pode levar a um sério caos para os usuários; no entanto, as ofertas nessas páginas ajudam seus criadores a obter lucro em termos de dinheiro ou dados.

Devo continuar usando o navegador infectado?

Se você suspeitar que seu navegador está infectado por um adware ou navegador, provavelmente nunca deve ignorar esses impactos. Esse objeto infeccioso não apenas altera as configurações do navegador para causar redirecionamentos ou erupções pop-up, mas também registra todas as suas entradas, preferências de pesquisa e outros detalhes confidenciais para permitir que os criminosos os usem indevidamente. é melhor interromper o uso do navegador infectado e procurar ajuda para eliminar o traço de malware presente em breve.

O que devo fazer para proteger meu dispositivo contra malware?

Provavelmente, você deve estar ciente dos métodos de invasão de malware que discutimos no artigo e deve evitar interagir com todos os recursos da Web possíveis que possam transitar códigos maliciosos em um dispositivo. Além disso, certifique-se de proteger seu dispositivo usando um poderoso aplicativo de segurança, que também criou uma ótima camada extra para seu dispositivo para garantir sua eficiência e segurança.

O redirecionamento Malware leva a sites inseguros

A cadeia de redirecionamento acionada por Malware pode forçar o navegador a enviar o usuário para várias páginas da web diferentes. No entanto, é pertinente observar que a maioria dos sites para os quais ele envia as pessoas são maliciosos e até perigosos e podem representar uma séria ameaça ao dispositivo e ao navegador. Este software indesejado pode levar os usuários aos seguintes sites:

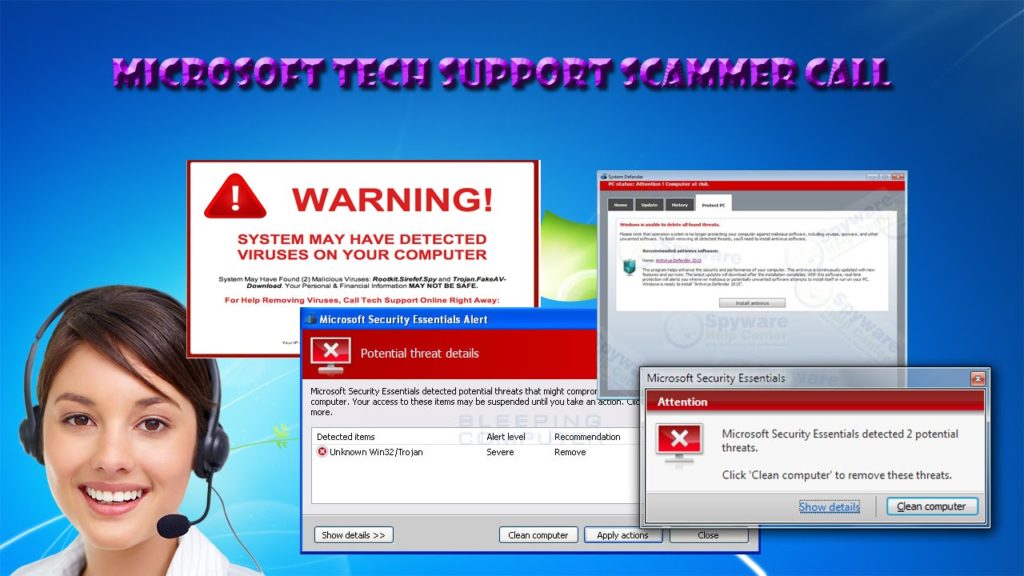

Sites fraudulentos de suporte técnico

Muitas pessoas estão sendo vítimas de sites fraudulentos de suporte técnico que se tornaram cada vez mais difundidos. Esses sites geralmente imitam a aparência de mensagens de erro legítimas do sistema operacional, tornando difícil para os indivíduos discernir se a mensagem é genuína ou uma farsa. Como resultado, os usuários são facilmente enganados e dão aos golpistas acesso às suas informações pessoais ou pagam por serviços desnecessários e caros.

Site de namoro inseguro

Os pop-ups Malware podem levar você a sites de namoro duvidosos que são totalmente controlados por robôs. Esses sites geralmente exibem notificações e pop-ups enganosos que induzem os usuários a acreditar que eles têm várias solicitações de bate-papo ou mensagens esperando por eles. Esses falsos alertas podem ser projetados para parecerem convincentes e podem até usar linguagem persuasiva para criar um senso de urgência, induzindo os usuários a clicar neles. Na realidade, essas notificações geralmente são uma tática empregada por golpistas para induzir os indivíduos a interagir com seus sites fraudulentos ou baixar software malicioso.

Sites que exibem alertas de vírus falsos:

Esses sites tendem a exibir alertas de segurança falsos, alegando que os PCs dos usuários estão infectados com vários vírus. Eles são projetados para induzir os visitantes a acreditar que estão com problemas de infecção de seus computadores e obrigá-los a tomar ações imediatas. Os golpistas por trás desses enganos visam induzir os usuários a baixar e instalar software malicioso ou extrair dinheiro deles para serviços inúteis.

Sites de malware de download drive-by

Os usuários também podem ser levados a sites de download drive-by, que é um tipo de ataque cibernético no qual o malware é baixado automaticamente para um computador sem o conhecimento ou consentimento do usuário. Os downloads drive-by são uma séria ameaça à segurança, pois podem resultar na instalação de vírus, spyware ou outros tipos de software malicioso, que podem comprometer a segurança e a privacidade do seu computador e dados pessoais.

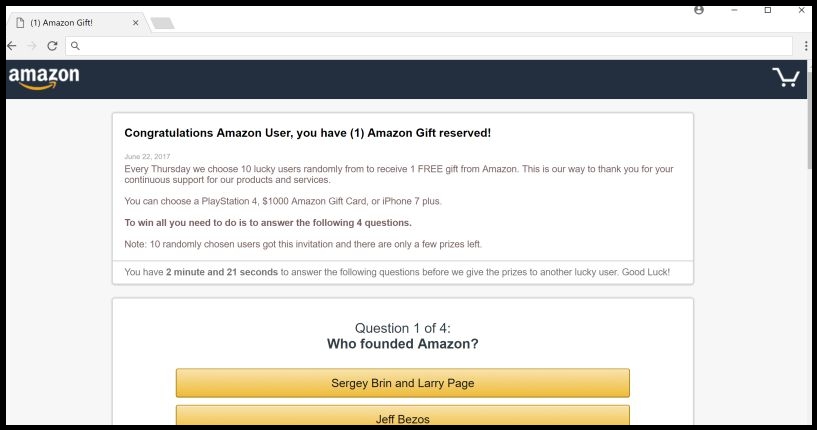

Sites falsos de pesquisa de brindes

Esses sites duvidosos tendem a promover pesquisas falsas com o objetivo de induzir os usuários a roubar suas informações pessoais, como detalhes de cartão de crédito, credenciais bancárias, etc. Esse tipo de informação pode ser usado posteriormente para vários fins maliciosos e pode levar a uma série de problemas desagradáveis .

Pop-ups inseguros causam golpes online

Pop-ups inseguros são um método comum usado por golpistas online para enganar usuários desavisados da Internet. Esses pop-ups podem aparecer no navegador dos usuários quando seu sistema está contaminado com um aplicativo indesejado; eles visitam um site ou clicam em um link e muitas vezes tentam convencê-los a realizar alguma ação, como baixar um programa ou fornecer informações pessoais.

Depois que os usuários interagem com o pop-up, eles podem ser redirecionados para um site fraudulento que parece legítimo, mas na verdade foi projetado para roubar seus dados confidenciais ou dinheiro. Por exemplo, um pop-up Malware pode alegar que o dispositivo dos usuários está infectado por um vírus e solicitar que eles baixem um software que na verdade é um malware.

Outros pop-ups podem oferecer um prêmio ou presente em troca das informações pessoais do usuário, como nome, endereço e número do cartão de crédito. Uma vez que os golpistas tenham essas informações, eles podem empregá-las para fazer compras não autorizadas ou cometer roubo de identidade. Isso pode levar a sérios problemas de privacidade, fraude de identidade, infecções de sistema de alto risco e até mesmo perdas monetárias significativas.

Como Malware atacou meu dispositivo?

Os parasitas baseados em navegador, como o Malware, podem infectar os sistemas de PC de várias maneiras enganosas. Abaixo estão alguns pontos-chave sobre como esses tipos de malware podem se infiltrar nos dispositivos visados:

- Pacote de software: Adware e sequestradores de navegador geralmente são agrupados com software legítimo que os usuários baixam da Internet. Pode ser um utilitário ou jogo gratuito disponibilizado para download em um site. O site pode oferecer o programa gratuitamente, mas será fornecido com um software adicional que o usuário pode não conhecer. Quando o usuário baixa e instala o programa, o software incluído também é instalado em seu sistema sem seu conhecimento ou consentimento. Este software incluído pode incluir um sequestrador de navegador ou adware que modificará as configurações do navegador da web do usuário.

- Sites maliciosos: Malware também pode se espalhar por meio de sites maliciosos. Esses sites são projetados para induzir os usuários a baixar e instalar software ou visitar outros locais prejudiciais da Web. As pessoas visitam um site malicioso frequentemente clicando em um link em um e-mail de spam, uma postagem social ou um resultado de mecanismo de pesquisa. O site contém um código que baixa e instala automaticamente o software indesejado no computador dos usuários sem o conhecimento ou aprovação deles.

- Exploits: Outra maneira pela qual PUPs como Malware podem entrar nos sistemas de computador são os exploits. Exploits são vulnerabilidades em software que podem ser exploradas por invasores para obter acesso não autorizado a um sistema de computador ou para instalar malware ou adware. Os agentes de ameaças encontram uma vulnerabilidade no navegador da Web, no sistema operacional ou em um plug-in do usuário, como Java ou Flash. Depois disso, eles criam um site que contém um código que explora a vulnerabilidade quando o usuário visita o site. A exploração baixa e instala o parasita no PC sem conhecimento ou consentimento dos usuários.

- Engenharia social: Malware também pode entrar no dispositivo por meio da engenharia social, que é uma técnica usada por hackers para induzir os usuários a baixar e instalar malware. Esses criminosos da Internet criam um anúncio falso ou uma mensagem pop-up que afirma que o usuário precisa atualizar seu software ou instalar um novo plug-in para visualizar o conteúdo de um site. A mensagem pop-up pode conter uma mensagem convincente, como “Seu Flash Player está desatualizado, clique aqui para atualizá-lo” ou “Seu computador está infectado, clique aqui para remover o vírus”. Quando os usuários clicam na mensagem pop-up, eles acabam baixando e instalando o programa indesejado sem perceber.

Oferta especial

Malware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta Especial (Para Macintosh)

Se você é um usuário de Mac e o Malware o afetou, pode fazer o baixer do scanner antimalware gratuito para Mac aqui para verificar se o programa funciona para você.

Detalhes sobre antimalware e guia do usuário

Clique aqui para Windows

Clique aqui para Mac

Nota importante: Este malware solicita que você ative as notificações do navegador da web. Portanto, antes de prosseguir com o processo de remoção manual, execute estas etapas.

Google Chrome (PC)

- Vá para o canto superior direito da tela e clique em três pontos para abrir o botão Menu

- Selecione “Configurações”. Role o mouse para baixo para escolher a opção “Avançado”

- Vá para a seção “Privacidade e segurança” rolando para baixo e, em seguida, selecione “Configurações de conteúdo” e depois a opção “Notificação”

- Encontre cada URL suspeito e clique em três pontos no lado direito e escolha a opção “Bloquear” ou “Remover”

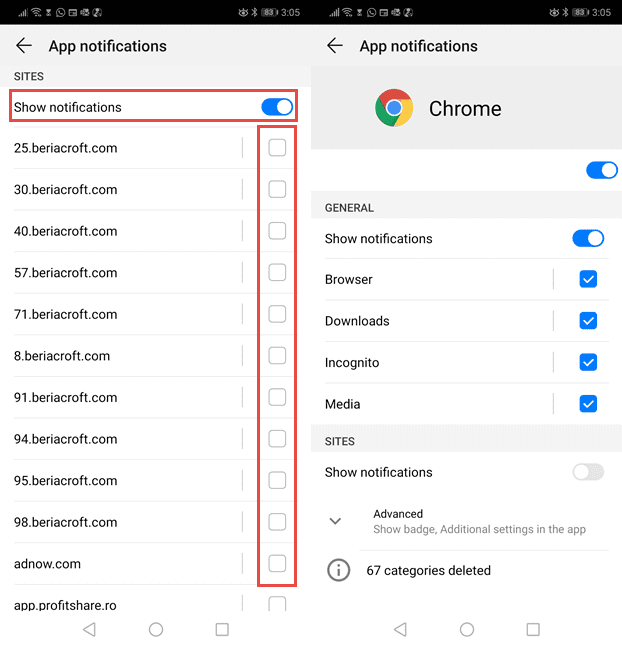

Google Chrome (Android)

- Vá para o canto superior direito da tela e clique em três pontos para abrir o botão de menu e clique em “Configurações”

- Role para baixo mais para clicar em “configurações do site” e pressione a opção “notificações”

- Na janela recém-aberta, escolha cada URL suspeito um por um

- Na seção de permissão, selecione “notificação” e “Desligado” no botão de alternância

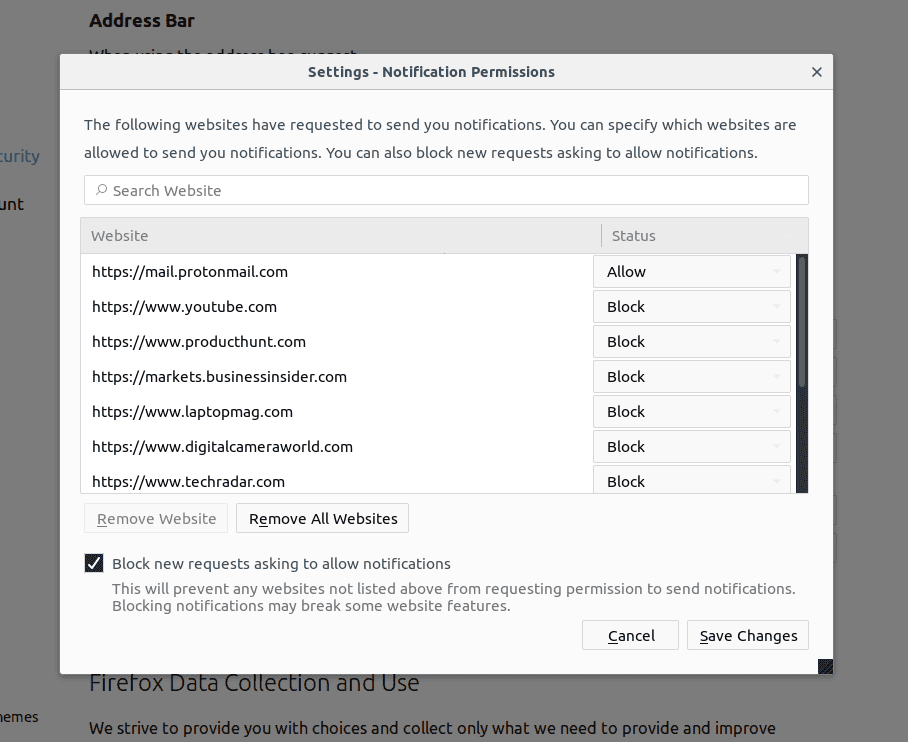

Mozilla Firefox

- No canto direito da tela, você notará três pontos, que é o botão “Menu”

- Selecione “Opções” e escolha “Privacidade e segurança” na barra de ferramentas presente no lado esquerdo da tela.

- Role lentamente para baixo e vá para a seção “Permissão” e escolha a opção “Configurações” ao lado de “Notificações”

- Na janela recém-aberta, selecione todos os URLs suspeitos. Clique no menu suspenso e selecione “Bloquear”

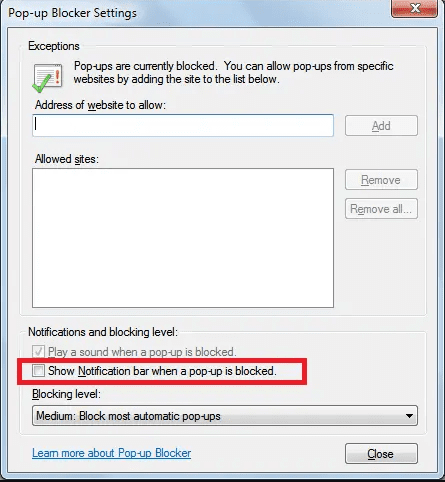

Internet Explorer

- Na janela do Internet Explorer, selecione o botão de engrenagem presente no canto direito

- Escolha “Opções da Internet”

- Selecione a guia “Privacidade” e depois “Configurações” na seção “Bloqueador de pop-ups”

- Selecione todos os URLs suspeitos um por um e clique na opção “Remover”

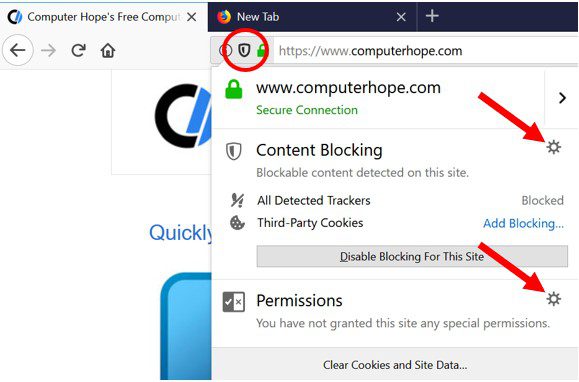

Microsoft Edge

- Abra o Microsoft Edge e clique nos três pontos no canto direito da tela para abrir o menu

- Role para baixo e selecione “Configurações”

- Role para baixo ainda mais para escolher “ver configurações avançadas”

- Na opção “Permissão de site”, clique na opção “Gerenciar”

- Clique em alternar em cada URL suspeito

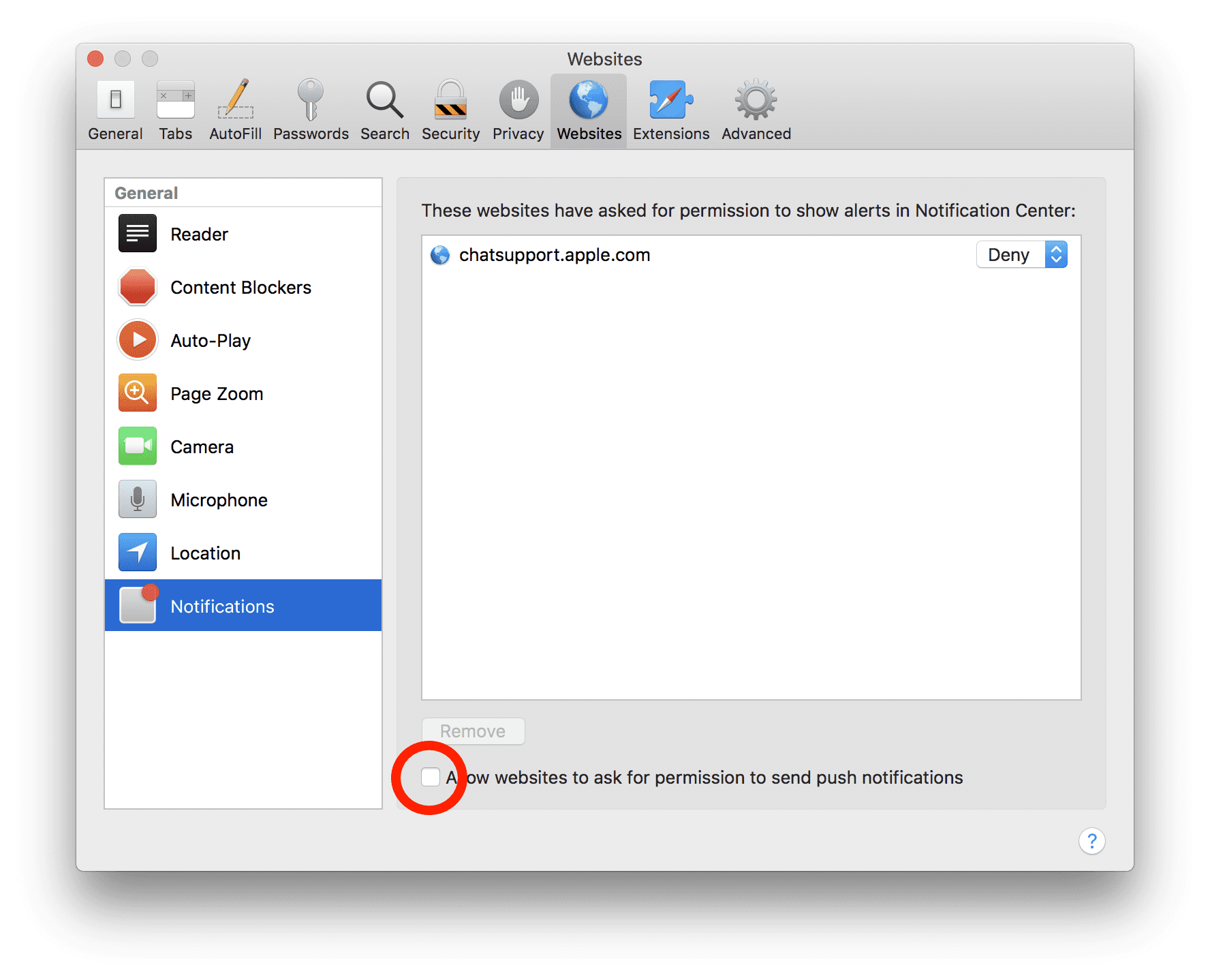

Safari (Mac):

- No canto superior direito, clique em “Safari” e selecione “Preferências”

- Vá para a guia “site” e escolha a seção “Notificação” no painel esquerdo

- Pesquise os URLs suspeitos e escolha a opção “Negar” para cada um deles

Passos manuais para remover Malware:

Remova os itens relacionados do Malware usando o Painel de Controle

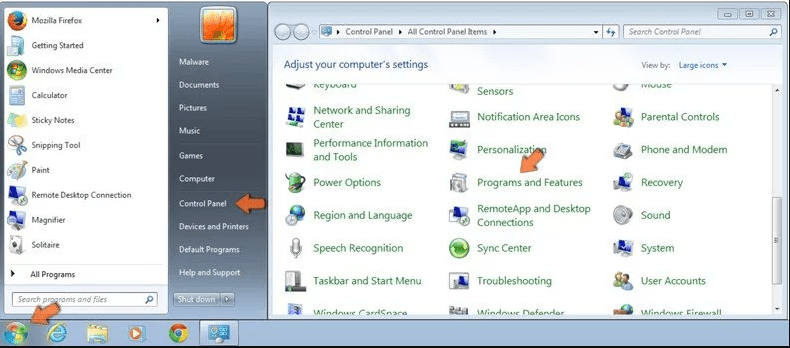

Usuários do Windows 7

Clique em “Iniciar” (o logotipo do Windows no canto inferior esquerdo da tela da área de trabalho), selecione “Painel de controle”. Localize os “Programas” e depois clique em “excluir programa”

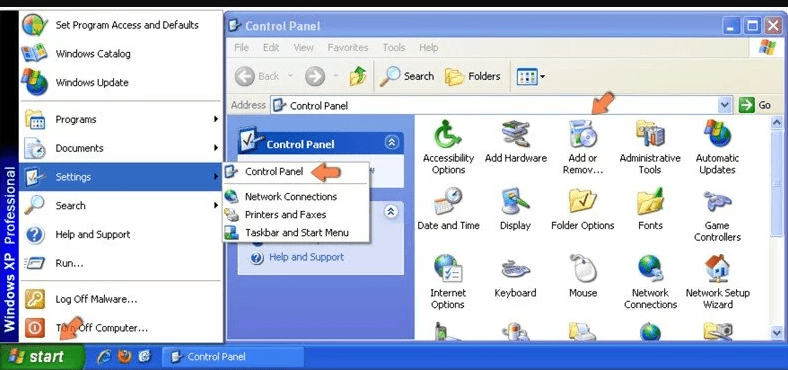

Usuários do Windows XP

Clique em “Iniciar” e, em seguida, escolha “Configurações” e, em seguida, clique em “Painel de controle”. Pesquise e clique na opção “Adicionar ou remover programa”

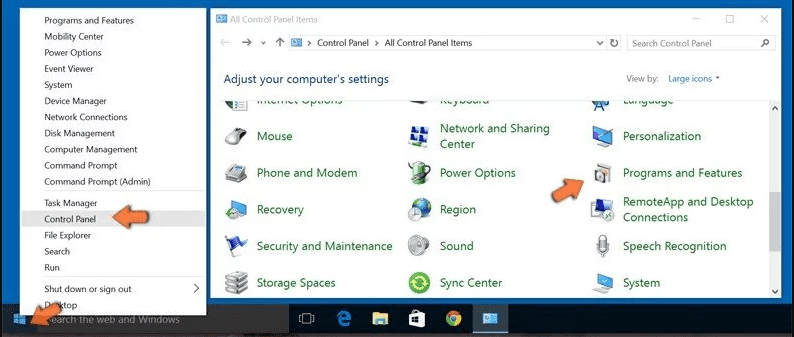

Usuários do Windows 10 e 8:

Vá para o canto inferior esquerdo da tela e clique com o botão direito do mouse. No menu “Acesso rápido”, escolha “Painel de controle”. Na janela recém-aberta, escolha “Programa e recursos”

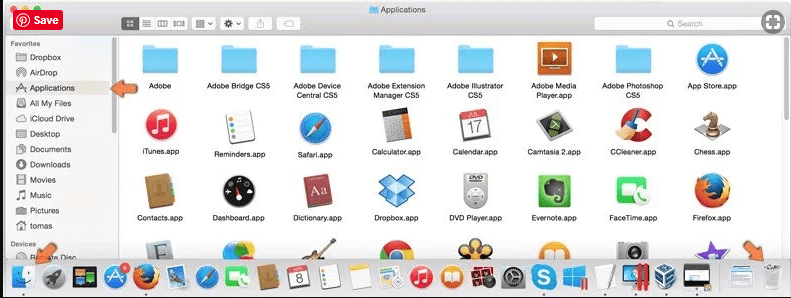

Usuários de Mac OSX

Clique na opção “Finder”. Escolha “Aplicativo” na tela recém-aberta. Na pasta “Aplicativo”, arraste o aplicativo para “Lixeira”. Clique com o botão direito do mouse no ícone Lixeira e clique em “Esvaziar Lixeira”.

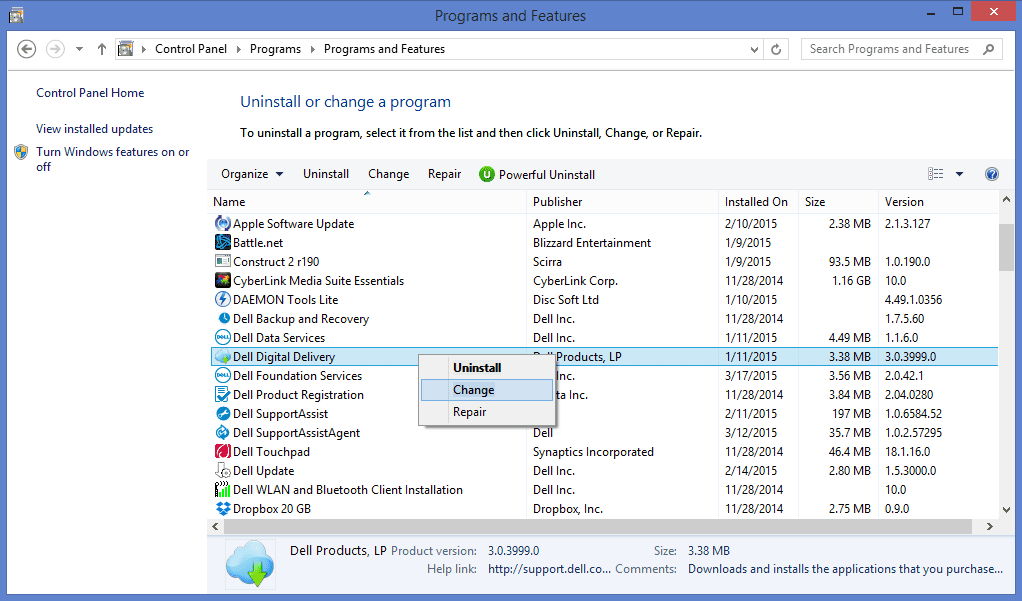

Na janela de desinstalação de programas, procure os PUAs. Escolha todas as entradas indesejadas e suspeitas e clique em “Remover” ou “Remover”.

Depois de remover todo o programa potencialmente indesejado que causa problemas de Malware, verifique o seu computador com uma ferramenta anti-malware em busca de PUPs e PUAs restantes ou possível infecção por malware. Para verificar o PC, use a ferramenta anti-malware recomendada.

Oferta especial

Malware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta Especial (Para Macintosh)

Se você é um usuário de Mac e o Malware o afetou, pode fazer o baixer do scanner antimalware gratuito para Mac aqui para verificar se o programa funciona para você.

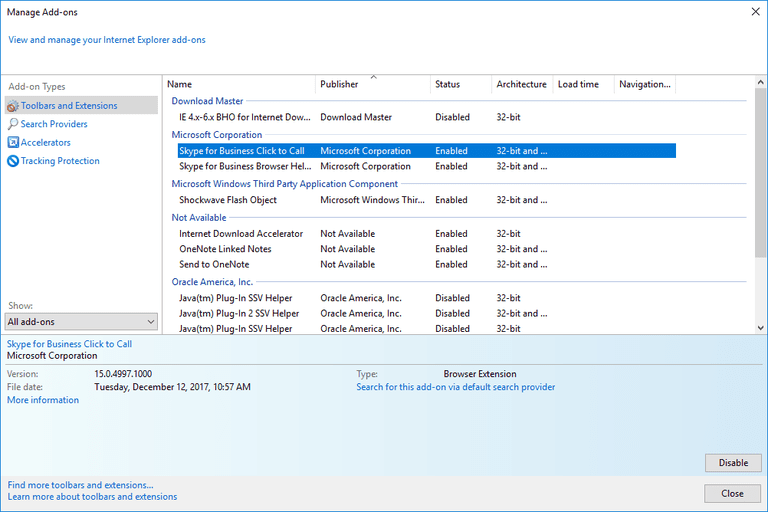

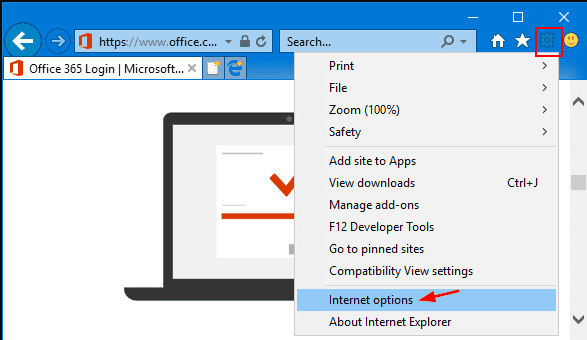

Excluir extensões e complementos maliciosos do IE

Clique no ícone de roda dentada no canto superior direito do Internet Explorer. Selecione “Gerenciar Complementos”. Procure por plug-ins ou complementos instalados recentemente e clique em “Remover”.

Opção Adicional

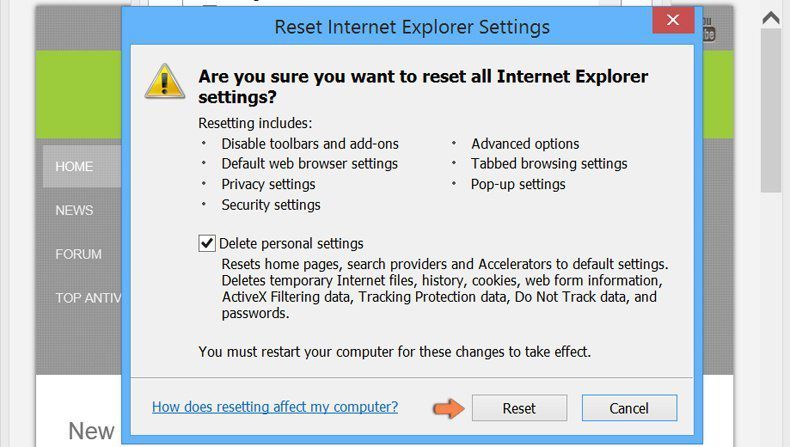

Se você ainda tiver problemas relacionados à remoção do Malware, poderá redefinir o Internet Explorer para a configuração padrão.

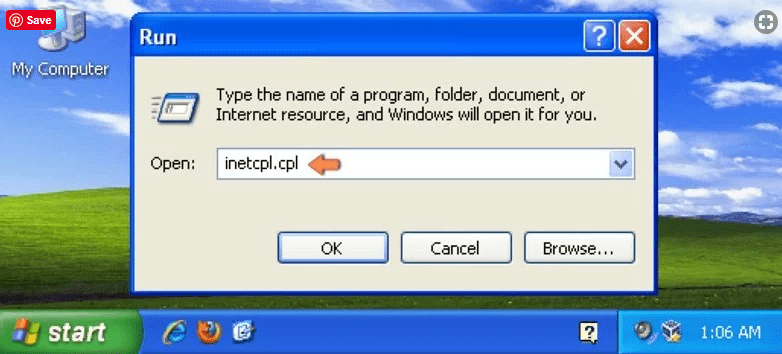

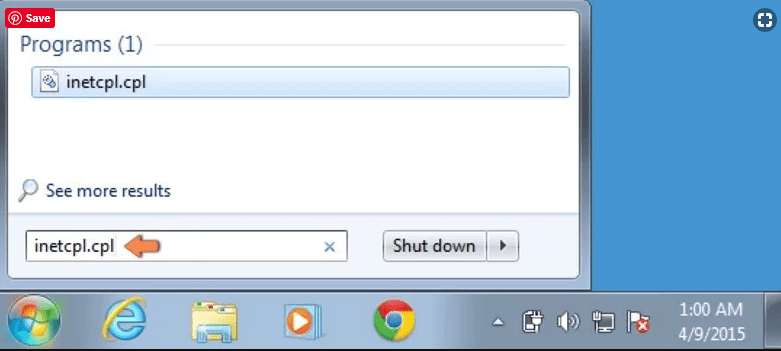

Usuários do Windows XP: Pressione “Iniciar” e clique em “Executar”. Na janela recém-aberta, digite “inetcpl.cpl”, clique na guia “Avançado” e pressione “Restaurar”.

Usuários do Windows Vista e Windows 7: Pressione o logotipo do Windows, digite inetcpl.cpl na caixa de pesquisa inicial e pressione enter. Na janela recém-aberta, clique no botão “Advanced Tab” seguido do botão “Reset”.

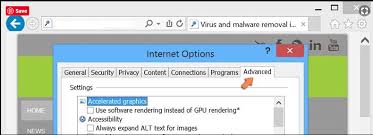

Para usuários do Windows 8: Abra o IE e clique no ícone “engrenagem”. Escolha “Opções da Internet”

Selecione a guia “Avançado” na janela recém-aberta

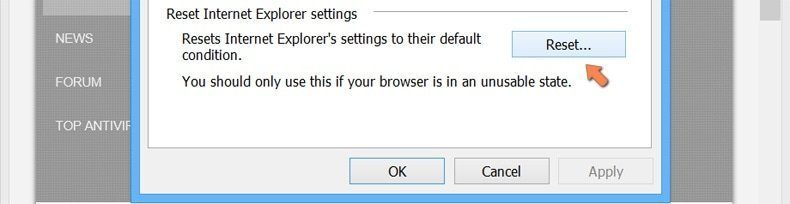

Pressione na opção “Redefinir”

Você precisa pressionar o botão “Redefinir” novamente para confirmar que deseja realmente redefinir o IE

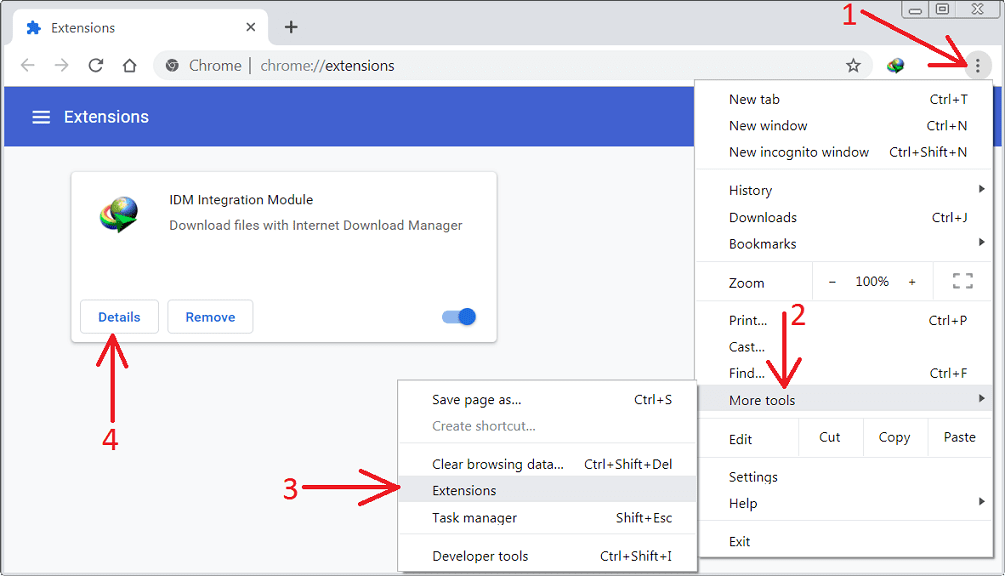

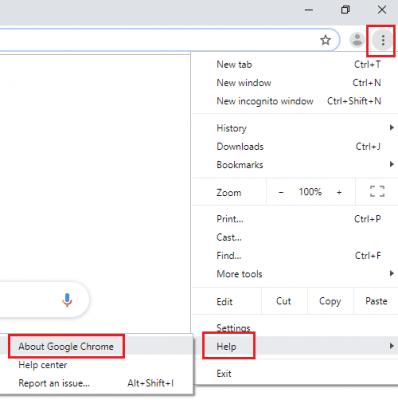

Remover extensão duvidosa e prejudicial do Google Chrome

Vá para o menu do Google Chrome pressionando três pontos verticais e selecione “Mais ferramentas” e depois “Extensões”. Você pode procurar por todos os complementos instalados recentemente e removê-los.

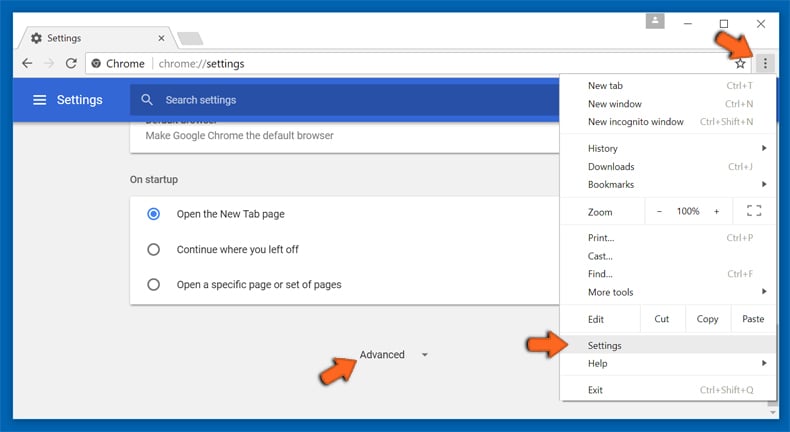

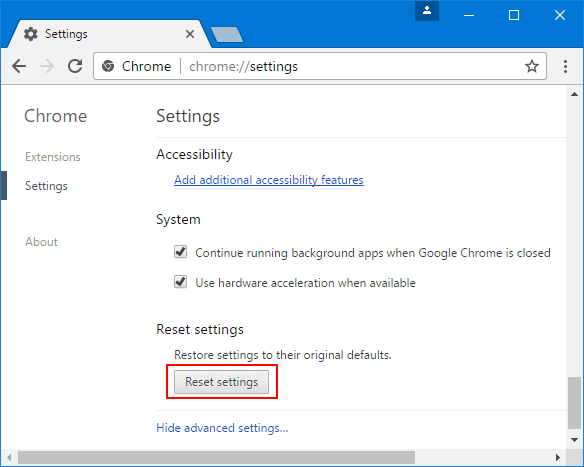

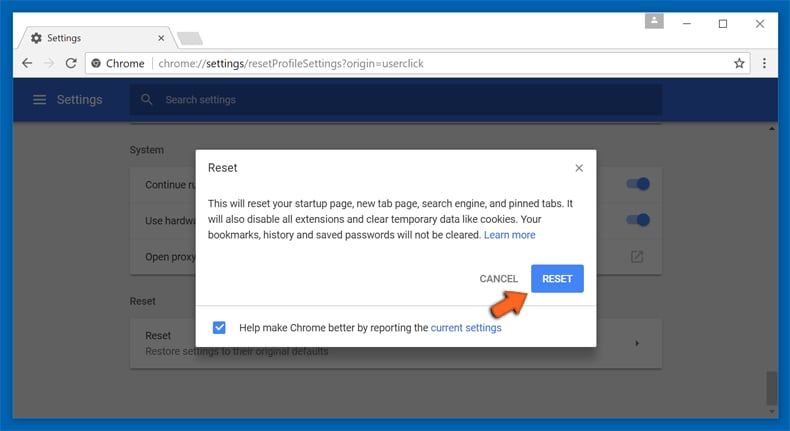

Método opcional

Se os problemas relacionados ao Malware ainda persistirem ou você tiver algum problema na remoção, é recomendável que você redefina as configurações de navegação do Google Chrome. Vá para três pontos pontilhados no canto superior direito e escolha “Configurações”. Role para baixo e clique em “Avançado”.

Na parte inferior, observe a opção “Redefinir” e clique nela.

Na próxima janela aberta, confirme que deseja redefinir as configurações do Google Chrome clicando no botão “Redefinir”.

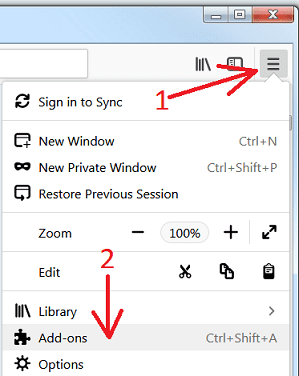

Remover Malware os plugins (incluindo todos os outros plug-ins duvidosos) do Firefox Mozilla

Abra o menu do Firefox e selecione “Complementos”. Clique em “Extensões”. Selecione todos os plug-ins de navegador instalados recentemente.

Método opcional

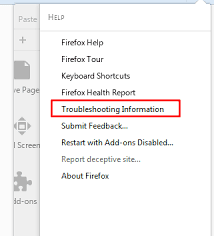

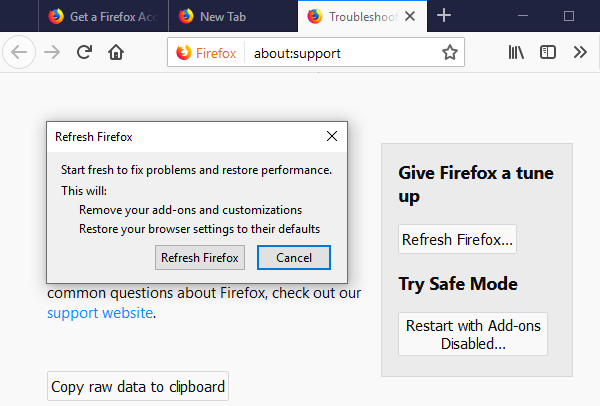

Se você enfrentar problemas na remoção do Malware, terá a opção de analisar novamente as configurações do Mozilla Firefox.

Abra o navegador (Mozilla Firefox) e clique no “menu” e, em seguida, clique em “Ajuda”.

Escolha “Informações para solução de problemas”

Na janela pop-up recém-aberta, clique no botão “Atualizar Firefox”

O próximo passo é confirmar que realmente deseja redefinir as configurações do Mozilla Firefox para o padrão, clicando no botão “Atualizar Firefox”.

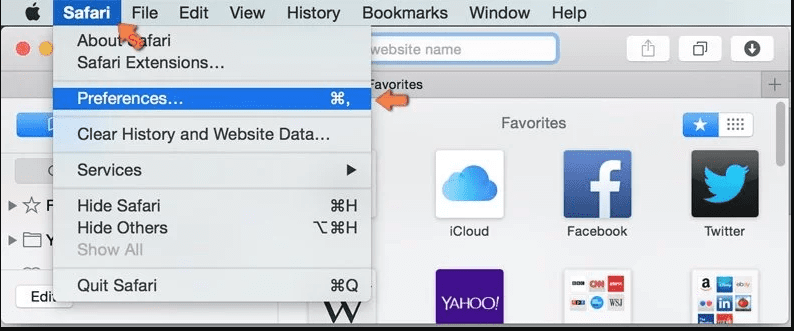

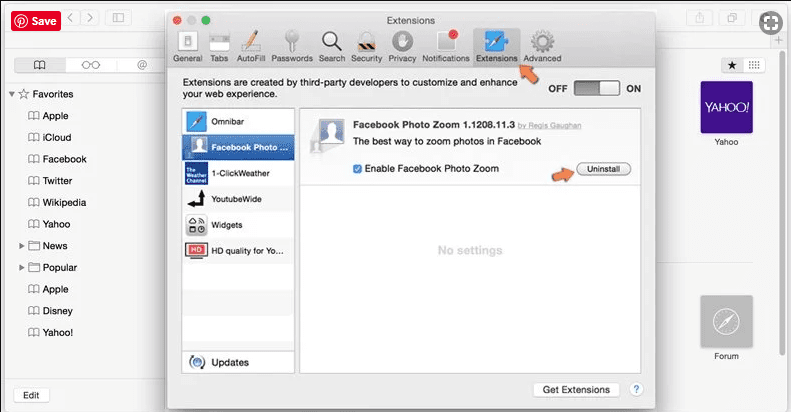

Remover extensão maliciosa do Safari

Abra o Safari e vá para o “Menu” e selecione “Preferências”.

Clique em “Extensão” e selecione todas as “Extensões” instaladas recentemente e clique em “Excluir”.

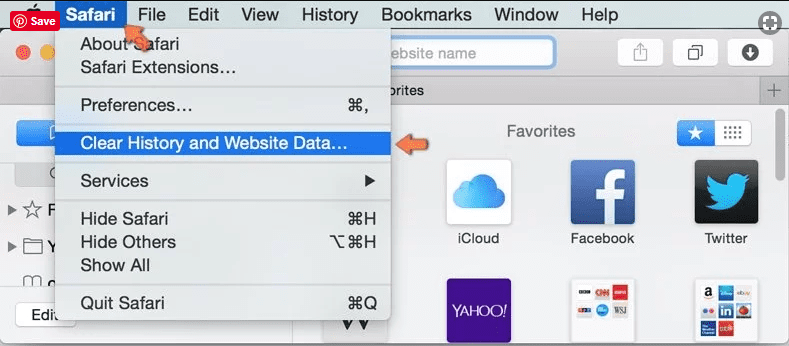

Método opcional

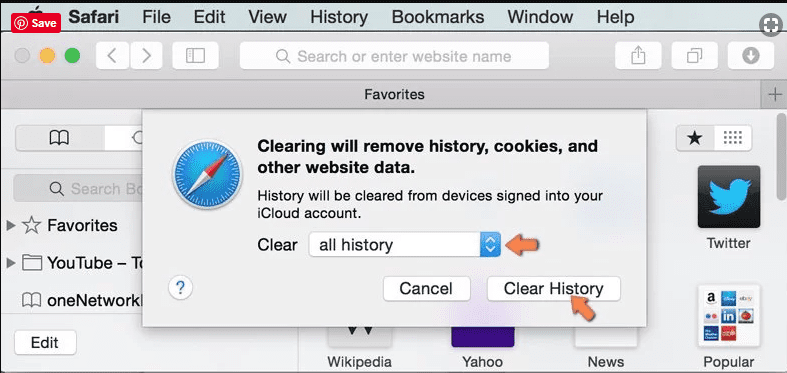

Abra o “Safari” e vá ao menu. No menu suspenso, escolha “Limpar histórico e dados do site”.

Na janela recém-aberta, selecione “Todo o histórico” e pressione a opção “Limpar histórico”.

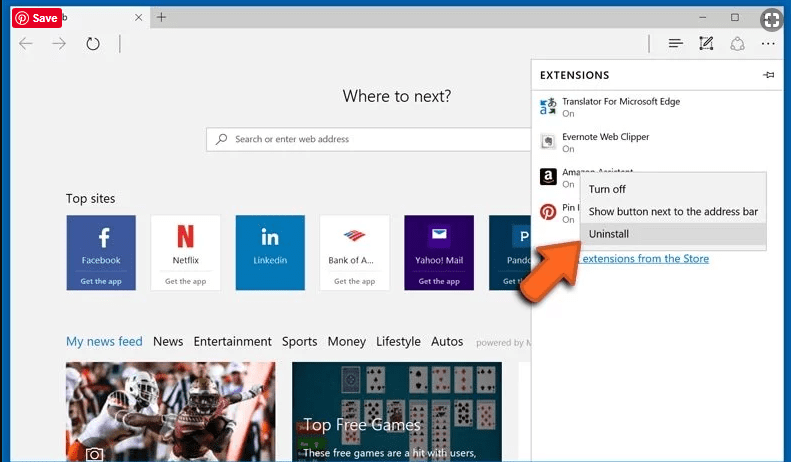

Excluir Malware (complementos maliciosos) do Microsoft Edge

Abra o Microsoft Edge e acesse três ícones de pontos horizontais no canto superior direito do navegador. Selecione todas as extensões instaladas recentemente e clique com o botão direito do mouse para “excluir”

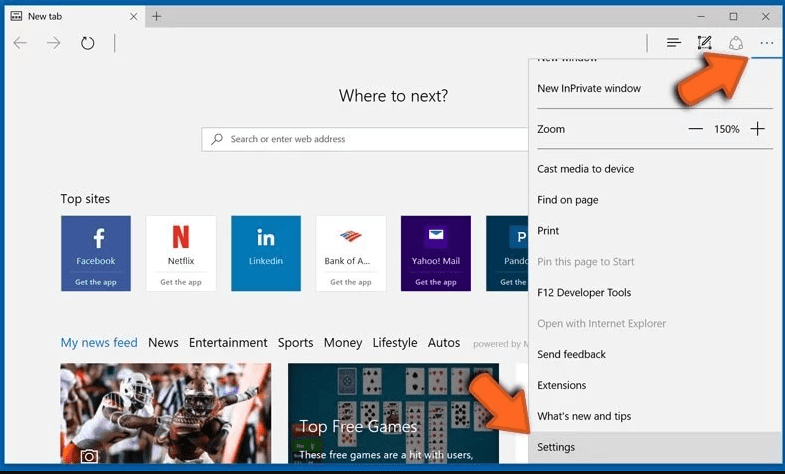

Método opcional

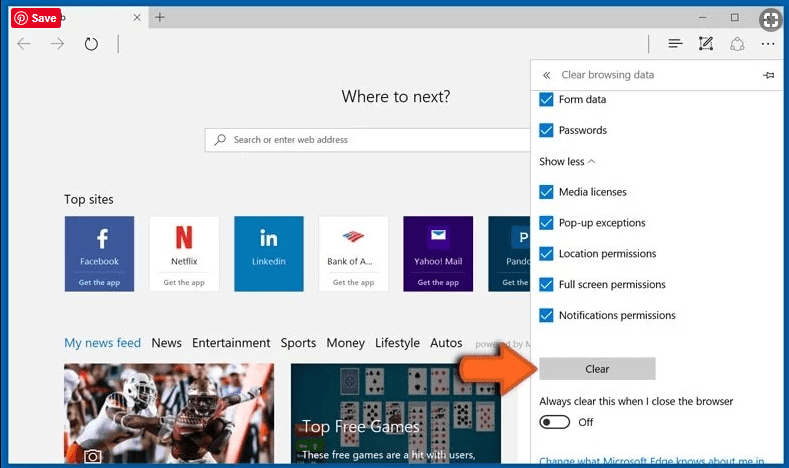

Abra o navegador (Microsoft Edge) e selecione “Configurações”

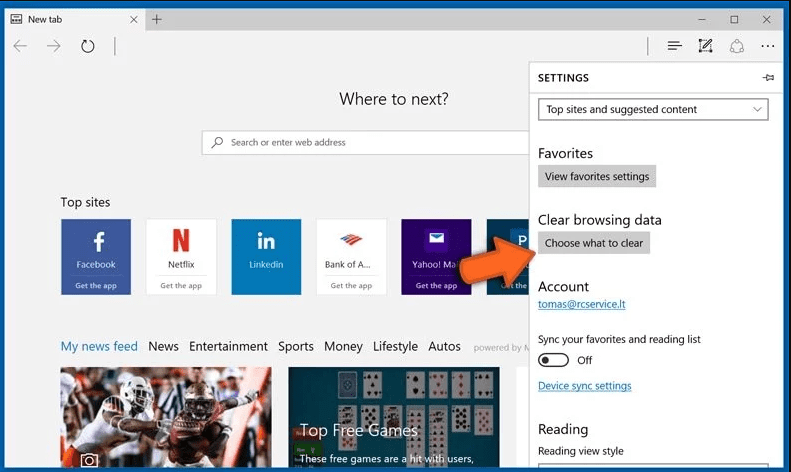

Os próximos passos são clicar no botão “Escolher o que limpar”

Clique em “mostrar mais”, selecione tudo e pressione o botão “Limpar”.

Como prevenir a infecção Malware?

Assim que Malware se infiltra no sistema do PC, ele começa a realizar atividades maliciosas em segundo plano e pode levar a uma série de problemas desagradáveis. Para evitar ser infectado por essas pragas baseadas em navegadores, abaixo estão algumas etapas que você pode seguir:

- Baixe o software de fontes confiáveis: Baixe apenas o software de sites confiáveis, como a página oficial do fornecedor do software ou portais de download conhecidos. Evite baixar software de sites de terceiros ou redes ponto a ponto, pois geralmente são fontes de adware agrupado.

- Preste atenção durante o processo de instalação: Ao instalar o software, preste atenção a cada etapa do processo de instalação. Procure as caixas de seleção que podem indicar a instalação de software adicional, como adware ou extensões de navegador. Desmarque essas caixas se não quiser instalar o software adicional.

- Escolha a instalação personalizada: durante o processo de instalação, escolha a opção de instalação personalizada em vez da instalação padrão ou expressa. Isso permitirá que você selecione quais componentes instalar e desative a instalação de qualquer adware agregado ou outro software indesejado.

- Leia o Contrato de Licença do Usuário Final (EULA): Leia o EULA cuidadosamente antes de instalar qualquer software. Procure cláusulas que possam permitir a instalação de software adicional ou adware como Malware. Se o EULA contiver tais cláusulas, reconsidere a instalação do software.

- Use um navegador confiável: escolha um navegador confiável, como Google Chrome ou Mozilla Firefox, e mantenha-o atualizado com os patches de segurança mais recentes.

- Instale bloqueadores de anúncios e pop-ups: você deve usar bloqueadores de anúncios e pop-ups para evitar que anúncios indesejados e pop-ups apareçam na tela do computador. Alguns navegadores da Web possuem bloqueadores de anúncios e pop-ups integrados, ou você pode instalar extensões de navegador que fornecem essa funcionalidade.

- Tenha cuidado ao clicar em links: não clique em links de e-mails ou sites, a menos que tenha certeza de que são legítimos. Verifique o URL e certifique-se de que está escrito corretamente e é o site correto. Desconfie de URLs abreviados ou URLs que levam a sites suspeitos ou desconhecidos.

- Mantenha seu navegador e sistema operacional atualizados: instale regularmente atualizações de software e patches de segurança para seu navegador e sistema operacional. Isso ajudará a fechar quaisquer vulnerabilidades de segurança que adware, sequestrador e outro malware possam explorar.

- Use um programa antivírus confiável: um bom programa antivírus pode detectar e bloquear infecções como Malware e outros malwares antes que eles possam infectar seu computador. Certifique-se de escolher um pacote antivírus confiável e mantenha-o atualizado com as definições de vírus mais recentes.

Seguindo essas etapas, você pode minimizar o risco de invasão de programas potencialmente indesejados e manter o sistema do seu PC seguro e protegido.

Conclusão:

Resumindo, Malware pode causar problemas significativos para os usuários de computador, incluindo redirecionamentos indesejados do navegador, alterações na página inicial e nas configurações do mecanismo de pesquisa e até mesmo a instalação de malware adicional. Essas infecções geralmente resultam do download e instalação de software de fontes não confiáveis ou do clique em links suspeitos. Para evitar sequestradores de navegador ou adware, é importante ser cauteloso ao baixar e instalar software, usar uma ferramenta antivírus confiável e manter os navegadores e sistemas operacionais atualizados com os patches de segurança mais recentes.

Perguntas frequentes relacionadas sobre Malware

Quais são os sintomas do sequestrador de navegador (Malware)?

Os sintomas comuns da infecção Malware incluem alterações na página inicial e no mecanismo de pesquisa padrão, barras de ferramentas e extensões indesejadas, anúncios pop-up e redirecionamentos para sites desconhecidos. Além disso, o navegador pode ficar lento ou travar com frequência, e os resultados da pesquisa podem ser manipulados ou irrelevantes para a consulta.

O que devo fazer se meu PC for infectado por vírus como o Malware?

Se o seu computador estiver infectado com essa ameaça baseada em navegador, você deve executar imediatamente uma verificação de vírus usando um software antivírus confiável. Se o software detectar o malware, você deve seguir as instruções de remoção fornecidas por ele para eliminar a infecção e restaurar as configurações padrão do navegador.

Como posso proteger minha senha e outras credenciais pessoais da Malware?

Para proteger sua senha e outras informações confidenciais de Malware, você deve empregar um pacote antivírus respeitável, ativar a autenticação de dois fatores em todas as contas e usar senhas fortes e exclusivas para cada conta. Além disso, você deve evitar clicar em links suspeitos ou baixar software de fontes não confiáveis.

Por que devo confiar em sua pesquisa realizada em Malware?

É importante mencionar que nossa pesquisa é conduzida de forma independente e com a ajuda de especialistas em segurança imparciais, que nos fornecem atualizações diárias sobre as últimas definições e ameaças relacionadas a malware, adware e sequestradores de navegador. Além disso, nosso estudo sobre a ameaça Malware é apoiado pelo VirusTotal.

Oferta especial

Malware pode ser uma infecção assustadora do computador que pode recuperar sua presença repetidamente, pois mantém seus arquivos ocultos nos computadores. Para conseguir uma remoção sem problemas desse malware, sugerimos que você tente um poderoso scanner antimalware Spyhunter para verificar se o programa pode ajudá-lo a se livrar desse vírus.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O scanner gratuito do Spyhunter baixou apenas as varreduras e detecta as ameaças presentes dos computadores e pode removê-las também uma vez, no entanto, é necessário que você espere pelas próximas 48 horas. Se você pretende remover instantaneamente os itens detectados, precisará comprar sua versão de licenças que ativará o software completamente.

Oferta Especial (Para Macintosh)

Se você é um usuário de Mac e o Malware o afetou, pode fazer o baixer do scanner antimalware gratuito para Mac aqui para verificar se o programa funciona para você.