Scott.Armstrong Ransomwareを削除してファイルを回復する方法

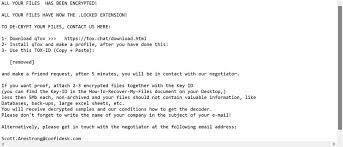

Scott.Armstrong Ransomwareを削除してデータを復号化するための簡単なヒント Scott.Armstrong Ransomwareは、保存されたファイルを暗号化し、ファイル名に.LOCKED拡張子を追加し、2つの身代金メモ「HOW_TO_RECOVER_MY_FILES.txt」と「HOW_TO_RECOVER_MY_FILES.hta」を生成するランサムウェアタイプの感染です。 たとえば、ファイルの名前を1.jpgから「1.jpg.LOCKED」に、「2.jpg」から「2.jpg.LOCKED」に変更します。身代金メモは、被害者に、詐欺師に身代金を支払うことで、暗号化されたファイルにアクセスするのにどのように役立つかを知らせているとされています。 身代金メッセージは、攻撃者から独自の復号化ツールを購入するように被害者に指示します。これを開始するには、Torクライアントをダウンロードし、提供されたIDを使用して攻撃者に連絡するか、提供されたキー識別子を提供された電子メールアドレスに送信する必要があります。 連絡後、支払い情報を受け取ることになっています。支払いの前に、2〜3個の暗号化されたファイルを送信して、復号化ツールが実際に機能している場合はテストすることができます。ただし、ファイルはアーカイブされたものであってはならず、データベース、バックアップ、大きなExcelシートなどからのものであってはなりません。 ファイルを復元できない独自の復号化ツールが存在し、復号化されたデータのロックを解除するために必要な文字の正しい組み合わせを知っているのは詐欺師だけです。 それにもかかわらず、いかなる状況においても詐欺師に連絡したり支払いをしたりすることは強くお勧めしません。これらの人々は、すべての要求が満たされていても、復号化ツールを提供しないことがよくあります。したがって、莫大な経済的損失を被り、ファイルは暗号化されたままになります。 この状況に対処する最善の方法は、Scott.Armstrong Ransomwareを削除し、既存のバックアップを使用してファイルを回復することです。使用可能なバックアップがない場合は、シャドウコピーが存在するかどうかを一度確認してください。これらの自動的に作成されたバックアップは、システム攻撃とファイル暗号化のプロセス全体で変更されない場合があります。 Scott.Armstrong Ransomwareウイルスが特定のコマンドを実行してこのオプションを削除した場合は、サードパーティのデータ回復ツールに依存するか、公式の復号化ツールが利用可能になるまで待つ必要があります。記載されている代替手段を使用してファイルを回復する手順とScott.Armstrong Ransomwareを削除するためのガイドは、投稿の下に記載されています。 Scott.Armstrong Ransomwareはどのようにして私のシステムに入りましたか? ほとんどの場合、ランサムウェアは、電子メール、ファイルやプログラムをダウンロードするための信頼性の低いソース、偽のソフトウェアアップデーター、トロイの木馬、ソフトウェアクラッキングツールを通じて配布されます。最初のケースでは、ユーザーは、受信したWebサイトのリンクからダウンロードした悪意のある添付ファイルまたはファイルを開くことによってシステムに感染します。 2番目のケースでは、ユーザーは非公式ページ、サードパーティのダウンローダー、p2pネットワーク、およびこの種の他のソースからダウンロードされた悪意のあるファイルを開くことによってシステムに感染します。偽のソフトウェアアップデーターは、古いソフトウェアのバグや欠陥を悪用したり、マルウェアをダウンロードしたりすることで、システムに害を及ぼします。 トロイの木馬は、他の悪意のあるマルウェアのペイロードをインストールするように設計できる悪意のあるプログラムです。ソフトウェアクラッキングツールは、ライセンスされたソフトウェアを、料金を支払うことなくアクティブ化することになっています。ただし、このようなツールはマルウェアにバンドルされていることがよくあります。 Scott.Armstrong...