PB Ransomwareを削除してファイルを回復する方法

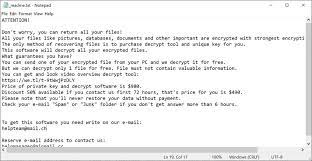

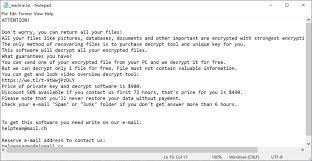

PB Ransomwareを削除してデータを復号化するための完全なヒント PB Ransomwareは、Dharmaランサムウェアに属するランサムウェアタイプの感染症です。このマルウェアは、保存されたファイルを暗号化し、復号化のために身代金の支払いを要求するように設計されています。つまり、このウイルスの影響を受けるファイルには、保存されているすべてのファイルにアクセスできず、使用できず、適切な復号化ツールを使用しないと復号化できません。 暗号化プロセス中に、ファイルは次のパターンで名前が変更されます:元のファイル名、被害者に割り当てられた一意のID、詐欺師の電子メールアドレス、および.PB拡張子。たとえば、1.jpgという名前で初期化されたファイルは、暗号化後に「1.jpg.id-C279F237。 .PB」になります。ファイルの暗号化プロセスが完了すると、ランサムウェアはファイルを作成/表示します。 ENCRYPTED.txtテキストファイルとポップアップウィンドウ。 FILES ENCRYPTED.txtテキストファイル内のメッセージは、被害者のデータがロックされていることを示しています。これは、ファイルを復元するために、背後にいる詐欺師に電子メールを書き込むようにユーザーに指示します。ポップアップウィンドウに表示されるテキストは、さらに詳細な情報を提供します。ファイルの暗号化について明確にします。復号化のために、それはユーザーにビットコインの身代金をその背後にある詐欺師に支払うように促します。身代金の額は記載されていませんが、利用者がどれだけ早くコミュニケーションをとれるかによるとのことです。 支払いの前に、被害者には、貴重な情報が含まれていてはならず、ファイルサイズが1MBを超えてはならない最大1つの暗号化ファイルの無料の復号化が提供されます。このファイルの復元は、詐欺師が信頼できることの証拠として役立ちます。身代金メモは、暗号化されたファイルの名前を変更したり、サードパーティのツール/ソフトウェアを使用して復号化しようとしたりすると、データが永久に失われるという警告で終了します。 ランサムウェア感染のほとんどの場合、背後にいる詐欺師の干渉なしに復号化は不可能です。ランサムウェアが初期段階にあるか、特定のバグ/欠陥がある可能性があります。いずれにせよ、いかなる状況においても詐欺師に連絡したり支払いをしたりすることは強くお勧めしません。これらの人々は、たとえすべての要求が満たされていても、復号化ツールを提供することは決してありません。 PB Ransomwareを削除して、それ以上のファイル暗号化を防ぐ必要があります。ただし、すでに暗号化されているファイルは復元されません。 ファイル回復の唯一の解決策は、既存のバックアップを使用することです。バックアップが利用できない場合は、シャドウコピーが存在するかどうかを一度確認する必要があります。これらのOSから自動的に作成されたバックアップは、ランサムウェア攻撃やファイル回復プロセス中にそのまま残されることがありました。投稿の下のデータ回復セクションには、この場合にこのオプションが利用できるかどうかの完全なガイドと、それを使用してファイルを回復する方法の完全なガイドがあります。別のデータ回復オプションは、サードパーティの所有物からのデータ回復ツールを使用することです。 PB Ransomwareはどのように浸透しましたか? ランサムウェアやその他のマルウェアは、通常のソフトウェアとして提示されるか、通常のソフトウェアにバンドルされていることがよくあります。したがって、通常、意図せずにダウンロード/インストールされます。悪意のあるマルウェアは通常、非公式の無料ファイルホスティングサイト、p2pネットワーク、その他のサードパーティのダウンロードなど、疑わしいダウンロードチャネルを介して拡散します。違法なアクティベーションツールや偽のソフトウェアアップデーターは、この例です。クラッキングツールは、有料ソフトウェアのアクティベーションキーをバイパスすることでシステムに感染します。偽のソフトウェアアップデーターは、古いソフトウェアのバグや欠陥を悪用したり、アップデートを提供する代わりにマルウェアを直接ダウンロードしてシステム感染を引き起こしたりします。 詐欺キャンペーンは、マルウェアの拡散にも使用できます。この用語は、何千ものスパムメールが設計および配信される大規模な操作を定義します。手紙は、公式の緊急の合法的な請求書、合法的な会社、団体からの文書として提示されます。提示された添付ファイルには、感染性ファイルまたはそのようなファイルのリンクが含まれていることがよくあります。これらのファイルは、アーカイブ、実行可能ファイル、Microsoft OfficeおよびPDFドキュメント、JavaScriptなどを含む任意の形式にすることができます。これらのファイルが実行、実行、またはその他の方法で開かれると、感染チェーンがトリガーされます。 PB...